BTC/HKD+1.19%

BTC/HKD+1.19% ETH/HKD+1.33%

ETH/HKD+1.33% LTC/HKD+0.67%

LTC/HKD+0.67% ADA/HKD+2.39%

ADA/HKD+2.39% SOL/HKD+5%

SOL/HKD+5% XRP/HKD+1.68%

XRP/HKD+1.68%04月18日上午08:58開始,?一DeFi平臺?被黑客利用重入漏洞實施了攻擊。PeckShield安全團隊迅速定位到問題,發現黑客利用了Uniswap和ERC777標準的兼容性問題缺陷實施了重入攻擊。

糟糕的是,僅僅在24小時后,于04月19日上午08:45,又一知名DeFi平臺?Lendf.Me也被黑客以類似的手段實施了攻擊。

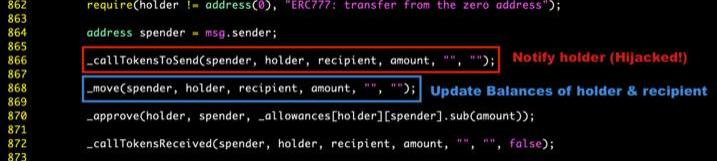

黑客攻擊的原理是:攻擊者利用以太坊ERC777標準的transferFrom()回調機制,在內部調用?_callTokensToSend()?回調函數時劫持交易,并在真正更新余額的_move()函數之前進行惡意攻擊。

在Uniswap的攻擊案例中,攻擊者利用此漏洞消耗盡UniswapETH-imBTC池約1,278個ETH。而在Lendf.Me中,攻擊者則利用它來任意增加內部imBTC抵押金額,并通過從其他可用的Lendf.Me交易中借入10多種資產。

Vesto和United Cities North America簽署數字匯款和支付平臺意向書:金色財經報道,數字資產基礎設施Vesto和與聯合國及聯合城市全球計劃合作的組織北美聯合城市(UCNA)宣布,他們于2022年9月16日簽署了一份意向書(LOI),向智慧城市居民提供數字錢包和匯款服務。根據聯合國網站的數據,預計到2030年將匯出4.5萬億美元的匯款。存在大量機會幫助發展中國家接收更多來自國外的匯款。通過利用Polygon區塊鏈,Vesto能夠在全球范圍內提供超快速和低費用的交易,將資金留在收款人手中。(prnewswire)[2022/9/30 6:03:06]

PeckShield安全團隊認為這是自年初bZx遭攻擊之后,又兩起黑客利用DeFi系統性風控漏洞實施的攻擊。一個不容忽視的問題是,DeFi?市場的風險可能不僅僅局限于平臺本身,單個平臺的模式創新很可能在與其他平臺業務接軌時產生漏洞風險。

詳細漏洞攻擊細節,我們將在文章后面做詳細介紹。

Glassnode收購加密稅收和投資組合平臺accouninting.com:金色財經報道,區塊鏈市場情報提供商Glassnode收購加密貨幣稅收和投資組合跟蹤平臺Accointing.com。Glassnode表示,一旦Accointing.com被整合,這筆交易將允許兩個平臺的用戶在一個地方跟蹤他們的投資組合。在此之前,用戶將能夠使用相同的登錄方式訪問兩個平臺。(the block)[2022/10/27 11:46:05]

Figure1:ERC777transferFrom()

ERC777標準的業務組合兼容性問題

我們首先介紹下ERC777標準,ERC777出現的目的是對ERC20標準進行改進。其不但實現了功能擴展,還有ERC20標準一樣良好的兼容性,愿景是成為ERC20?標準的有效繼承者。

該標準擴展的功能之一是提供了“hook”機制,可以使普通地址或合約通過注冊一個tokensToSend()hook函數來控制或拒絕發送Token。這原本是在ERC20?基礎上加強了對Token的風險控制接口,是一次有益的改進。不過由于DeFi項目的可組合特性,一個合約在不同產品之間相互調用時,其業務邏輯復雜度也會大大增加,這就給注入代碼攻擊提供了可能性。

Index Coop推出基于Uniswap V3的流動性挖礦計劃:加密貨幣指數協議Index Coop宣布推出基于Uniswap V3的DPI/ETH流動性挖礦計劃,活動持續至9月4日,獎勵為2000個INDEX代幣。用戶需要選擇0.3%這個級別手續費的資金池,但是未限定價格區間,用戶在Uniswap V3提供流動性后,需要在Index Coop協議中質押該提供流動性的NFT憑證才可參與該活動。[2021/8/21 22:28:13]

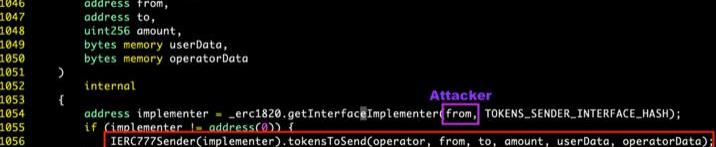

其中最關鍵的部分是,攻擊者可以通過注冊from的tokensToSend()?來實行回調。我們從下面的代碼片段可以看到,ERC777標準中可以通過getInterfaceImplementer()獲得攻擊者的tokensToSend()接口,并在第1,056行調用此函數。而此處正是黑客劫持交易實施攻擊的入口。

Figure2:ERC777-CompatibletokensToSend()Hijacking

數據:Uniswap交易總量突破1000億美元:Uniswap創始人Hayden Adams凌晨發推稱,Uniswap剛剛成為第一個處理超過1000億美元交易量的去中心化交易平臺,這對DeFi來說是一個激動人心的里程碑。[2021/2/16 19:51:02]

如2019年4月OpenZeppelin發布的帖子以及2019年7月發布的漏洞利用演示中所述,攻擊者可以自己定義函數tokensToSend(),并通過setInterfaceImplementer()來設置合約中的hook函數。

Figure3:OpenZeppelin'sExploitDemo(HookSetup)

之后攻擊者就可以像傳統PC上的hook函數一樣,在tokensToSend()?做任何事情。如下圖所示,攻擊者可以對同一筆交易進行多次交易。

火幣將于9月18日14點上線UNI永續合約:據官方公告,火幣合約平臺將于9月18日14點上線UNI(Uniswap)永續合約。[2020/9/17]

Figure4:OpenZeppelin'sExploitDemo(HookFunction)

Uniswap?攻擊分析

Uniswap被率先發現利用ERC777的兼容性問題實施了攻擊。就如此惡意交易在Bloxy中的截圖所示(hash:0x9cb1d93d6859883361e8c2f9941f13d6156a1e8daa0ebe801b5d0b5a612723c1),函數內部進行了一次tokenToEthSwapInput()?調用。

這意味著攻擊者可以先通過操縱交易匯率,然后再用另一筆imBTC以較低價格兌換更多的ETH。

Figure5:UniswapHack

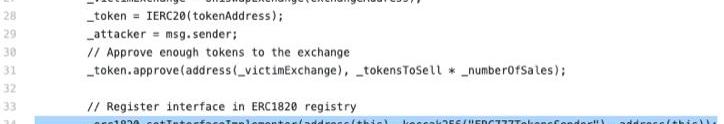

Lendf.Me?攻擊分析

在Uniswap遭攻擊約24小時后,又一DeFi平臺Lendf.Me也遭到了黑客攻擊。下面是其中一個攻擊交易的截圖。如圖所示,

supply()函數中調用真實轉賬函數transferFrom()?時,被hook的攻擊者合約里嵌入了盜用Lendf.Me的withdraw()的提幣操作。

Figure6:Lendf.MeHack

在這個交易例子中,攻擊者第一次supply()時確實向Lendf.Me存放了289.99999999個imBTC,而在第二個supply()中,攻擊者只存放0.00000001個imBTC,但由于攻擊者注冊了tokensToSend(),所以在執行doTransferIn()->IMBTC::transferFrom()時,調用了攻擊者函數tokensToSend(),攻擊者函數通過調用Lendf.Me的withdraw()函數把290個imBTC直接全部提走。

需要注意的是,正常的業務邏輯應該是項目合約中的Balance會減去被攻擊者提走的290個imBTC,然而當supply()?執行返回時,余額并未被重置,仍然為290imBTC。攻擊者就是通過控制修改Lendf.Me中攻擊者的imBTC抵押金額,有了足夠大的imBTC抵押,攻擊就可以從各種流動交易對中借出所有可用的10多種資產。

Figure7:Lendf.MeHackDetails

資產流向

攻擊者0x538359共計從Lendf.Me獲利25,236,849.44美元,其中各個Token分布如下:?

如上圖,攻擊者在獲利之后,馬上將各個Token轉移至其關聯賬號0xa9bf70之中,之后攻擊者數十次通過1inch.exchange,ParaSwap等平臺將其中比較搶手的WETH,PAX,BUSD等Token換成ETH,DAI,BAT代幣,另外將其中的TUSD,USDT代幣存入Aave借貸平臺。至此為止,攻擊者及其關聯賬號的余額如上所示。

修復建議

PeckShield安全團隊在此建議開發者,可以采用“Checks-Effects-Interactions”方法來防止這類重入攻擊。舉個例子,Lendf.Me的supply()里如果是先更新token余額,再調用?doTransferIn()。這將會讓攻擊在withdraw()?之后沒有重置余額的可能性。

另一方面,ERC777標準特性會不可避免地啟用hook機制,因此我們需要檢測并防止所有交易功能產生可以重入的風險。例如,如果supply()?和withdraw()?同時運行時加個互斥鎖,那么攻擊者就無法在supply()??函數內部執行withdraw()?操作。

最后并不能被忽視的一點是,我們需要認真思考下DeFi業務組合可能存在的系統性風險問題,平臺方不僅要確保在產品上線前有過硬的代碼審計和漏洞排查,還要在不同產品做業務組合時考慮因各自不同業務邏輯而潛在的系統性風控問題。

可能一個新創新,在原平臺一點問題都沒有,但組合接入另一個產品后就可能存在業務邏輯缺陷,進而成為黑客攻擊整個DeFi市場的入口。

在比特幣鏈下擴容領域,關于閃電網絡基礎設施和用戶服務的投資一直都有顯著增長,而側鏈的敘事則大多已轉向互操作性.

1900/1/1 0:00:00?真本聰手記:每次精選5篇加密貨幣最新優質文章 今天內容包括: 1)幽默短片:恭喜你繼承了55000個比特幣2)Paradigm:主流穩定幣動態一周速覽.

1900/1/1 0:00:00編者注:原標題為《觀點:數字人民幣迎來黃金階段,區塊鏈可以將危機轉換為機遇》上周,也許這是第無數次了,中國中央銀行表示支持發行國家數字貨幣.

1900/1/1 0:00:00近兩日,DeFi項目Uniswap和Lendf.Me接連遭受重入攻擊。尤其是Lendf.Me被洗劫一空,累計損失約2500萬美元。關于攻擊詳情,自有安全團隊解答.

1900/1/1 0:00:00國家發改委今天首次明確新型基礎設施的范圍,國家發改委相關負責人表示,初步研究認為,新型基礎設施是以新發展理念為引領,以技術創新為驅動,以信息網絡為基礎,面向高質量發展需要.

1900/1/1 0:00:00數據顯示,以太坊平臺上的每日平均交易價值如今已經等于比特幣網絡的每日平均交易價值。根據區塊鏈分析公司Messari的數據,從4月12日開始,以太坊網絡的每日價值轉移開始與比特幣網絡上的交易相媲美.

1900/1/1 0:00:00