BTC/HKD+0.71%

BTC/HKD+0.71% ETH/HKD+1.05%

ETH/HKD+1.05% LTC/HKD+0.78%

LTC/HKD+0.78% ADA/HKD+2.75%

ADA/HKD+2.75% SOL/HKD+4.58%

SOL/HKD+4.58% XRP/HKD+1.4%

XRP/HKD+1.4%本文來自幣安安全合作伙伴?HashDit,原文作者:SebastianLim

自去年起,加密詐騙案件就屢增不減。據CNBC報道,?2021?年,加密詐騙損失超過?10?億美元,其中最常見的類型包括虛假投資和殺豬盤。而到了2022?年,加密詐騙的手法更加讓人眼花繚亂。

以下是?2022?年最常見的六種加密騙局。

?1.?網絡釣魚鏈接

網絡釣魚是?Web2?中騙子常用的一種手法。騙子創建一個惡意網站,然后大量發送鏈接給他們的受害者。在這里,我們將主要關注騙子竊取私鑰的方法。

在?Web3?中,騙子通常通過不同的媒介將他們的釣魚鏈接發送到?Web3?社區,如Discord、Twitter、Telegram,甚至是鏈上。

釣魚網站通常與真正的網站非常相似,但使用不同的?URL?名稱。網站內容可能是新的?Giveaway?或?NFT?免費鑄造,騙子利用投資者的FOMO?心理將用戶玩弄于股掌之中。

他們可以明目張膽地要求用戶提供他們的助記詞或私鑰。例如,在社交媒體上聯系用戶,以錢包軟件支持服務的身份聯系用戶,并以交易所支持的身份直接發送詐騙信息,竊取用戶私鑰。

另一種方法是,騙子會開發類似于?Metamask?等合法插件的?Chrome?擴展。通過模擬真實的應用程序,讓用戶放松警惕,提供自己的私鑰來使用新應用程序。

MicroStrategy:沒有任何資產由Silvergate托管:金色財經報道,商業軟件公司MicroStrategy(MSTR)周四表示,該公司沒有由SilvergateCapital(SI)托管的資產,除了承諾在2025年償還貸款外,與該銀行沒有任何其他財務聯系。MicroStrategy在一條推文中表示,“市場對Silvergate的財務狀況存在擔憂”,指的是擔心這家專注于加密貨幣的銀行在不得不推遲其10-K申請后可能無法繼續“持續經營”。

MacroStrategy于2022年3月通過其Silvergate Exchange Network(SEN)杠桿計劃從Silvergate銀行獲得了2.05億美元的貸款。該公司在其推文中寫道,這筆貸款將于2025年第一季度到期,而且時間不會改變。[2023/3/3 12:39:22]

騙子會試圖讓用戶認為現有的應用程序有一個新的漏洞,并且有新的軟件升級。如騙子試圖讓用戶以為當前的?Metamask?版本存在漏洞,用戶應該升級到新版本。然后在消息中宣稱新的升級還沒有完成,必須手動進行升級。隨后,騙子會給出一組指令,誘騙用戶提供?Metamask?密碼,從而將其私鑰暴露給騙子。

在這種情況下,用戶應該繼續等待?Metamask?的官方公告,并從官方來源升級他們的?Metamask?版本。

要升級擴展,只需轉到?chrome://extensions/,單擊更新按鈕,如下圖。

Voyager已與Alameda就保留4.45億美元貸款達成協議:金色財經報道,根據一份新的法庭文件,加密借貸平臺Voyager Digital在被Alameda Research起訴要求償還貸款后,同意保留4.45億美元。律師周一提出動議,允許Voyager債務人與FTX債務人以及每個破產案件中的官方無擔保債權人委員會達成協議。雙方同意參與不具約束力的調解,并為剩余糾紛的訴訟建立框架,這可能為FTX和AlamedaResearch收回資產鋪平道路。(TheBlock)[2023/2/28 12:33:17]

友情提醒:正常的應用程序升級不需要用戶提供登錄憑證等敏感信息。

?2.?Ice-Phishing?騙局

IcePhishing?是一種欺騙用戶簽署交易的策略,攻擊者可以控制用戶的代幣,但又不獲取用戶的私鑰。這是網絡釣魚技術的新手段。

在某些背景下,當用戶使用?DeFi?應用程序并與主代幣標準交互時,批準方法會顯示在他們的?Metamask?窗口中。這是用戶向第三方授權以代表該用戶對這些代幣進行操作的請求。之后,用戶可以執行其他操作,如執行交易。

攻擊者會將用戶引導到釣魚網站,誘使他們簽署一些他們沒有申請的交易。例如,交互的合約可能是攻擊者的地址。一旦批準交易完成,攻擊者就有權將代幣從受害者的錢包中轉出。

通常,詐騙網站有一種算法來掃描受害者的錢包,目的是檢測有價值的資產,如昂貴的?BAYCNFT?或?wBTC/wETH?等加密貨幣。通常,網站會不斷顯示?Metamask?窗口,提示用戶簽署另一筆交易,即使他們可能已經簽署了一次。

Bitget推出3億美元的可審計保護基金:金色財經報道,加密貨幣衍生品交易平臺Bitget推出3億美元的可審計保護基金,以加強合規性和透明度。該平臺的保護基金主要由BTC以及少量的ETH和USDT組成。這些資金用于保護平臺上存儲的資產免遭黑客攻擊、盜竊和其他威脅,Bitget承諾至少三年內不會動用這些資金,并維護可公開訪問的錢包地址。該基金最近得到了支持,目前總額為3億美元,并且存儲在七個公開的錢包地址中以提高透明度。[2023/1/19 11:19:44]

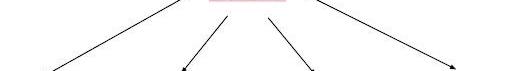

防止成為?IcePhishing?受害者的另一種方法是遠離簽署?eth_sign交易。通常如圖所示:

eth_sign?是一種開放式簽名方法,允許對任意哈希進行簽名,它可以用于對不明確的交易或任何其他數據進行簽名,這是一種危險的網絡釣魚類型。

這里的任意哈希意味著對“批準”或“批準一切”等操作保持警惕還不夠,騙子可以讓你簽署原生代幣轉移或合約調用等交易。騙子幾乎可以完全控制你的帳戶,而不用持有你的私鑰。

盡管?MetaMask?在簽署?eth_sign?請求時會顯示風險警告,但當與其他網絡釣魚技術結合時,沒有安全經驗的用戶仍有可能落入這些陷阱。

?3.?Event?詐騙手法?&NFTSleepMinting

Event?詐騙手法

Event?詐騙是騙子將隨機的?BEP?20?代幣轉移給用戶的策略,并提示用戶與之交互。即使騙子是從?BscScan?等區塊鏈瀏覽器轉移代幣,它也會顯示資金來源來自一個單獨的錢包,例如幣安熱錢包。然后,用戶將被誘騙與這些新的“免費”代幣進行交互,通過在代幣名稱或代碼本身中顯示鏈接,可以將用戶引導到釣魚網站。這是網絡釣魚技術的新手段。

Bernstein報告:灰度比特幣信托將受到保護免受Genesis危機影響:金色財經報道,Bernstein在一份研究報告中表示, Genesis Global Capital停止提款的情況并不直接影響灰度比特幣信托(GBTC),即使 Genesis 無法為其借貸賬簿籌集流動性并申請破產,債權人也無法對 GBTC 資產提出索賠。

該報告稱,市場擔心灰度(Grayscale)可能“被考慮作為災難發生時的戰略選擇”,但分析師認為,即使在最不利的情況下,DCG也寧愿保留灰度而不是 Genesis 的業務。據 Bernstein 稱,灰度是 DCG 的“旗艦業務及其搖錢樹”,每年產生約3億美元的費用收入。分析師Gautam Chhugani和Manas Agrawal稱,GBTC 的信托結構保護其持有人,并在DCG或DCG Group實體內部避免出現故障。[2022/11/22 7:53:37]

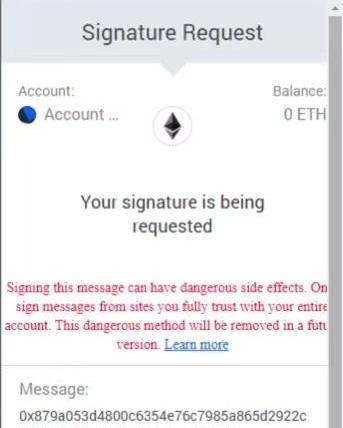

這種方法利用了區塊鏈瀏覽器顯示?Event?的方式。

例如,這張來自?BscScan?的截圖顯示?CHI?從?NullAddress?發送到地址?0x7aa3……

區塊鏈瀏覽器將盲目地使用?emit?event的參數。如果_from?地址被更改為另一個地址,例如?0xhashdit,那么?BscScan?將顯示從?0xhashdit發送到接收地址的?CHI。

HyperPay托管錢包采用CMP多方計算實現多簽方案:據官方消息,HyperPay托管錢包當前完成全面安全升級,采用CMP多方計算實現多簽方案,使簽名速度及創建私鑰更快更安全。升級完成后,用戶的充值和提現體驗將得到提升。[2022/10/24 16:37:10]

注意:這并不是區塊鏈瀏覽器特有的?bug,而是更改參數的靈活性,因為?BscScan?不能確定參數是否準確。因此,騙子可以利用這一點來欺騙代幣的來源。

NFTSleepMinting

NFTSleepMinting?是指騙子直接在著名創作者的錢包里鑄造?NFT,并從創作者的錢包中回收?NFT。a16z?在?3?月的時候發文解釋改?NFT?新騙術。

NFTSleepMinting?創造了一種假象:

著名的創作者為自己鑄造了一個?NFT;

將?NFT?發送給騙子。

根據“鏈上”的來源,騙子可以聲稱自己擁有由著名創作者鑄造的?NFT,并以更高的價格出售,在這個過程中偽造價值。

例如,從Beeple?的賬戶中可觀察到他的幾個?NFT?不是由他鑄造的。

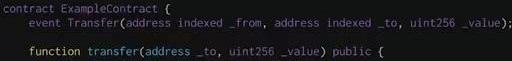

4.加密龐氏騙局

龐氏騙局使用新投資者的錢支付給老投資者。一旦沒有更多的新資金來支持這個計劃,整個系統就會崩潰。

加密龐氏騙局有幾個標志:

首先,項目方收取稅費,這些稅費可以讓用戶在生態系統中停留更長時間。

由于每次存款/復利操作都會產生某種費用,這意味著用戶必須復利較長一段時間才能收支平衡。這些費用還用于償還希望索賠的用戶的紅利。

第二,無法提取用戶的初始投資資金。

一旦用戶存入了他們的初始代幣,他就沒有辦法提取他的初始投資資金。用戶要拿回任何資金的唯一方法是收回股息。

第三,使用介紹人機制。

該項目鼓勵參與者通過推薦人福利積極推廣和推薦他人。每當下線執行特定的操作時,上線將獲得額外的獎勵。此外,為了讓用戶開始參與協議,他必須有一個上行地址才能開始。這創建了一個系統,每個地址都連接到另一個地址,類似于金字塔獎勵方案。擁有?5?個以上的下線地址也會增加獎金。

常見的方式是一開始就鎖定在合約中的資金急劇增加,通常是由團隊通過營銷進行的初始炒作或團隊自己為創造活動而注入的資金推動的。一旦合約余額達到拐點,這意味著沒有新的資金流入。這將慢慢導致該計劃分崩離析,新投資者恐慌地盡可能多地收回股息。

最終,僅賺取稅費的項目方將是此類龐氏騙局項目的最大受益者。

5.CHIGasTokenfarming

CHIGasToken?是?1inch項目的一個方案,其中?CHIGas?Token?是一個?BEP20?代幣,用于?1inch?交易所支付交易成本。CHI?與該網絡的?gas?價格掛鉤。當?gas?價格低時,CHI?價格也低,反之亦然。

騙子首先會空投一堆隨機的?BEP20?代幣。當用戶批準?PancakeSwap?出售這些代幣時,在這些代幣的批準方法中,它將代碼寫死,從而消耗大量用戶的?gas?限制來鑄造?CHIGas?Token,可以用來補貼?gas?費,鑄造的?CHIGas?Token?則是騙子的利潤。

建議在某些空投代幣中調用?approve?函數之前,注意審批交易中的?gas?費消耗情況。一般來說,不要碰空投給你的隨機代幣。

6.MEV騙局&虛假名人騙局

MEV?騙局

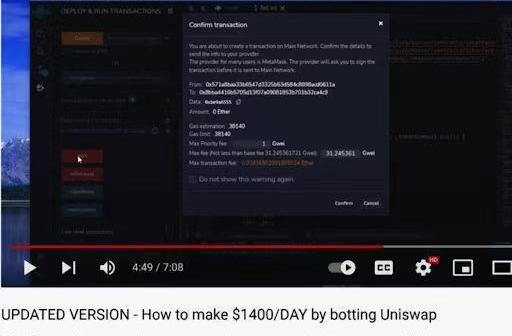

騙子會利用?MEV、套利交易機器人、狙擊機器人、搶跑機器人等加密工具,承諾每天能獲得幾千美元的被動收入,吸引用戶參與。這些通常在推特、TikTok和區塊鏈瀏覽器等平臺上推廣。

通常,騙子會在帖子上附加一個視頻鏈接,將上當的用戶引流到?Youtube?和?Vimeo?等視頻托管平臺。

詐騙視頻將引導用戶使用?RemixIDE?部署他們的惡意代碼,騙子將在視頻描述中的?pastebin?URL?中提供惡意代碼。

當惡意代碼部署在鏈上后,用戶將被指示下一步準備一些本地資金來執行“搶跑或套利交易”。詐騙視頻會提示用戶準備更多的原生資金,這樣當你執行“搶跑或套利交易”操作時,你就能獲得更多的利潤,從而欺騙用戶。一旦用戶將資金注入到合約中并“開始搶跑交易”,資金將直接轉移到騙子手中,而不是像騙子聲稱的那樣賺取利潤,

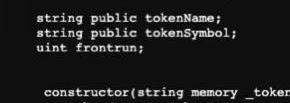

另一種相對較新的方式是騙子提供?CEX?交易機器人的鏈接,如下圖。

系統會提示用戶下載惡意文件并按照提示操作。通常,想要在幣安交易所自動交易的用戶會有一個?API?私鑰。這個詐騙視頻誘騙用戶使用他們的交易機器人,并要求用戶放棄他們的?API?私鑰和密碼。一旦用戶從而入套,騙子將能夠在他們的終端接收用戶的憑證,并使用用戶的資金進行交易。

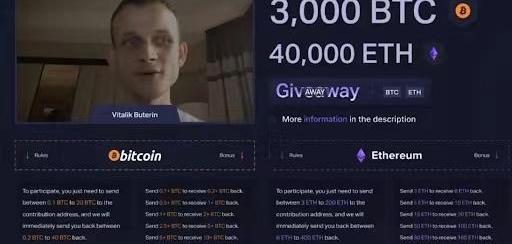

虛假名人騙局

騙子還利用社交媒體,傳播加密交易所或項目等領域知名玩家正在進行?Giveaway?的虛假信息。

用戶將被提示進入這個鏈接,并被指示先“驗證”他們的地址。為此,他們必須向指定地址發送一些比特幣或?BNB,并將得到?10?倍回報。與此同時,該騙局網站顯示了?Giveaway?記錄的交易歷史,讓用戶相信?Giveaway?是真實且有效。然而在現實中,一旦用戶發送加密貨幣,代幣就進入騙子口袋,最終也不會收到任何獎勵。

通常情況下,騙子可能會利用舊視頻,甚至采取偽造知名人物的手段,讓用戶認為這個人是在支持和推廣一個新的?Giveaway,但實際上并不存在。

這些案例的一個共同點是,視頻的評論區會出現虛假的評論。這是在心理上欺騙用戶,讓他們相信這個交易機器人真的很好用。

如果下圖出現在描述中,請打起十二分警惕。

總結

在Crypto這樣的去中心化環境中,騙局只會只增不減。因此,對我們每個人來說,對自己的資產安全負責至關重要。

記住黃金法則:如果一件事太完美,那它很可能就有問題。

Tags:NFTGASCHITAMNFT-DAOEthereum Gas LimitKIMCHImetamask錢包最新版本下載

華夏時報制圖 本報記者趙奕胡金華上海報道曾火爆一時的數字藏品在近期迎來了第一個“冬天”。《華夏時報》記者初步統計發現,剛剛過去的11月,已有超過30家數字藏品平臺主動發布清退公告.

1900/1/1 0:00:00金色財經報道,OPLabs首席執行官LiamHorne發推稱,以太坊核心開發人員將于周四召開電話會議,討論將EIP-4844納入考慮范圍.

1900/1/1 0:00:00文:孟永輝 從「火幣」到「火必」,火幣進行了品牌升級。剛剛擔任火必全球顧問委員會成員的孫宇晨,同樣出席了這次品牌升級會.

1900/1/1 0:00:00Crypto圈中非常盛行“幣圈一天,人間一年”這句話。因為和傳統金融市場相比,加密資產行情的波動顯得尤為劇烈.

1900/1/1 0:00:00來源|medium、Alchemy編譯|Dali@iNFTnews.com11月24日,百事可樂公司宣布在Polygon上鑄造全新NFT系列「PepsiBlackNFTCollection」.

1900/1/1 0:00:00本文由Noah和roon共同撰寫。roon是一家著名人工智能公司的研究員,他也在Twitter上發表幽默的推文。因為這是一篇聯合文章,所以我們有時會用第三人稱來指代我們中的一個.

1900/1/1 0:00:00