BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD+1%

ETH/HKD+1% LTC/HKD+1.11%

LTC/HKD+1.11% ADA/HKD+2.99%

ADA/HKD+2.99% SOL/HKD+1.86%

SOL/HKD+1.86% XRP/HKD+2.28%

XRP/HKD+2.28%分析:0xhabitatMultisig被盜取

一位GnosisSafe用戶遭遇了嚴重且復雜的網絡釣魚攻擊,導致該項目的Multisig被抽干。

重要提示:我們當前的分析表明,這是針對特定GnosisSafe用戶的針對性攻擊,我們沒有跡象表明此攻擊還會影響任何其他用戶。該攻擊也沒有利用任何智能合約漏洞,而是使用網絡釣魚技術讓Multisig所有者簽署惡意交易。

這篇博文旨在闡明0xhabitat事件并詳細說明從中學到的東西。為了使這份事故報告完全客觀,我們只包含了我們在鏈上和通過我們的后端收集的第一手數據。可以在此處閱讀0xhabitat團隊的觀點。首先,讓我們從分析發生的事情開始……

特洛伊木馬

本次事件的主要來源是兩個模仿以下官方GnosisSafe智能合約的惡意合約:

SafeSingleton:這是核心邏輯合約。每個Safe都是指向特定SafeSingleton的代理合約。Safes可以由其用戶升級以指向一個新的Singleton,例如添加功能。SafeMultisend:這是一種中介智能合約,使Safes能夠將多個交易合并為一個。在本文中,惡意合約將被稱為EvilSingleton和EvilMultisend。EvilMultisend合約于11月23日在此地址部署。合約的特殊之處在于,它不僅允許批量交易,還可以在同一筆交易中更改Safe的Singleton。同一天,EvilSingleton被部署在這個地址。EvilSingleton充當特洛伊木馬程序,最初將所有交互轉發到原始Singleton,但有一個后門,使第三方能夠訪問Safe。

0x82ae開頭地址買入1.99萬億枚PEPE賣出1.69萬億,盈利162萬美元:金色財經報道,據Lookonchain監測,0x82ae開頭地址以106萬美元買入1.99萬億枚PEPE,并以268萬美元賣出1.69萬億枚PEPE,目前仍持有3000億枚PEPE(45.3 萬美元)。

該地址還使用80枚ETH通過另一個地址購買比特幣,然后以275枚ETH的價格賣出所有比特幣。[2023/7/21 15:50:54]

這是一個陷阱!

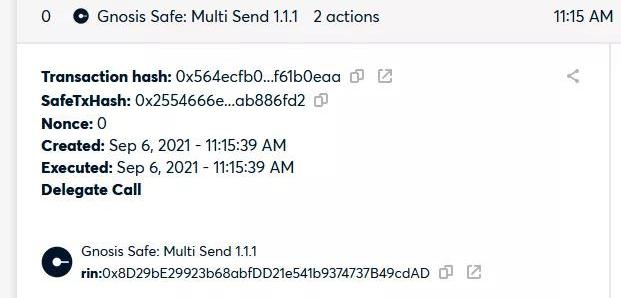

0xhabitat的故事開始于EvilMultisend合約部署后幾個小時。在與EvilMultisend合約交互的0xhabitatMultisig中提出了一項交易。對于所有相關方來說,它看起來就像是使用TransactionbuilderSafeApp進行的常規批量交易。然而,這是一個精心設計的交易,乍一看,它看起來像一個普通的Multisend交易,但實際上,它也將Safe的Singleton更新為EvilSingleton。

可以在此處找到有關激活EvilSingleton的更多技術細節。

轉折點

Safe升級到EvilSingleton后,7天內什么都沒有發生。與此同時,0xhabitat金庫逐漸增長到價值100萬美元的數字資產。很明顯,攻擊者在執行實際攻擊之前希望蜜罐變大,希望他們的后門之前沒有被發現。11月30日,攻擊開始。黑客創建了一個交易,激活了EvilSingleton,允許第三方賬戶完全控制保險箱中的資產。

鯨魚0xb15地址已將2.5萬枚ETH存入Binance:金色財經報道,據推特用戶The Data Nerd監測,聰明鯨魚0xb15已將2.5萬枚ETH(4700萬美元)存入Binance,他在6月初提取了約1800美元,預期利潤為250萬美元 (4 %) .這是他的“糟糕”交易之一,因為之前他對底部和頂部的把握非常好。[2023/6/28 22:05:27]

資金被抽干

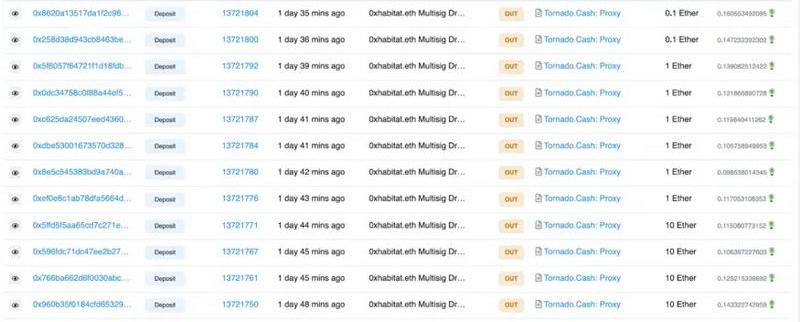

在EvilSingleton被激活后僅30分鐘,攻擊者就能夠將所有資金提取到他們的賬戶中。隨后,攻擊者通過Uniswap和Sushiswap將所有資產轉換為ETH。然后通過多筆交易將生成的ETH發送到TornadoCash合約,這是路徑的終點。

那么,究竟發生了什么?

從我們目前收集到的信息來看,很明顯Multisig中的一個簽名者密鑰被泄露了。這是因為導致后門實施的惡意交易是由Multisig的簽名者根據我們的后端數據提出的。雖然無法準確確定這是如何實現的,但有兩大類事件可能導致了這種情況。

網絡釣魚

0x8e04開頭三箭資本地址24小時內轉入10,035枚以太坊:金色財經消息,據歐科云鏈OKLink 多鏈瀏覽器數據顯示,標記為“Three Arrows Capital”地址“開頭為0x8e04”24小時內轉入10,035枚以太坊,按當前市場價格價值超1600萬美元。與此同時,該地址在48小時內還向OKX、Huobi、Binance三家交易所轉入累計160萬枚USDT資產。目前該地址下余額,按當前市場價格計算超2150萬美元。[2022/8/30 12:58:26]

有幾種方式可能會誤導所有者,導致其提出導致損害0xhabitatMultisig安全性的交易。可能的選項包括:

流氓瀏覽器擴展:瀏覽器擴展方便,但也有風險。由于擴展可以自由修改Web應用程序的任何內容。因此,欺詐性瀏覽器擴展程序可能已被用于修改GnosisSafeWeb界面,以欺騙用戶提出惡意交易。惡意接口:如此文所述,GnosisSafe的安全性取決于用于與帳戶交互的接口的完整性。受影響的0xhabitat用戶可能已經與模仿官方GnosisSafe界面的界面進行了交互,但通過將常規交易的目標地址更改為EvilMultisend合約來有效地創建惡意交易。供應鏈攻擊/受損網站:雖然問題的根源可能是對官方GnosisSafe軟件的惡意收購,但我們目前的評估表明情況并非如此。所有信號都表明這是對0xhabitatMultisig的針對性攻擊,而不是官方GnosisSafe界面的普遍問題。但是,我們也在繼續調查和觀察這方面的情況。

Findora CPO Henry:Findora采用ZK-Rollup可驗證的計算框架可以將吞吐量提升100X:金色財經報道,在3月17日舉辦的《金色百家談 | 構建下一代金融設施 Findora主網即將上線》的直播節目中,關于公鏈的擴展性問題,Findora首席產品官Henry表示,關于性能,Findora重點不是追求Layer1共識的超高TPS,因為這或多或少將犧牲安全性(區塊鏈的不可能三角理論)。我們把重點放在了采用ZK-Rollup這種可驗證計算框架,來把大批交易搬到鏈下批處理后打包生成高效的ZKSNARKs,然后返回鏈上認證。這樣吞吐量能達到100X以上的提升。[2021/3/17 18:53:58]

惡意所有者

第二個假設選項是所有者沒有被誘騙提出惡意交易,而是自愿提出的。Multisig中的兩個簽名者之一欺騙另一方簽署欺詐性交易,導致Multisig遭到破壞。我們沒有理由懷疑0xhabitat團隊的完整性。但是為了在我們的分析中進行徹底的分析,我們仍然必須考慮這是對事件的可行解釋。

GnosisSafe團隊的經驗教訓

在我們仍在分析此事件的同時,我們已經立即采取了一些措施來減輕未來的類似攻擊。所有這些更改都作為修補程序實施。

0x協議成交量激增帶動交易相關費用超100萬美元:去中心化交易協議0x協議(ZRX)發推稱,「0x協議產生的相關費用超過100萬美元,在過去30天里增加了超45萬美元,這種增長與0x成交量的激增直接相關,質押ZRX的APY達到10%。[2021/1/31 18:30:51]

暴露multisend地址

為了能夠驗證交易中使用了哪個multisend合約,SafeWebUI顯式顯示了multisend合約地址。閱讀詳情。

交易詳細信息顯示完整的Multisend合約地址以供驗證

防止解碼未知的multisend交易

我們對解碼機制進行了更改,以僅解碼通過官方multisend實現觸發的multisend交易。這使得交易與未知合同的交互變得清晰起來。

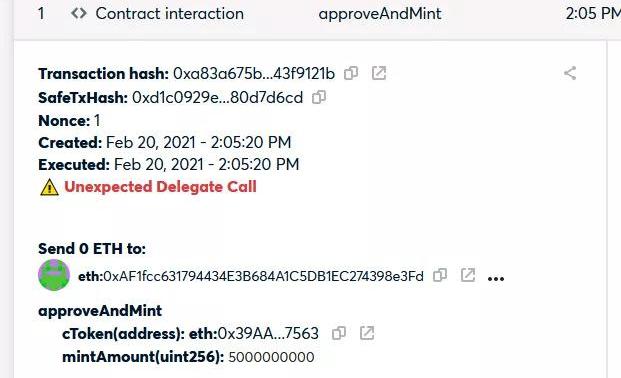

標記意外的委托調用

當交易使用委托調用與我們未知的合約時,我們添加了一個明確的警告。這是我們讓用戶意識到交易需要特別注意的另一種方式。

通過Gnosis未知的合約發起的委托調用被標記

給GnosisSafe用戶的建議

雖然我們的目標是建立安全機制以防止將來發生此類情況,但在與GnosisSafe交互時提醒GnosisSafe用戶在操作安全方面的實踐也很重要。

驗證接口完整性:惡意接口可以通過欺騙共同簽名者簽署惡意交易來危及Multisig的整個安全性。如果您使用GnosisSafeWeb應用程序,請確保為官方應用程序的鏈接添加書簽并驗證URL和安全證書。或者更好的是,開始使用GnosisSafeDesktop應用程序。不要只相信一個信息源:我們強烈建議使用額外的獨立客戶端/接口來詳細檢查每筆交易。例如,使用GnosisSafe移動應用程序在簽名前仔細檢查交易。這可以防止單個受損接口誘使用戶簽署惡意交易。小心DelegateCall:DelegateCall是一個強大的工具,例如,它允許Safes批處理交易。但這也伴隨著巨大的風險。因此,在識別使用DelegateCall的交易時,GnosisSafe用戶應該特別注意。驗證交易數據時,請驗證使用了正確的Multisend目標地址。可以在此列表中找到經過Gnosis驗證的Multisend實現。減少瀏覽器擴展的使用:雖然方便,但瀏覽器擴展可能成為關鍵的攻擊媒介,甚至可以欺騙最高級的用戶。我們通常建議不要在用于與GnosisSafeWeb應用程序交互的瀏覽器中使用任何瀏覽器擴展。

NexusMutual的創始人HughKarp也遭受了利用惡意瀏覽器擴展的攻擊

結論

為個人和組織構建合適的工具以在Web3中保持安全是我們使命的核心。這就是為什么我們很遺憾聽到0xhabitat團隊資金被盜的原因。我們希望團隊和社區從這種不幸的情況中一切順利,并希望最終能確定攻擊者并退還資金。

參考資料

https://etherscan.io/address/0x3cb0652856d7eabe51f1e3cceda99c93b05d7ceahttps://etherscan.io/address/0x09afae029d38b76a330a1bdee84f6e03a4979359https://bafybeiat2xp7cicrlpq3h57wdnz4pzaoby2cx62c3lprh3lzgrworcitly.ipfs.infura-ipfs.io/Exploit_Info.pdfhttps://blog.gnosis.pm/the-impact-of-phishing-on-web-3-0-a62385c81310https://github.com/gnosis/safe-react/issues/3091https://github.com/gnosis/safe-react/issues/3090

DAOrayakiDAO研究獎金池:

資助地址:DAOrayaki.eth

投票進展:DAOCommittee/7通過

賞金總量:90USDC

研究種類:DAO,0xhabitatMultisig,safety

原文作者:?LukasSchor

貢獻者:Yofu,DAOctor@DAOrayaki

原文:The0xhabitatMultisigGotDrained:AnAnalysis

2022年,由巴比特創始人長鋏與Bytom首席研究員劉秋杉著,中信出版社出版的《元宇宙,通往無限游戲之路》一書登陸圖書市場.

1900/1/1 0:00:00據BusinessStandard1月18日報道,創作者經濟初創公司AppX獲得130萬美元融資,YCombinator領投.

1900/1/1 0:00:00元宇宙見聞原創 作者|Eiffer 編輯|Mamie 前情提要|Web3.0|是下一代互聯網?還是馬斯克口中的「胡說八道」埃隆·馬斯克不僅在電動汽車、航空航天等領域成績斐然.

1900/1/1 0:00:00“最近我壓力太大了,加密領域的變化實在太快。”說這話的人叫寶哥,2021年4月,他買入了人生的第一個加密資產。在此之后,他經歷了這個領域最為瘋狂的半年,世界仿佛被按下了“快進鍵”.

1900/1/1 0:00:00據TheBlock消息,1月4日,美國商品期貨交易委員會前主席J.ChristopherGiancarlo針對美國加密監管間CFTC和SEC的爭斗表示.

1900/1/1 0:00:00據澎湃新聞報道,1月18日,國務院新聞辦舉行了2021年金融統計數據新聞發布會。中國人民銀行金融市場司司長鄒瀾在介紹數字人民幣試點情況時表示,目前人民銀行已經在深圳、蘇州、雄安、成都、上海、海南.

1900/1/1 0:00:00