BTC/HKD+0.23%

BTC/HKD+0.23% ETH/HKD-0.48%

ETH/HKD-0.48% LTC/HKD-0.66%

LTC/HKD-0.66% ADA/HKD-0.07%

ADA/HKD-0.07% SOL/HKD-0.85%

SOL/HKD-0.85% XRP/HKD-0.4%

XRP/HKD-0.4%前言

4 月 18 日,Tokenlon 宣布暫停 imBTC 轉賬,因其發現有攻擊者通過 ERC777 在 Uniswap 流動性合約中的重入漏洞,對 ETH-imBTC 池循環套利。此次的攻擊手法是一個存在于 Uniswap v1 上的已知漏洞,該漏洞最早由 Consensys 于 2019 年 4 月發現,當時 Consensys 只是發現了該風險,還沒有發現可以利用這種手法進行攻擊的 token。隨后,在 imBTC 上線 Uniswap 后,由于 imBTC 是基于 ERC777 實現的,通過組合 ERC777 的特性及 Uniswap 代碼上的問題,使攻擊者可以通過重入漏洞實現套利。下面,我們將來分析此次套利中的攻擊手法和具體的細節。

知識準備

ERC777 協議是以太坊上的代幣標準協議,該協議是以太坊上 ERC20 協議的改進版,主要的改進點如下:

1. 使用和發送以太相同的理念發送 token,方法為:send(dest, value, data)

2. 合約和普通地址都可以通過注冊 tokensToSend hook 函數來控制和拒絕發送哪些token(拒絕發送通過在hook函數tokensToSend 里 revert 來實現)

慢霧:遠程命令執行漏洞CVE-2023-37582在互聯網上公開,已出現攻擊案例:金色財經報道,據慢霧消息,7.12日Apache RocketMQ發布嚴重安全提醒,披露遠程命令執行漏洞(CVE-2023-37582)目前PoC在互聯網上公開,已出現攻擊案例。Apache RocketMQ是一款開源的分布式消息和流處理平臺,提供高效、可靠、可擴展的低延遲消息和流數據處理能力,廣泛用于異步通信、應用解耦、系統集等場景。加密貨幣行業有大量平臺采用此產品用來處理消息服務,注意風險。漏洞描述:當RocketMQ的NameServer組件暴露在外網時,并且缺乏有效的身份認證機制時,攻擊者可以利用更新配置功能,以RocketMQ運行的系統用戶身份執行命令。[2023/7/14 10:54:22]

3. 合約和普通地址都可以通過注冊 tokensReceived hook 函數來控制和拒絕接受哪些token(拒絕接受通過在hook函數tokensReceived 里 revert 來實現)

4. tokensReceived 可以通過 hook 函數可以做到在一個交易里完成發送代幣和通知合約接受代幣,而不像 ERC20 必須通過兩次調用(approve/transferFrom)來完成

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

5. 持有者可以"授權"和"撤銷"操作員(operators: 可以代表持有者發送代幣) 這些操作員通常是(去中心化)交易所、支票處理機或自動支付系統

6. 每個代幣交易都包含 data 和 operatorData 字段, 可以分別傳遞來自持有者和操作員的數據

7. 可以通過部署實現 tokensReceived 的代理合約來兼容沒有實現tokensReceived 函數的地址

在這里,我們需要特別關注的點是第二點,即 ERC777 標準中的 tokenToSend 函數,根據 ERC777 協議的定義,遵循該標準的 token 代幣在每一次發生代幣轉賬的時候都會去嘗試調用代幣發送者 tokensToSend 函數,而代幣持有者可以通過在 ERC1820 注冊合約注冊自己的合約并通過在這個 hook 函數中定義一些操作來處理代幣轉賬的過程中的某些流程,如拒絕代幣發送或其他操作。

慢霧:攻擊Ronin Network的黑客地址向火幣轉入3750枚 ETH:3月30日消息,慢霧發推稱,攻擊Axie Infinity側鏈Ronin Network的黑客地址向交易所火幣轉入3750枚ETH。此前金色財經報道,Ronin橋被攻擊,17.36萬枚ETH和2550萬USDC被盜。[2022/3/30 14:26:38]

了解這些關鍵點,有助于我們理解這次攻擊的具體攻擊手法。現在開始,我們可以稍微加速,看看對于 Uniswap 而言,這次到底發生了什么?

細節分析

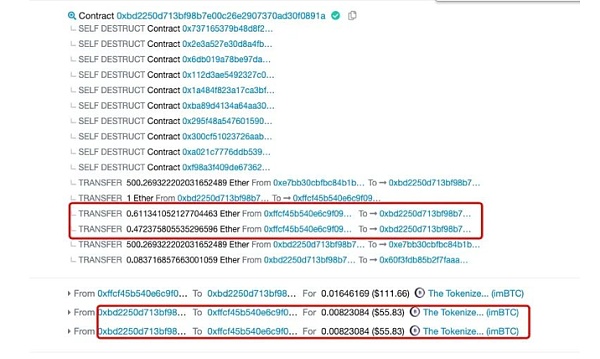

通過 Etherscan 查詢攻擊者的其中一筆交易 0x32c83905db61047834f29385ff8ce8cb6f3d24f97e24e6101d8301619efee96e

可以發現,攻擊者兩度向 Uniswap 合約轉帳 imBTC,金額同樣是 0.00823084,然后從 Uniswap 收取了兩筆 ETH,看上去似乎是十分正常的兩筆交易,實際上卻是暗流涌動,另有玄機。為了更好的了解整一筆交易的細節,我們需要通過 bloxy.info 來查看交易的具體細節。

可以發現,攻擊者兩度向 Uniswap 合約轉帳 imBTC,金額同樣是 0.00823084,然后從 Uniswap 收取了兩筆 ETH,看上去似乎是十分正常的兩筆交易,實際上卻是暗流涌動,另有玄機。為了更好的了解整一筆交易的細節,我們需要通過 bloxy.info 來查看交易的具體細節。

動態 | 慢霧:2020年加密貨幣勒索蠕蟲已勒索到 8 筆比特幣:慢霧科技反洗錢(AML)系統監測:世界最早的知名加密貨幣勒索蠕蟲 WannaCry 還在網絡空間中茍延殘喘,通過對其三個傳播版本的行為分析,其中兩個最后一次勒索收到的比特幣分別是 2019-04-22 0.0584 枚,2019-09-01 0.03011781 枚,且 2019 年僅發生一次,另外一個 2020 還在活躍,2020 開始已經勒索收到 8 筆比特幣支付,但額度都很低 0.0001-0.0002 枚之間。這三個傳播版本第一次發生的比特幣收益都是在 2017-05-12,總收益比特幣 54.43334953 枚。雖然收益很少,但 WannaCry 可以被認為是加密貨幣歷史上勒索作惡的鼻主蠕蟲,其傳播核心是 2017-04-13 NSA 方程式組織被 ShdowBrokers(影子經紀人) 泄露第三批網絡軍火里的“永恒之藍”(EternalBlue)漏洞,其成功的全球影響力且匿名性為之后的一系列勒索蠕蟲(如 GandCrab)帶來了巨大促進。[2020/2/23]

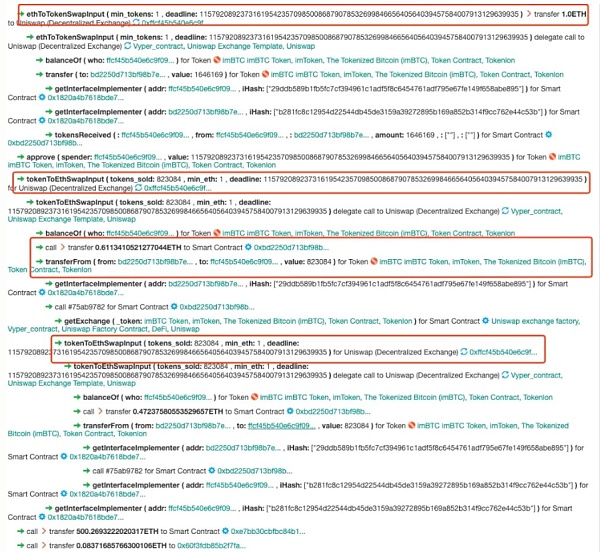

通過查詢交易的細節,我們發現,攻擊者首先是通過 ethToTokenSwapInput 函數向 Uniswap 兌換了一些 imBTC,然后再通過 tokenToEthSwapInput 函數開始第一次用 imBTC 換取 ETH,然后 Uniswap 先將 ETH 轉給了攻擊者,再調用 imBTC 的 transferFrom 函數,由于 imBTC 實現了 ERC777 標準,所以在調用 imBTC 的 trasferFrom 函數的時候, imBTC 會對攻擊者的 tokensToSend 函數進行調用。隨后,在攻擊者的 tokensToSend 函數中,攻擊者會進行第二次用 imBTC 換取 ETH,然后流程結束。

通過查詢交易的細節,我們發現,攻擊者首先是通過 ethToTokenSwapInput 函數向 Uniswap 兌換了一些 imBTC,然后再通過 tokenToEthSwapInput 函數開始第一次用 imBTC 換取 ETH,然后 Uniswap 先將 ETH 轉給了攻擊者,再調用 imBTC 的 transferFrom 函數,由于 imBTC 實現了 ERC777 標準,所以在調用 imBTC 的 trasferFrom 函數的時候, imBTC 會對攻擊者的 tokensToSend 函數進行調用。隨后,在攻擊者的 tokensToSend 函數中,攻擊者會進行第二次用 imBTC 換取 ETH,然后流程結束。

聲音 | 慢霧:ETC 51%雙花攻擊所得的所有ETC已歸還完畢:據慢霧區消息,ETC 51%攻擊后續:繼Gate.io宣稱攻擊者歸還了價值10萬美金的ETC后,另一家被成功攻擊的交易所Yobit近日也宣稱收到了攻擊者歸還的122735 枚 ETC。根據慢霧威脅情報系統的深度關聯分析發現:攻擊者于UTC時間2019年1月10日11點多完成了攻擊所獲的所有ETC的歸還工作,至此,持續近一周的 ETC 51% 陰云已散。[2019/1/16]

從交易細節上看,這里似乎還是沒有什么問題,我們繼續跟蹤 UniSwap 的代碼。

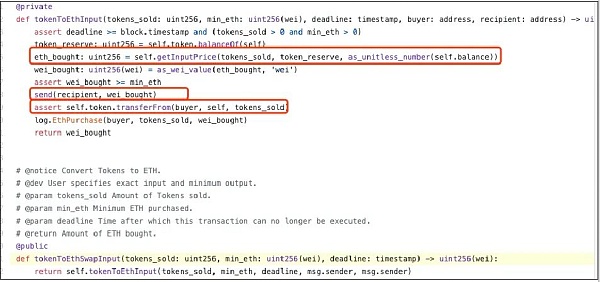

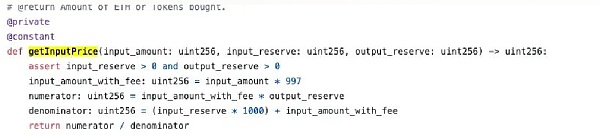

上面是代碼是 Uniswap 的 ethToTokenSwapInput 函數的代碼,根據代碼分析, Uniswap 的 ethToTokenSwapInput 函數會調用 ethToTokenInput 函數,然后會先通過 getInputPrice 獲取代幣能換取的 eth 數量,之后通過 send 函數將 eth 發給用戶,最后再通過 transferFrom 把代幣轉進合約。我們繼續跟進 getInputPrice 函數。

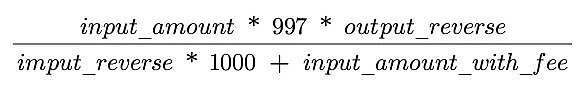

通過分析 getInputPrice 函數,我們能知道,ETH 獲取量計算的公式為

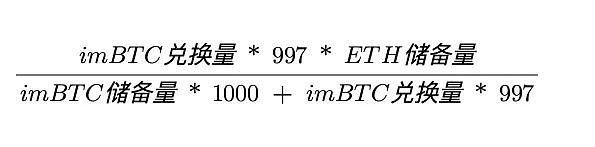

把該公式放到 ethToTokenInput 函數的上下文中,該公式就變成了

在該公式下,一次正常的 imBTC 兌換 ETH 的過程中,作為分母的 imBTC 儲備量在兌換過后應該要上升,對應的 ETH 儲備量會變小。

在該公式下,一次正常的 imBTC 兌換 ETH 的過程中,作為分母的 imBTC 儲備量在兌換過后應該要上升,對應的 ETH 儲備量會變小。

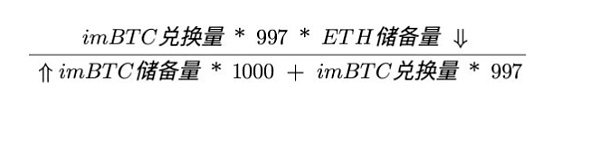

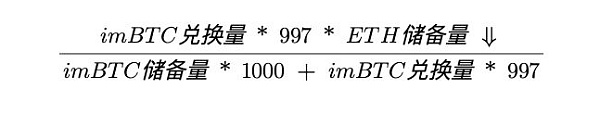

但是回顧攻擊者的操作方式,在攻擊者第一次發送 imBTC 兌換 ETH 的過程中,Uniswap 會先發送 ETH 給攻擊者,這時候 Uniswap 中 ETH 儲備量減少,然后 Uniswap 調用 transferFrom 函數,(注意此時還未將攻擊者的 imBTC 扣除), 緊接著在 transferFrom 函數中攻擊者調用的第二次的 ethToTokenSwapInput 時,通過 getInputPrice 獲取兌換的 ETH 數量的公式會變成這樣:

但是回顧攻擊者的操作方式,在攻擊者第一次發送 imBTC 兌換 ETH 的過程中,Uniswap 會先發送 ETH 給攻擊者,這時候 Uniswap 中 ETH 儲備量減少,然后 Uniswap 調用 transferFrom 函數,(注意此時還未將攻擊者的 imBTC 扣除), 緊接著在 transferFrom 函數中攻擊者調用的第二次的 ethToTokenSwapInput 時,通過 getInputPrice 獲取兌換的 ETH 數量的公式會變成這樣:

注意看,在第二次的兌換計算中,只有 ETH 的儲備量變少了,而 imBTC 的儲備量并未增加,這導致相比與單獨的調用 ethToTokenSwapInput 函數,攻擊者可以通過重入的方式,在第二次使用 imBTC 兌換 ETH 的過程中,使計算公式的分子發生了變化,而公式的分母不會發生變化。相比正常的兌換,攻擊者通過重入方式進行的第二次兌換會獲取微小的利潤,導致有利可圖。重復這樣的過程,就能通過等量的 imBTC 獲取更多的 ETH,導致 Uniswap 做事商的損失。

注意看,在第二次的兌換計算中,只有 ETH 的儲備量變少了,而 imBTC 的儲備量并未增加,這導致相比與單獨的調用 ethToTokenSwapInput 函數,攻擊者可以通過重入的方式,在第二次使用 imBTC 兌換 ETH 的過程中,使計算公式的分子發生了變化,而公式的分母不會發生變化。相比正常的兌換,攻擊者通過重入方式進行的第二次兌換會獲取微小的利潤,導致有利可圖。重復這樣的過程,就能通過等量的 imBTC 獲取更多的 ETH,導致 Uniswap 做事商的損失。

防御方法

1. 在 Uniswap 的 tokenToEthSwapInput 函數中加入 OpenZeppelin 的 ReentrancyGuard 函數,防止重入問題。

2. 在進行代幣交換的時候,先扣除用戶的代幣,再將 ETH 發送給用戶。

同時,針對本次攻擊事件慢霧安全團隊建議:

1. 在關鍵的業務操作方法中加入鎖機制,如:OpenZeppelin 的 ReentrancyGuard

2. 開發合約的時候采用先更改本合約的變量,再進行外部調用的編寫風格

3. 項目上線前請優秀的第三方安全團隊進行全面的安全審計,盡可能的發現潛在的安全問題

4. 多個合約進行對接的時候也需要對多方合約進行代碼安全和業務安全的把關,全面考慮各種業務場景相結合下的安全問題

5. 合約盡可能的設置暫停開關,在出現“黑天鵝”事件的時候能夠及時發現并止損

6. 安全是動態的,各個項目方也需要及時捕獲可能與自身項目相關的威脅情報,及時排查潛在的安全風險

最后的思考

這兩天的 DeFi 世界被鬧得沸沸揚揚,imBTC 作為 ERC777 代幣首當其沖,ERC777 協議也飽受詬病,但是看完分析,造成此次的攻擊事件原因,真的是 imBTC 或者是 ERC777 協議的問題嗎?

如果 Uniswap 做好了 ERC777 的兼容,使用 ReentrancyGuard,并在代幣交換的時候先扣除用戶的代幣,再將 ETH 發送給用戶,這樣的問題是不是就不會發生?

imBTC 作為 以太坊上 token 化的比特幣代幣協議,其安全性在自身單獨運行的時候并不存在問題,第三方 DeFi 平臺在接入的時候,應需要充分考慮平臺本身的業務邏輯與接入代幣之間的兼容性,才能避免因兼容性發生不必要的安全問題。而不是簡單的將問題歸咎于協議和代幣提供方。

Tags:ETHTOKETOKENTOKKino Token ETHLNG TOKENProvoco TokenTrias Token (new)

頭條 ▌人民網:2025年新基建中區塊鏈產業規模將達389億元人民網官方公眾號刊文《“新基建”,將這一改變你的生活!》,文章提到,2019年全球數字經濟規模達到15.6萬億美元.

1900/1/1 0:00:00大家好,我們是張姨楊姨。 兩個區塊鏈從業者 第七期是一個幻(xi)想(jing)小劇場假如炒幣是一檔綜藝,試問幣圈大地,現貨、合約、期權誰主沉浮赤子城科技全球首款視頻社交數字藏品集合正式上線:金.

1900/1/1 0:00:00過去24小時內主流幣種普遍取得了一定幅度的上漲,雖然BTC在該時段內的表現較為中庸,但是這種持續橫盤已經為二線幣種啟動獨立行情亮了綠燈,同時段內XRP取得了近10%的可觀漲幅.

1900/1/1 0:00:00文章系金色財經專欄作者牛七的區塊鏈分析記供稿,發表言論僅代表其個人觀點,僅供學習交流!金色盤面不會主動提供任何交易指導,亦不會收取任何費用指導交易,請讀者仔細甄別,謹防上當.

1900/1/1 0:00:00本周技術周刊包含以太坊、波卡、Filecoin、Hyperledger四個網絡的技術相關消息。 以太坊 V神:ETH 2.0需要測試網3個客戶端連續穩定運行8周才能啟動在最近參加Reddit論壇.

1900/1/1 0:00:004月14日,商務部微信公眾號“商務微新聞”發布《關于停止兩家公司防疫用品出口的通報》。通報稱:在開展防疫用品出口過程中,有的企業因產品質量問題被外方退貨,擾亂防疫用品出口秩序,嚴重影響國家形象.

1900/1/1 0:00:00