BTC/HKD-0.81%

BTC/HKD-0.81% ETH/HKD-1.36%

ETH/HKD-1.36% LTC/HKD-0.98%

LTC/HKD-0.98% ADA/HKD-1.47%

ADA/HKD-1.47% SOL/HKD-1.6%

SOL/HKD-1.6% XRP/HKD-1.21%

XRP/HKD-1.21%

相關文章:

Rust智能合約養成日記合約狀態數據定義與方法實現

Rust智能合約養成日記編寫Rust智能合約單元測試

Rust智能合約養成日記Rust智能合約部署,函數調用及Explorer的使用

Rust智能合約養成日記Rust智能合約整數溢出

Rust智能合約養成日記拒絕服務攻擊

拒絕服務攻擊又稱DoS(DenialofService)攻擊,該類型的攻擊將使得智能合約在一段時間內(甚至永久)無法被用戶正常使用。

目前已知的原因大致可分為如下兩類:

合約邏輯中存在的某些缺陷。如某一public函數,其實現沒有考慮到計算復雜度。用戶調用該函數時,實際所需消耗的Gas會超出NEAR公鏈創世區塊配置文件(genesis_config.json)中所定義的"max_total_prepaid_gas":300000000000000`(300TGas),導致交易失敗。

某些跨合約調用情形中,合約的執行依賴于其他外部合約的執行狀態。而外部合約的執行并非總是可靠,以至于本合約的執行可能被外部合約阻塞,無法照常運行。該類問題的發生可表現為合約用戶在合約中的資金被鎖定,以至于無法正常的充值或提現。

Arkham:0xf4E11開頭地址應為Prime Trust遺留錢包,內含資產價值超4500萬美元:6月29日消息,區塊鏈數據監控平臺Arkham發推稱,內含超4500萬美元加密資產的0xf4E11開頭地址應為Prime Trust的遺留錢包,但該團隊暫時無法訪問該地址,這也與昨天的法庭文件相符。鏈上數據顯示,0xf4E11開頭地址的最近一次流出是在2020年1月,資金流向了另一個Prime Trust托管錢包,金額為52.7萬TUSD,直到2020年初,0xf4E11開頭地址都會定期收到資金流入。當時,內華達州FID曾表示Prime Trust遷移了地址。

從2021年1月起,0xf4E11開頭地址再次開始定期接收資金流入。FID當時的法庭文件稱,2021年1月,Prime Trust重新引入了舊版地址供客戶使用,但直到2021年12月才意識到舊版地址實際上無法訪問。[2023/6/29 22:06:56]

除了合約邏輯的缺陷,DoS現象發生的原因還可以歸因于人為因素:典型的如:合約的所有者丟失了自己的私鑰,以至于合約中部分only_owner可執行的特權函數無法被調用,使得合約中某些重要的系統狀態值無法及時的更新,這將有可能對項目造成較大的損失。

為方便讀者更加深刻地了解智能合約中的DoS攻擊漏洞,本文后續將結合具體DoS攻擊的例子展開描述與分析。本文代碼已上傳至BlockSec官方github,讀者可以自行下載https://github.com/blocksecteam/near_demo/tree/main/DoSDemo

Trillium Gold Mines首席執行官Russell Starr:比特幣和黃金是互補性投資:Trillium Gold Mines首席執行官Russell Starr發表文章表示,“與其將加密貨幣和黃金視為競爭對手,一個可以接受的類比是將加密貨幣視為合法的后代,或衍生品。它們與其他資產的相關性都很低,而且對通貨膨脹敏感,是法幣發行的最佳多元化和替代品。黃金是一種可靠的、古老的安全價值儲存,而加密貨幣則是正在成長和發展的新一代,反應迅速,但缺乏長壽的智慧。”(Coindesk)[2021/4/21 20:42:10]

1.循環遍歷一個可被外部調用更改的數據結構

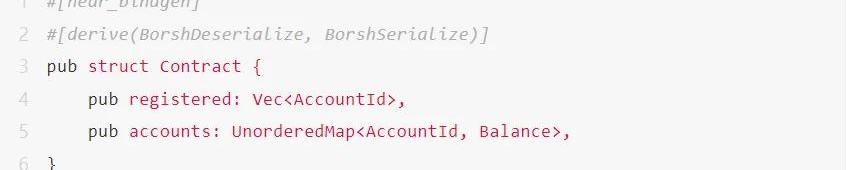

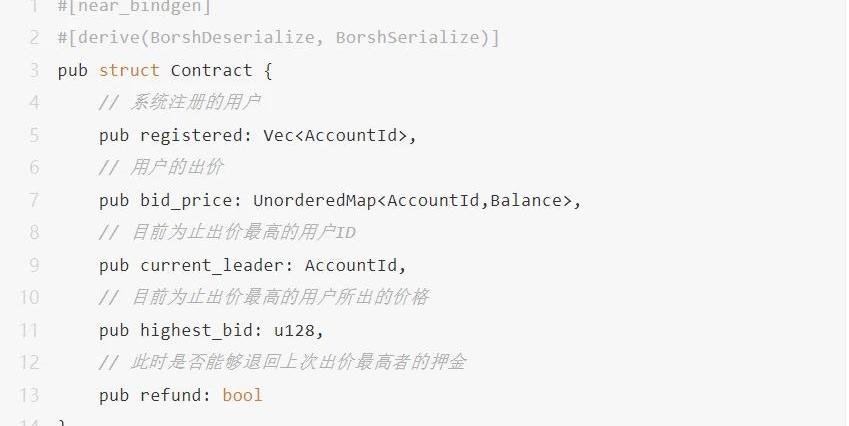

以下是一個用于給合約中注冊用戶“分紅”的簡單智能合約,其狀態數據如下:

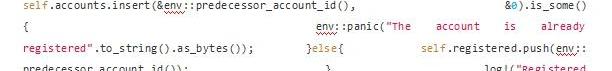

用戶可通過調用pubfnregister_account()函數進行注冊并初始化。

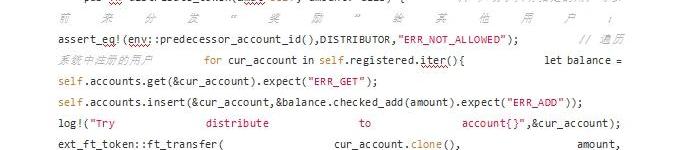

后續該合約的管理者將調用pubfndistribute_token函數來為系統中用戶進行"分紅"。“分紅”的方式為遍歷用戶數組self.registered,并通過跨合約調用向每一個用戶轉入指定額度amount的代幣以做獎勵。

Miller Opportunity Trust將向灰度GBTC投資超過3億美元:2月7日消息,由Miller Value Funds監管的米勒機會信托(Miller Opportunity Trust)向美國證券交易委員會(SEC)提交文件披露,將通過數字資產管理巨頭灰度將約15%的基金投資于比特幣,由于該公司的總持有量估計在22.5億美元左右,其比特幣配置將超過3億美元。(CryptoPotato)[2021/2/7 19:09:12]

然而該合約狀態數據(self.registered)的大小沒有限制,并且可以被惡意用戶所操控,使得該合約數據的大小變得過大。以至于DISTRIBUTOR用戶在調用該合約方法時,可能消耗的Gas費用過高,超出了GASLIMIT。

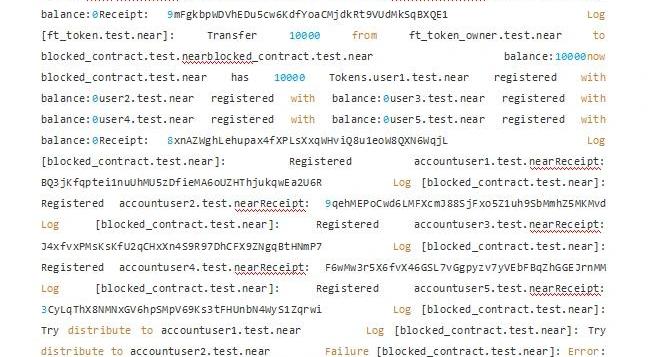

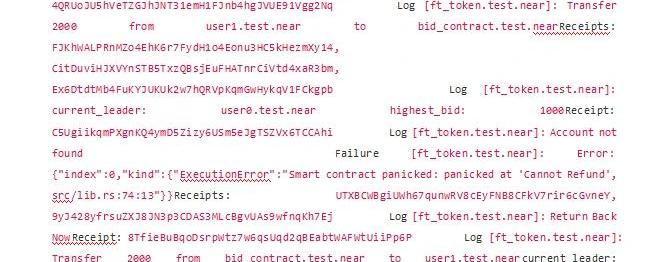

如下是該合約在實際NEARLocalnet中測試的結果

可以看到當系統中注冊的用戶較多時,實際在distribute_token執行的過程中,所設置的prepaid_gas將不足以滿足所有用戶的轉賬操作,以至于本次交易失敗。

黃金ETFSPDR Gold Trust持倉較上日減少0.12%:全球最大黃金ETF--SPDR Gold Trust持倉較上日減少0.12%或1.46噸,當前持倉量為1175.39噸;全球最大白銀ETF--iShares Silver Trust持倉較上日增加28.98噸,當前持倉量為15298.52噸。(金十)[2020/6/26]

推薦的解決方案:

由于GasLimit的限制,合約方法在執行過程中不建議遍歷一個較大的數據結構(該數據結構的大小可被外部用戶操縱)。確需遍歷的,也需要限制該數據結構的大小,并保證當該數據結構的大小達到該最大值時,也不會觸及GasLimit的限制。

因此推薦采用withdrawal模式對上述合約進行改造。即要求合約方不主動地對所有的用戶逐一發放獎勵,而是先記賬,并設置一個withdraw函數,讓單一用戶通過該函數方法的調用,自行取回“分紅”獎勵。此時合約方也只需要維護逐一用戶已經取回的獎勵數額或者還能取回的獎勵數額即可。

2.跨合約之間的狀態依賴導致合約阻塞

合約在進行跨合約調用時,可能會對外部合約的狀態存在依賴,不恰當的依賴,會導致該合約阻塞,從而可能被發起DoS攻擊

下面考慮一種利用智能合約進行“競價”的場景:

安全公司:朝鮮黑客組織Lazarus設計網絡釣魚攻擊計劃,涉及500萬人:互聯網安全研究公司Cyfirma最近的一份報告稱,朝鮮黑客組織Lazarus設計了一個網絡釣魚計劃,涉及美國、英國、新加坡、日本、印度和韓國等國的約500萬個人和企業。Cyfirma預計,這次襲擊將在這個周末進行,為期兩天,不僅會影響到各國公民,還會影響到中小企業甚至大型企業。

注:2019年初,聯合國曾援引Group IB的報告稱,朝鮮黑客組織Lazarus被指控制造了五起加密貨幣竊案,攻擊目標分別為Yapizon(韓國,損失3816 BTC,合530萬美元)、Coinis(韓國,損失不詳)、YouBit(韓國,損失17%資產)、Coincheck(日本,損失5.23億NEM,合5.34億美元)、Bithumb(韓國,損失3200萬美元),五次攻擊獲利總額高達5.71億美元。(Decrypt)[2020/6/20]

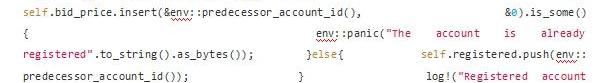

用戶可以通過調用“競價合約”中的pubfnregister_account函數方法注冊賬戶,為參與后續的競價做準備

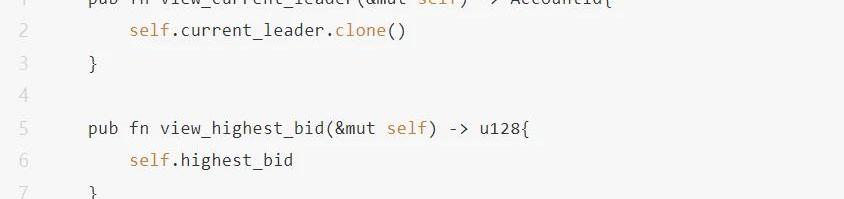

用戶還可以通過如下接口函數查詢當前系統中目前為止出價最高的用戶ID,及其所出的價格。

用戶還可以通過如下接口函數查詢當前系統中目前為止出價最高的用戶ID,及其所出的價格。

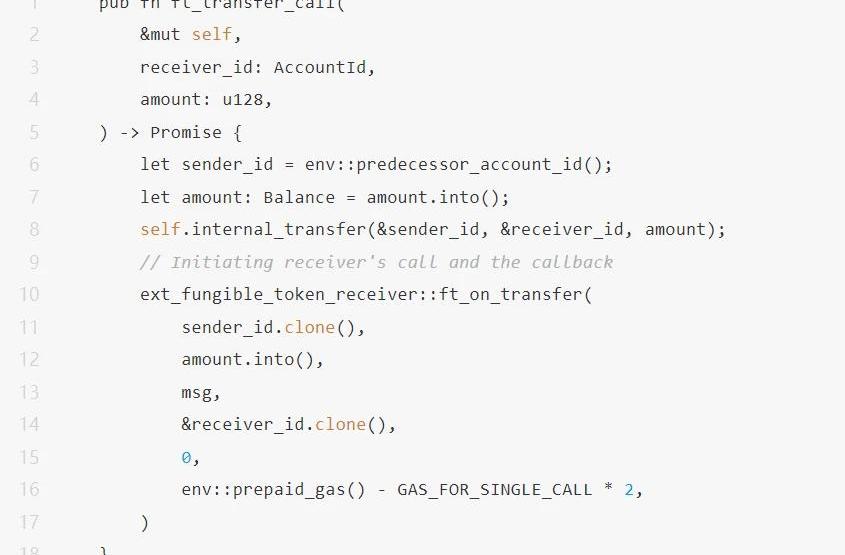

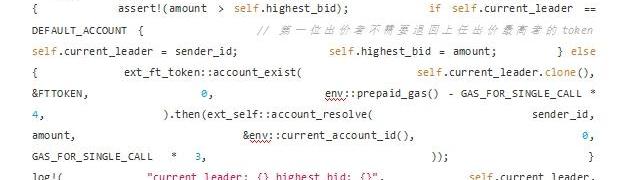

當競價合約收到token時,會通過ft_on_transfer函數調用到如下bid函數。

在該出價函數中,函數的執行邏輯將首先檢查本次用戶的出價是否高于之前出價最高用戶的出價值。如果滿足該條件,將執行self.refund_exe()從“競價合約”中退回之前出價最高用戶的出價代幣。隨后更新目前為止出價最高的用戶ID及其所出的價格。

實際的情況是,根據該合約的邏輯定義:必須要退回之前出價最高用戶的出價代幣,才能將目前為止出價最高的用戶ID進行更替。

在該出價函數中,函數的執行邏輯將首先檢查本次用戶的出價是否高于之前出價最高用戶的出價值。如果滿足該條件,將執行self.refund_exe()從“競價合約”中退回之前出價最高用戶的出價代幣。隨后更新目前為止出價最高的用戶ID及其所出的價格。

實際的情況是,根據該合約的邏輯定義:必須要退回之前出價最高用戶的出價代幣,才能將目前為止出價最高的用戶ID進行更替。

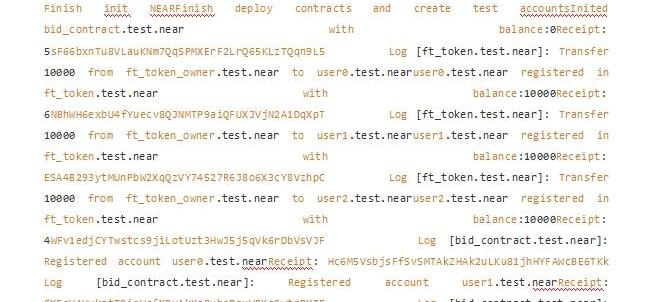

此時測試模擬了“競價系統”的參與的用戶:user0、user1和user2

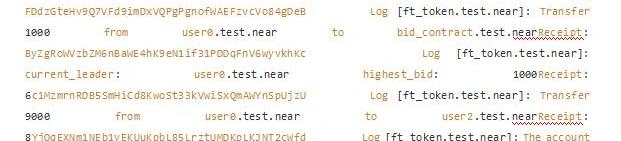

他們分別擁有10000個初始代幣。user0首先在“競價系統”中出價1000,此時查詢可知current_leader:user0.test.nearhighest_bid:1000。隨后user0立即將剩余的9000個代幣轉給了user2,并銷毀了代幣賬戶。

此后,當user1出價2000時,系統將打算退回user0之前的出價值。但由于此時user0的賬戶已不存在,系統將提示"CannotRefund",始終無法成功完成后續的交易更新狀態。

此時第二位出價者想出價2000:

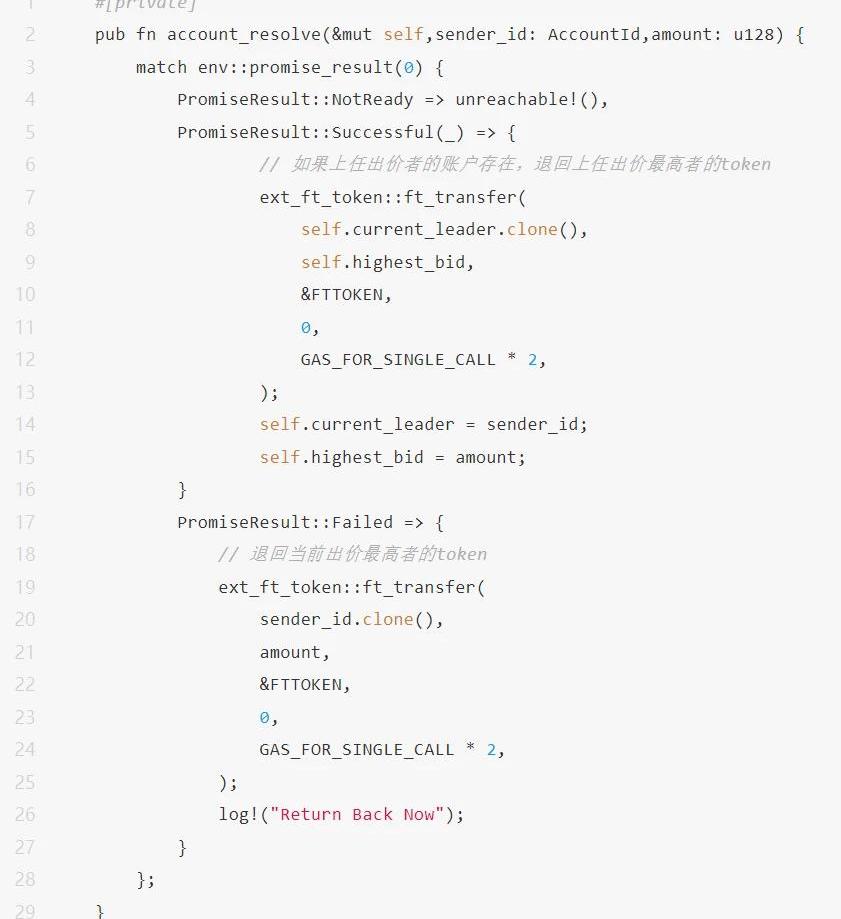

解決方法:

如果合約的狀態的轉化需要依賴于外部合約的調用處理,則需要考慮外部合約調用可能失敗的情形,防止合約的執行邏輯被阻塞而拒絕服務,即我們需要實現合理的錯誤處理手段。在本例子中,我們可以將無法退回的代幣寄存于合約新增的lost_found用戶組中,當后續用戶滿足條件refund條件時,再由用戶本身來進一步取回代幣(同樣可以實現withdraw函數)。

3.Owner私鑰丟失

去中性化智能合約項目中往往也存在部分中心化的現象:如存在合約的owner。部分合約函數的執行被設置為僅owner可以執行,用以對合約中某些關鍵系統變量值的進行設置更改。我們可以將此類函數稱之為only_owner類型函數。

例如前文在“分紅”合約中所定義的pubfndistribute_token,該函數即為only_owner函數。當合約的owner無法履行職能(私鑰丟失)時,資金將一直被鎖定在合約之中,無法分發給其他用戶。另有大多數的情況下,only_owner函數還可以用來暫停或者重啟合約中的所有交易,可見owner正常履行其職能的重要性。

解決方法:

為避免上述owner個人“失能”情形的發生,我們可增設多位合約的owner共同治理合約,甚至可采用多簽請求的方式來替換原有的合約權限控制方案,以此實現合約的去中心化治理效果。有關智能合約中多簽請求功能的設計實現,將在后續的《智能合約養成日記》中展開詳細的描述。

前言 北京時間2022年5月9日,知道創宇區塊鏈安全實驗室監測到BSC鏈上借貸協議FortressProtocol因預言機問題被攻擊,這是最近實驗室檢測到的第三起預言機攻擊事件,損失包括1.

1900/1/1 0:00:002022年3月27日,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,DeFi協議RevestFinance遭到黑客攻擊,損失約12萬美元.

1900/1/1 0:00:002022年3月10日WorldMobile將部署第二個飛艇,來連接非洲各地尚未連接網絡的地區,每個飛艇的覆蓋范圍可達75公里.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00ConsenSys的首席執行官JoeLubin在最近的Ethereal演講中提到了NFT技術的潛在影響,并稱NFT技術是可以重塑行業的“深刻發明”.

1900/1/1 0:00:00l飛艇正在為撒哈拉以南非洲的兩個島嶼提供互聯網覆蓋。l空中信號與地面Wi-Fi連接,以提高帶寬速度。l該系統可以推廣到其他偏遠社區,幫助縮小高收入國家和低收入國家之間的數字鴻溝.

1900/1/1 0:00:00