BTC/HKD-0.6%

BTC/HKD-0.6% ETH/HKD+0.02%

ETH/HKD+0.02% LTC/HKD-0.77%

LTC/HKD-0.77% ADA/HKD-3.11%

ADA/HKD-3.11% SOL/HKD-1.72%

SOL/HKD-1.72% XRP/HKD-0.32%

XRP/HKD-0.32%

北京時間2022年5月9日凌晨4:34:42,CertiK安全技術團隊監測到FortressLoans遭到攻擊。

北京時間5月9日上午10:05,JetFuelFinance也正式確認了關于預言機操縱的消息,并發布了可疑地址和交易的鏈接:

目前該項目損失約1,048.1ETH和400,000DAI。攻擊者通過DAO和預言機操縱來盜取資產以完成本次攻擊,并通過TornadoCash將被盜資產轉出。

CowSwap:reality.eth鏈上預言機被觸發,96小時的等待期已開啟:2月8日消息,去中心化交易平臺CowSwap發推稱,reality.eth鏈上預言機剛剛被觸發,因此開始了96小時的等待期。在此期間過后任何人都可以觸發發布CowDAO和COW代幣。

啟動該提案有兩個手動步驟:

1.觸發reality.eth——去中心化鏈上預言機;

2.部署CowDAO和COW代幣本身。

任何人都可以觸發這些交易,因此我們無法控制它何時發生。[2022/2/8 9:38:20]

漏洞交易

https://bscscan.com/tx/0x13d19809b19ac512da6d110764caee75e2157ea62cb70937c8d9471afcb061bf

Jump Trading將在Solana區塊鏈上構建預言機項目Pyth:金色財經報道,加密貨幣做市商Jump Trading正在研究一項旨在去中心化實時交易數據的新計劃。Jump Trading總裁兼首席投資官Dave Olsen在接受采訪時表示,預言機項目Pyth將在Solana區塊鏈上構建。Pyth Network的目標包括“允許高性能的原材料,將非常精確的市場數據注入使用這些協議編寫的智能合約中。”[2021/4/8 19:56:47]

相關地址

攻擊者地址:https://bscscan.com/address/0xA6AF2872176320015f8ddB2ba013B38Cb35d22Ad

攻擊者合約:

https://bscscan.com/address/0xcd337b920678cf35143322ab31ab8977c3463a45

Chainlink預言機現已在Arbitrum Rollup測試網上線:據官方消息,Chainlink預言機網絡已正式在Arbitrum測試網上線,初步將發布Chainlink的ETH/USD、LINK/USD、SNX/USD、AAVE/USD以及BTC/USD參考喂價,開發者可以將這些喂價集成至其layer 2智能合約,以獲取鏈下價格數據。

Chainlink是第一個集成至Arbitrum的預言機解決方案,將幫助開發者在Arbitrum上開發并測試一系列可擴展的DeFi應用,其中包括借貸協議、去中心化交易平臺、衍生品平臺、合成資產以及預測市場等。Offchain Labs團隊也推薦所有需要接入鏈下數據的應用接入Chainlink預言機。[2021/3/11 18:36:48]

被攻擊的預言機相關合約:https://bscscan.com/address/0xc11b687cd6061a6516e23769e4657b6efa25d

BK Capital宣布戰略投資波場第一預言機Difirst Protocol:今日,BK Capital(幣客資本)宣布戰略投資波場第一預言機項目Difirst Protocol,同時聯合BKEX Global在資金、社區、資源等方面全方位賦能Difirst Protocol項目,助力Difirst Protocol成為全球第一預言機。

據悉,Difirst Protocol項目通過搭建一個人人皆可參與、驗證報價、交易的網絡協議,為TRON生態的DeFi應用提供去中心化的數據獲得方式,而用戶也可以通過報價挖礦的方式為網絡協議提供數據從而獲得代幣獎勵。[2020/9/2]

攻擊步驟

①攻擊者從TornadoCash收到ETH,并用收到的部分ETH購買FTS代幣用于投票和抵押。

MakerDAO潘超:Maker預言機引入公開機構 將能更好的抵御鏈下威脅:金色財經報道,在由金色財經獨家直播的“NOVA會客間”第二期線上會議上,針對“如何看待MakerV2版預言機方案將引入4個DeFi合作伙伴”問題,MakerDAO中國區負責人潘超表示,預言機確實是DeFi項目的關鍵,是區塊鏈世界與外部信息的連接。MakerDAO采取的是分布式預言機解決方案,并穩定運行了2年的時間,也被很多DeFi項目所采用。Maker第一個版本的預言機是來自于14個分布式個人喂價,新的預言機解決方案引入了公開的機構。引入機構喂價的好處在于機構可以用聲譽作為擔保,同時相比匿名喂價更能夠抵御鏈下威脅。長遠來看,采用混合模型或許是最優的方案,既能保持個人匿名喂價的特性,也能受益于生態系統中利益相關者的良好聲譽。[2020/3/13]

②然后,攻擊者提交了一個提案,改變貸款合約中FTS代幣的抵押系數。

③攻擊者使用購買的FTS代幣對其提案投了贊成票。因為Fortressloans的治理合同的法定票數是400,000FTS——小于攻擊者持有的金額,所以該提案被通過。

④同時,攻擊者將FTS存入貸款合約作為抵押品。

⑤提案通過后,攻擊者執行提案,將FTS的抵押系數從0更新到70000000000000,以便在后續步驟中利用其獲利。

⑥此外,攻擊者通過預言機相關chain合約中的非限制性函數`submit()`更新了貸款合約使用的價格預言機,該函數缺少對簽名的有效驗證,因此該更新會被成功執行。

⑦通過更新,攻擊者的抵押品的價值被大幅提高,所以攻擊者能夠從貸款合約中借到大量的其他代幣。

⑧攻擊者將借來的代幣轉換為ETH和DAI,并將其存入TornadoCash。

合約漏洞分析

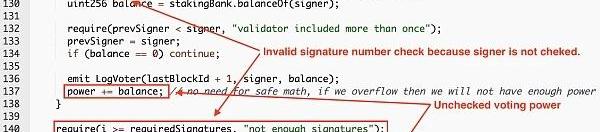

漏洞①

第一個漏洞是治理合約的一個設計缺陷。

治理合約可以執行成功提案,以修改借貸相關的配置。然而,要成功執行提案,投票所需的最低FTS代幣是40萬。由于FTS代幣的價格很低,攻擊者僅用大約11個ETH就交換了超過40萬個FTS代幣。

有了這些FTS代幣,攻擊者可以隨意創建一個惡意提案并成功執行。

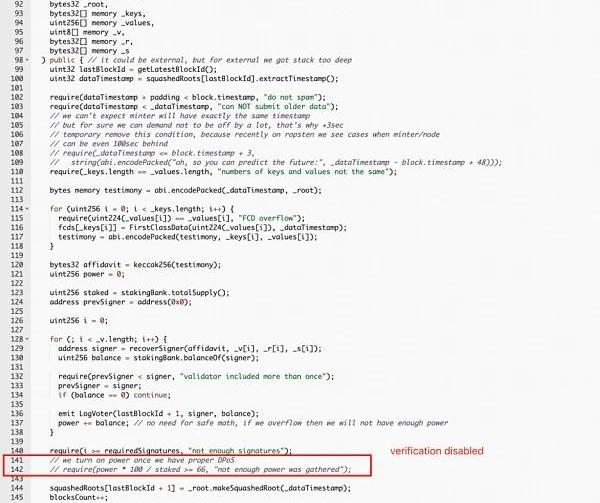

漏洞②

第二個漏洞是chain合約用以更新價格的“submit”系數有一個缺陷——允許任何人更新價格。

L142中的必要語句被注釋掉了。因此該合約在更新價格時并未驗證該調用已收集到足夠的簽名。

資產去向

78萬+228萬USDT在兩次攻擊交易后被轉移到攻擊者地址。

230萬USDT被發送到EthereumtoanySwap(Multichain)。

77萬USDT通過cBridge(CelerNetwork)發送到以太坊。

所有的USDT通過Unswap兌換成ETH和DAI,并發送至TornadoCash。

時間線

北京時間5月9日凌晨00:30左右,Fortress的代幣價格暴跌。很快項目團隊即在telegram中說明:項目出了一些問題,目前正在調查中。

但這次攻擊可能開始得比我們想象中更早。

攻擊者第一次開始「試探」是在北京時間4月20日凌晨1:41:59,他們部署了一個未驗證的合約。在"踩點"之后接下來的幾周里,攻擊者持續通過一系列的交易與Fortress進行交互,并部署未經驗證的合約,這一行為直到此次攻擊事件的前幾天才消停。

攻擊者部署了合約后,他們又啟動了一系列的交易——允許他們創建和資助一個外部擁有的地址,向FortressGovernorAlpha合約提出惡意提案并自己進行投票,隨后將FTS代幣的抵押品設置得極高,使得FTS價值增加,用其借取大量其他代幣,然后換成ETH和DAI。

攻擊合約在完成攻擊后已自毀,目前資金在通過cBridge(CelerNetwork)橋和Multichain交換橋后被轉移到以太坊鏈,并在一系列后續交易中被發送到TornadoCash。

寫在最后

本次攻擊事件本應通過安全審計來有效地避免。

針對漏洞①,由于治理代幣的價格和有多少代幣在流通是未知的,因此發現這個風險并不容易,但可以通過一定的風險發現來警告潛在的相關攻擊行為。

針對漏洞②,審計可以發現關鍵驗證的缺失,避免任何人都有可能通過提交功能來操縱價格。

預言機操縱造成的攻擊并非僅此一例,日前CertiK發布的受盜資金更為龐大。

加密領域安全風險層出不窮,項目團隊應盡可能提高相關警惕并時刻關注安全事件以自查,并及時完善和審計合約代碼。

Tags:ETHFTSChainCHAETHY價格nfts幣合約地址Fas ChainEcology Blockchain

收藏品一直是一個獨特的資產類別。人們收集各種各樣的東西,如貝殼、郵票、卡片、冰箱磁貼等,作為一種愛好,甚至是為了炫耀。大多數時候,這種收藏品的價值是高度投機的.

1900/1/1 0:00:00FTX在超級碗的廣告承諾,將為四名中獎者贈送比特幣,這與比賽下半場廣告出現的時間有關。例如,如果廣告出現在晚上9點45分,每位獲勝者將獲得9.45枚比特幣.

1900/1/1 0:00:00據最新消息,波場去中心化算法穩定幣USDD發行總額為242,138,906美元,突破2.4億美元,對應TRX銷毀量為3,037,999,231TRX,超30億枚TRX.

1900/1/1 0:00:00一、上周行業動態 上周加密市場繼續呈回撤態勢,地緣局勢持續緊張,歐美股市遭遇大跌,并且由于俄羅斯宣布接收比特幣作為能源支付手段,伴隨而來的便是美國加緊對加密市場進行監管.

1900/1/1 0:00:00據最新消息,格林納達常駐世界貿易組織代表、特命全權大使、波場TRON創始人孫宇晨先生閣下今日通過社交媒體表示,波聯儲于最近三日已經投入20億美元在公開市場購買USDT,來保證USDT的匯率穩定.

1900/1/1 0:00:00敞口是金融領域的一個重要概念,表示在金融活動中存在金融風險的部分,以及金融活動受金融風險影響的程度。簡單理解就是,從事什么金融活動,對應就有什么敞口.

1900/1/1 0:00:00