BTC/HKD+1.86%

BTC/HKD+1.86% ETH/HKD+4.6%

ETH/HKD+4.6% LTC/HKD+0.65%

LTC/HKD+0.65% ADA/HKD+5.99%

ADA/HKD+5.99% SOL/HKD+3.4%

SOL/HKD+3.4% XRP/HKD+3.46%

XRP/HKD+3.46%

近日,CertiK監測到兩起針對FETA以及BEVO反射機制的通縮幣項目的閃電貸攻擊事件。為幫助讀者對此類攻擊事件有更全面的了解,本文將對此類通縮幣項目的背景、攻擊過程、攻擊原理以及防范方法進行具體分析并總結,期望各位讀者能對該類型攻擊有較為深入的理解和啟發。

背景

通縮幣是一種隨著交易進行不斷有token被銷毀,發行總量因此不斷減少進而實現潛在升值的數字貨幣。

隨著2021年Safemoon項目的一炮而紅,通縮幣項目在當時幾乎橫掃主流的ERC20項目,備受矚目。

對于通縮機制本身,大部分項目都使用了Reflect這一最經典的通縮獎勵分配機制。Reflect機制即“反射”機制,可以將通縮產生的收益讓所有的持幣者根據持幣量平均分配。在該機制下,用戶手里的token有了兩種計量方式,即:“反射”前的實際token數量,和“反射”后的反射token數量。

安全機構:0VIX 被攻擊的根本原因是通縮代幣的價格計算存在缺陷:金色財經報道,安全機構BlockSec 發推稱,Polygon 生態項目 0VIX Protocol 被黑客攻擊的根本原因是通縮代幣的價格計算存在缺陷。具體來說,vGHST 是 GHST 的權益代幣,借貸平臺為 vGHST 提供了一個市場(ovGHST),ovGHST 價格預言機取決于 vGHST 到 GHST 的轉換率。攻擊者首先在合約 0x49c6 中借入大量 vGHST 以提高相應的借入金額。之后,他轉了一大筆錢給 vGHST 合約。這會影響從 vGHST 到 GHST 的轉化率。因此,合約 0x49c6 變得資不抵債,攻擊者通過清算該合約獲利。[2023/4/28 14:33:36]

該機制中,通縮的來源是對于token交易者的懲罰性稅收,在每次交易時對交易賬戶“反射”后的token數量進行一定比例的收稅和銷毀,從而改變了“反射”的比率,使得每個普通持幣者都可以獲得更多的“反射”前的token作為獎勵。

由此可見,Reflect是一種靜態獎勵機制,為了鼓勵長期持幣者而懲罰頻繁交易者,使得更多用戶愿意持有和參與,最終促使幣價趨于穩中有升的態勢。

BitMEX創始人:ETH可能在合并前后略微下跌,而后因通縮趨勢上漲:8月17日消息,BitMEX 創始人 Arthur Hayes 發布分析文章再次對以太坊價格做出預測,Arthur 認為在合并前市場會達到預期高點,一旦合并成功將出現價格調整,而后 ETH 將因為 PoS 的通縮而具備趨勢上漲的動力。針對市場對能否合并成功的預判,Arthur 認為此輪反彈行情中 ETH/BTC 匯率的不斷上升可以表明市場認為合并成功將是大概率的,我將在調整出現時加倉,因為好的標的無法估值。[2022/8/17 12:30:40]

有趣的是,包含Reflect機制的智能合約很多都會加入一個函數,即`deliver()`。該函數的作用是調用者以“犧牲自我”的方式,直接銷毀自己的token,從而改變“反射”機制的比率,使每一位持幣者得到獎勵。

這種犧牲自我利益為所有持幣者謀福利的做法不失為一種“慈善捐贈”,調用這個函數的人就好像“天使”一般。然而,天使的背后也有可能是魔鬼。CertiK最近監測到的兩起攻擊事件,正是利用了`deliver()`函數改變“反射”機制的比率,對通縮幣在去中心化交易所的交易對地址發起了閃電貸攻擊,盜走交易對中的大額WBNB。

波場TRON主網代幣TRX完成歷史首次通縮:據官方消息,2021年3月30日到4月5日的一周時間內,波場TRON主網代幣TRX完成歷史首次通縮,根據波場區塊鏈瀏覽器TRONSCAN數據顯示,總流通量由101,678,790,175枚減少至101,673,029,723枚,累計通縮總量高達:576萬TRX,價值78萬美金(據 Binance 4月6日10:20 (UTC+8)最新價格),至此宣告TRX正式進入通縮時代,完成了由通脹到通縮歷史進程。[2021/4/6 19:50:07]

攻擊案例分析

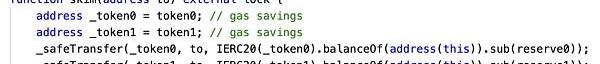

2023年1月31日,CertiK監測到通縮幣項目FETA遭受到閃電貸攻擊。攻擊者通過閃電貸借到18.5個WBNB后,通過調用FETA的`deliver()`函數以及去中心化交易所中FETA-WBNB交易對合約的`skim()`函數,在歸還閃電貸借款之后仍獲利10.34個WBNB。

無獨有偶,在前一日,CertiK還監測到另外一起類似的閃電貸攻擊事件,被攻擊對象是通縮幣項目BEVO,攻擊者通過類似的方法獲利144個WBNB。

Balancer回應閃電貸攻擊:計劃將通縮代幣添至黑名單:Balancer兩個流動性礦池今晨被爆出遭到閃電貸攻擊,被轉移資產價值約為50萬美元。Balancer官方隨即對此事發布博客進行回應。此次攻擊讓攻擊者從STA和STONK兩個代幣池中獲取資金,遭遇攻擊的兩個代幣均為帶有轉賬費的代幣,也稱通縮代幣。Balancer還還原了此次攻擊的流程,黑客將通過閃電貸從dYdX借出ETH并轉換為WETH,不斷交易WETH和STA,在每筆交易中,STA都需要支付一筆轉賬費,該資金池將會在不收取費用的情況下獲得余額。調用足夠次數后,攻擊者調用gulp(),該操作會將代幣余額的內部池記帳同步到代幣追蹤合約中存儲的實際余額。最后由于STA的余額接近于零,因此其相對于其他代幣的價格非常高,此時攻擊者可使用STA以極低價交換代幣池中的其他資產。由于此類攻擊只限于通縮代幣,Balancer稱下一步會將通縮代幣添加到UI黑名單中。目前Balancer已經通過兩次全面審核,即將開始第三次協議審核。[2020/6/29]

這兩起攻擊事件看上去仿佛只需調用兩個十分普通的函數就可以攻擊成功,那么這種“魔法”究竟是怎么施展的呢?

動態 | 火幣1月銷毀405.68萬HT HT流通盤通縮效率預計比2019年提升50%:2月15日,火幣全球站發布了2020年1月份HT運營月報。月報顯示,火幣1月份共銷毀HT 405.68萬個。1月份HT實際流通盤通縮效率是1.31%,若以1月份HT通縮率為全年平均水平,預計2020年全年HT通縮率可達15.72%。市場分析人士認為,此前火幣曾公布了2020年投資者保護基金和HT平臺運營部分的使用限額,這意味著HT的鎖倉解鎖對沖銷毀已在2019年全年基本釋放完畢,目前鎖倉中OTC商家和投資者保護基金占比達到98.8%,鎖倉量比較穩定,員工激勵增發部分跟隨回購比例釋放,HT實際流通盤通縮效率在2020年預計較2019年會提升50%。[2020/2/15]

我們不難發現,對于普通用戶地址而言,反射機制的邏輯以及`deliver()`函數的邏輯都是沒有問題的,甚至是非常高明的獎勵機制,否則通縮幣項目也不可能如此受到認可。問題恰恰在于“不那么普通”的地址——下面我們看看如果對去中心化交易所的交易對地址使用了“反射”機制究竟會發生什么。

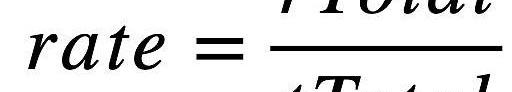

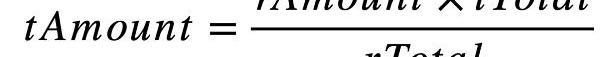

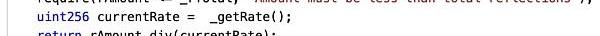

首先,根據“反射”機制的代碼可知,在“反射”前后,用戶的token數量是通過乘以一個比率rate來相互轉化的,若我們設“反射”前的token數量為tAmount,“反射”后的token數量為rAmount,則有

其中rate系兩種計量方式的總量之比,即

把rate帶入,我們可以得到用戶的實際token數量

對于所有加入“反射”機制的地址,由于每次有交易者在交易時都會交稅并通過銷毀減少一些rTotal,根據公式,在rAmount、tTotal不變的情況下,tAmount將會增加,即實現了靜態持有時的增值。

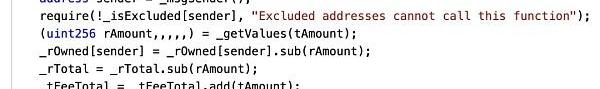

`deliver()`函數可以直接減少rTotal,同時保持tTotal不變,此時rate將會極具下降。若此時關注該token在去中心化交易所的交易對地址pair,則pair對應的balance,即用tAmount衡量的token數量會大幅增長。

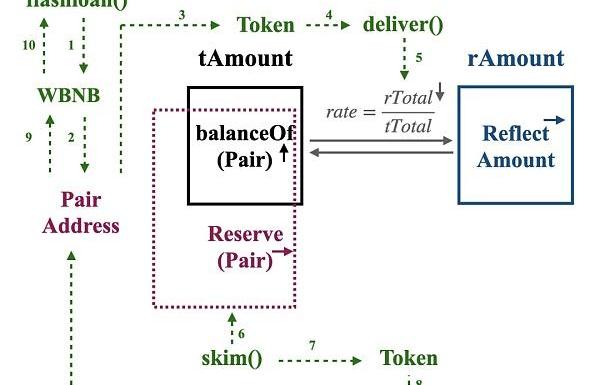

而去中心化交易所的交易對智能合約作為數字貨幣的交換池,存儲了大量該交易對的兩種token,例如BEVO-WBNB。該智能合約提供了一個函數`skim()`,可以讓用戶把合約中token的balance數值和交換池中實際存儲的token數量reserve的差值取出來,正是這個方法讓攻擊者發現了套利空間。

根據上文所述,當調用`deliver()`函數時,rTotal減少會帶動pair的balance,即用tAmount衡量的token數量的大幅增長,然而pair里面實際存儲的token數量reserve并沒有發生變化,此時,兩部分的差值全部會被攻擊者調用`skim()`全部取出來。

然而想要調用`deliver()`函數,即完成初始的“捐款”,是需要啟動資金的。對于攻擊者來說,方法總比困難多——方法即為我們平時經常聽說的閃電貸。

也就是說,攻擊者只需在一個區塊之內將錢還上,就可以借到大量的錢用`deliver()`函數操縱交易對的balance。最終,只要通過`skim()`取出來并換成WBNB的錢比借到的錢多,攻擊者就完成了一次無風險套利。

總攻擊過程如下圖所示:

攻擊防御

知道了原理,那又該怎么預防呢?

能夠帶來嚴重損失的漏洞,或許在事情發生前就進行預防,并不十分復雜。根據CertiK安全專家的分析,攻擊者要想鉆空子,需要能夠改變合約中rTotal的數量,進而操縱合約中交易對的balance。

在此,CertiK專家建議:

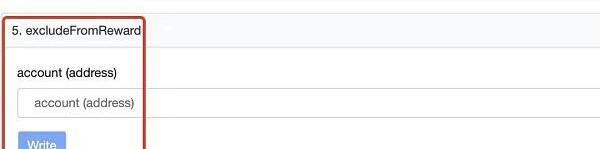

要么在設計合約的時候直接剔除有風險的`deliver()`函數,要么直接將交易對地址剔除Reflect機制,即在代碼中或合約部署后,調用`excludeFromReward()`將pair地址填入,使其剔除反射獎勵機制即可。此時pair的balance將無法被攻擊者通過`deliver()`函數所操縱。

寫在最后

CertiK通過兩起最近發生的通縮幣閃電貸攻擊事件,詳細講述了包含Reflect機制的通縮幣被攻擊的原理和預防方法,希望能給各位讀者有所啟示。

通縮幣作為最常見也是最經典的數字貨幣類型之一,至今仍然能被攻擊者抓住漏洞進行攻擊,主要原因也是項目方在智能合約設計時僅考慮到數字貨幣自身的智能合約邏輯,卻并未深入研究與去中心化交易所合約交互的過程,才釀成了如此的損失。

Tags:TOKTOKENKENTOKEIOTF Tokenimtoken收的u轉不出去地址權限已修改TokenSkyMr.FOX TOKEN

據區塊鏈瀏覽器TRONSCAN數據,過去一周,波場版穩定幣日均轉賬額為12,647,598,765美元,超過126億美元.

1900/1/1 0:00:00新年伊始,萬象更新。日前,由重慶市渝中區人民政府、重慶市經濟和信息化委員會、重慶市文化和旅游發展委員會指導,重慶文博會組委會聯合重慶數字經濟產業園管委會、賽迪區塊鏈研究院等單位舉辦的元宇宙數字經.

1900/1/1 0:00:00為什么我們需要去中心化的prover當前,以太坊主網上已經有多個ZK-Rollups在運行了。然而ZK-Rollup的去中心化設計仍然處于早期階段.

1900/1/1 0:00:002023年開年,Layer2熱度在久經準備后居高不下,已有人將2023年稱為“Layer2”之年.

1900/1/1 0:00:00BitfinexAlpha|經濟前景喜憂參半,市場目光投向ETH近幾個月來,美國經濟的指標好壞參半,一些跡象表明增長放緩,另一些跡象表明經濟持續復蘇.

1900/1/1 0:00:00路透社:自Paxos停止發行BUSD后,USDT市值增加19億美元,其穩定幣市場份額達52.6%據路透社報道,自紐約金融服務部命令Paxos停止發行BUSD消息傳出后.

1900/1/1 0:00:00