BTC/HKD+0.1%

BTC/HKD+0.1% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD+1.13%

LTC/HKD+1.13% ADA/HKD-1.43%

ADA/HKD-1.43% SOL/HKD+1.85%

SOL/HKD+1.85% XRP/HKD-1%

XRP/HKD-1%一、事件簡述

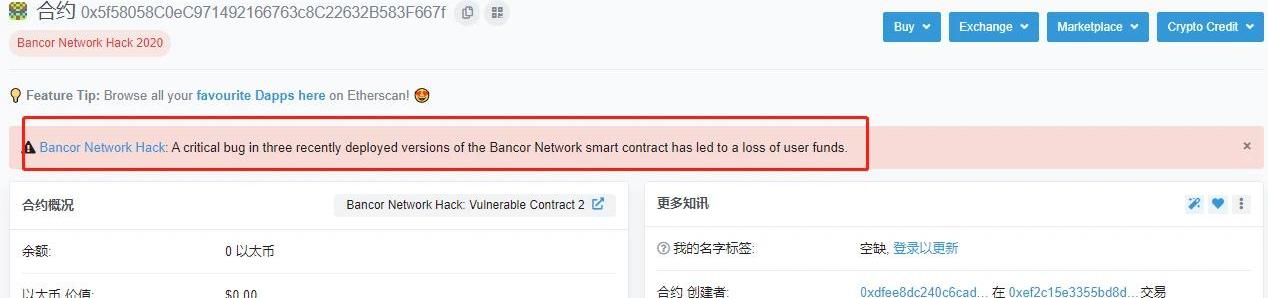

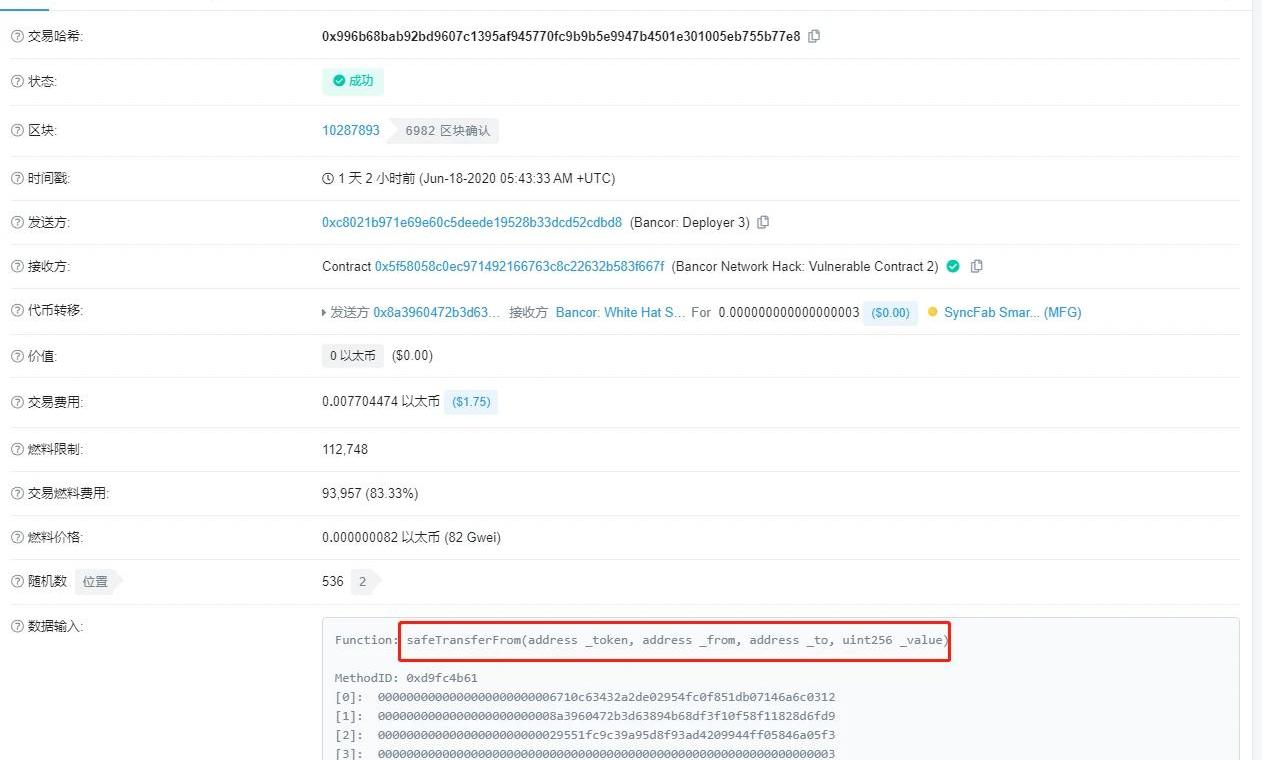

2020-06-18(文中所提及時間均為UTC時間),以太坊上的智能合約BancorNetwork被爆出存在嚴重漏洞。該漏洞由BancorNetwork團隊和白帽最先發現,并第一時間對存在被盜風險的資金進行了轉移,涉及資金50W余美元。此次事件中,存在漏洞的合約地址主要有如下三個:0x923cab01e6a4639664aa64b76396eec0ea7d3a5f0x8dfeb86c7c962577ded19ab2050ac78654fea9f70x5f58058c0ec971492166763c8c22632b583f667f2020-06-183:06:48,BancorNetwork團隊利用此漏洞對存在被盜風險的用戶資金進行轉移,截至2020-06-186:56,BancorNetwork團隊共計轉移資金約合$409,656。另外兩個公開郵箱信息的地址:0x052ede4c2a04670be329db369c4563283391a3ea0x1ad1099487b11879e6116ca1ceee486d1efa7b00也于同一時間利用此漏洞對用戶資金進行轉移,分別轉出資金$131,889和$2346。到目前為止:EtherScan已經將存在此漏洞的合約進行標注,如下圖所示

成都鏈安:Discover項目正在持續遭到閃電貸攻擊:6月6日消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,Discover項目正在持續遭到閃電貸攻擊,攻擊者通過閃電貸使用BSC-USD大量重復兌換Discover代幣,其中一個攻擊者0x446...BA277獲利約49BNB已轉入龍卷風,攻擊交易:0x1dd4989052f69cd388f4dfbeb1690a3f3a323ebb73df816e5ef2466dc98fa4a4,攻擊合約:0xfa9c2157cf3d8cbfd54f6bef7388fbcd7dc90bd6

攻擊者地址:0x446247bb10B77D1BCa4D4A396E014526D1ABA277[2022/6/6 4:05:40]

圖一BancorNetwork團隊也已對此次事件做出了回應,

成都鏈安:hackerDao項目遭受價格操控攻擊,獲利資金已轉至Tornado.cash:金色財經消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,hackerDao項目遭受價格操控攻擊。成都鏈安安全團隊第一時間進行分析,發現攻擊者先從先閃電貸借出2500WBNB,拿出部分WBNB兌換出大量hackerDao,然后將這筆hackerDao發送WBNB/hackerDao;并調用該交易對合約的skim函數將多余代幣領取至BUSD/hackerDao。由于hackerDao代幣在轉賬時,如果轉賬接收地址是BUSD/hackerDao時,會同步減少發送者的代幣余額以收取手續費,因此,WBNB/hackerDao交易對中的hackeDao數量被異常減少,從而影響該交易對的代幣價格,使得攻擊者最終利用WBNB/hackerDao兌換出WBNB時,獲取額外的收益。目前攻擊者實施了兩次攻擊,總計獲利約200BNB,已經轉至Tornado.cash 。[2022/5/24 3:38:37]

成都鏈安:Feminist Metaverse項目遭受攻擊,攻擊者已將1838BNB轉入tornado.cash:據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,BNB Chain上Feminist Metaverse(FM_Token)項目遭受攻擊。

攻擊者地址:

0xaaA1634D669dd8aa275BAD6FdF19c7E3B2f1eF50

攻擊交易bsc:0xfdc90e060004dd902204673831dce466dcf7e8519a79ccf76b90cd6c1c8b320d

目前攻擊者已將1838BNB轉入tornado.cash,約54萬美元。[2022/5/19 3:26:26]

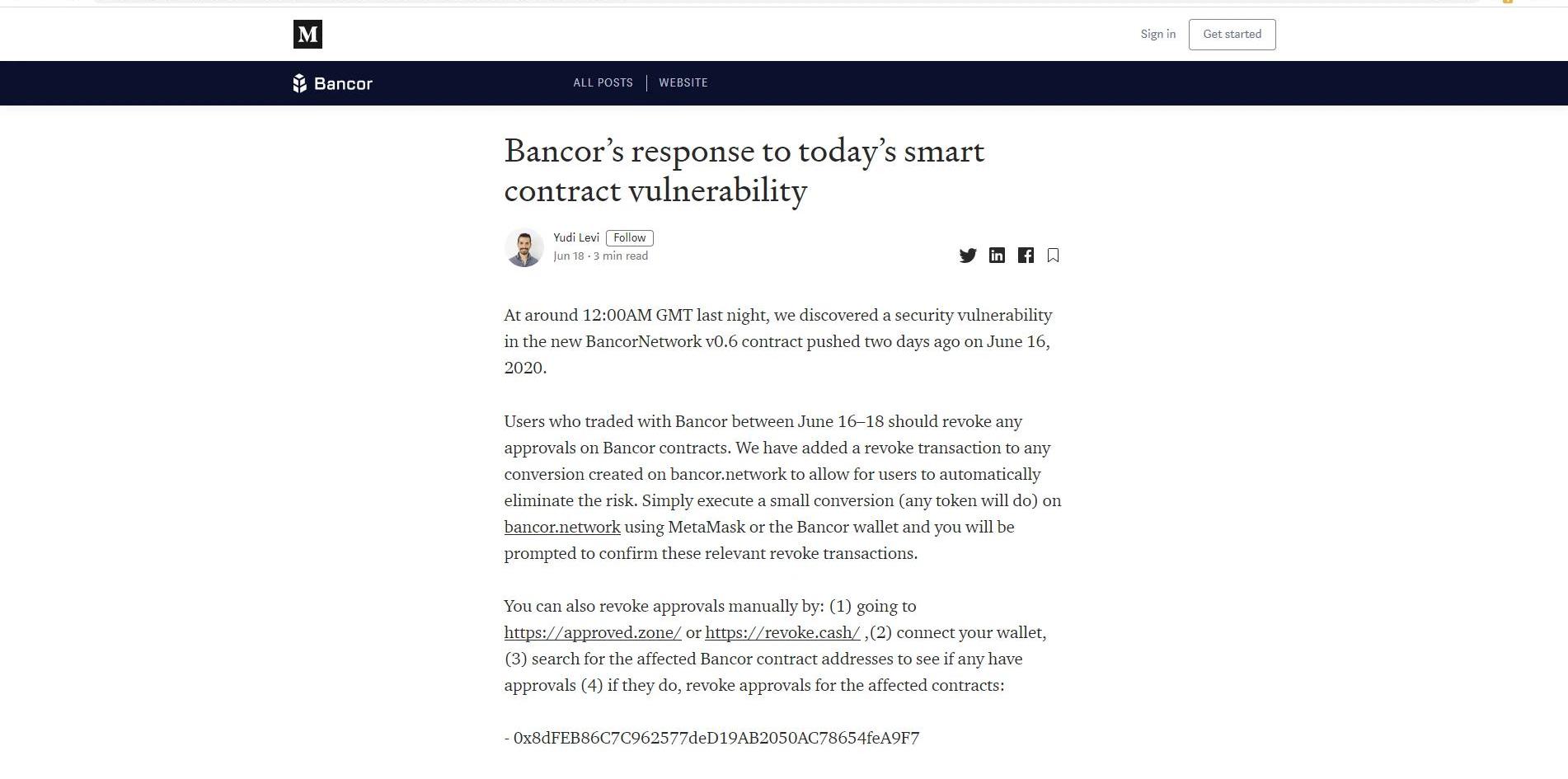

詳情見,并于UTC時間2020-06-1721:35:53部署了新的BancorNetwork合約,合約地址為0x2f9ec37d6ccfff1cab21733bdadede11c823ccb0二、原理分析

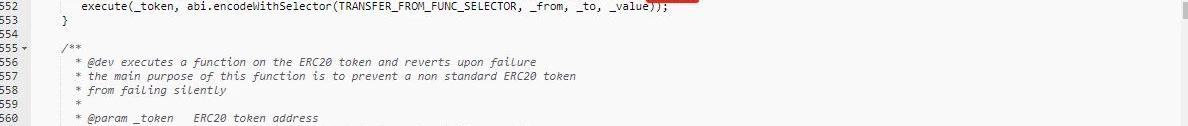

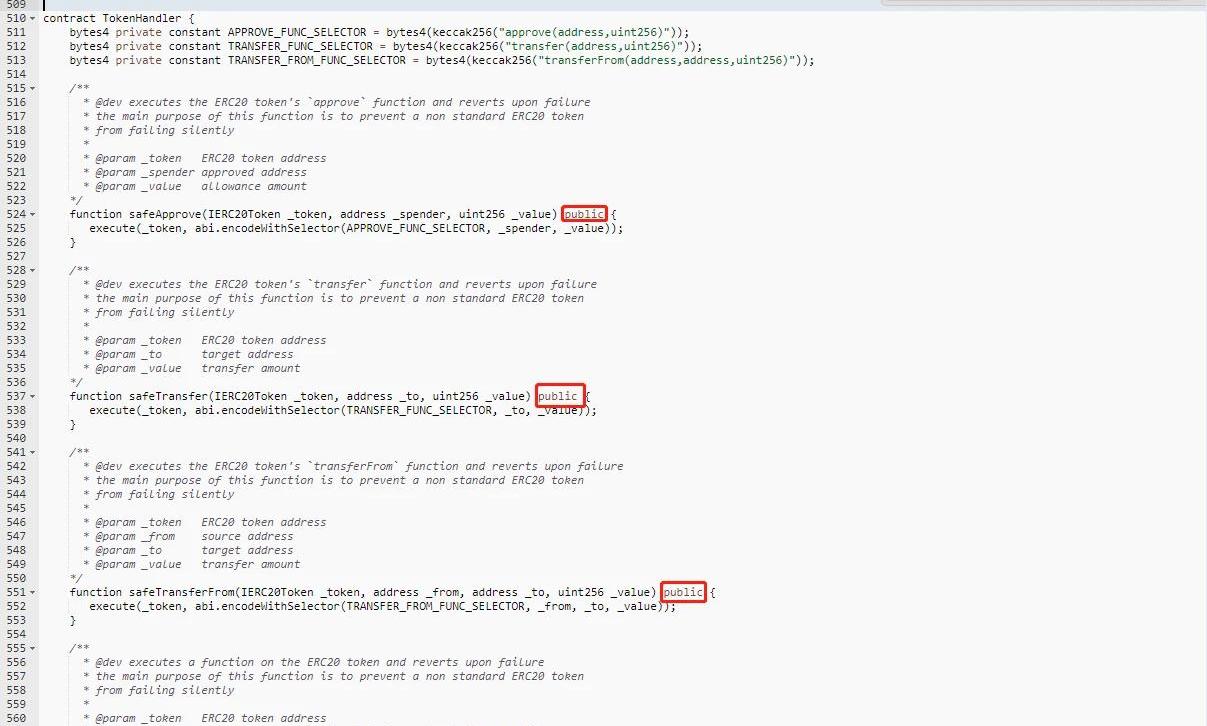

漏洞爆出后,成都鏈安安全團隊第一時間對本次事件進行跟蹤分析,根據鏈上分析結果發現,此次事件中漏洞產生的主要原因是智能合約BancorNetwork存在一個調用權限為public的函數safeTransferFrom,通過調用此函數,可以將用戶授權給智能合約BancorNetwork的資金轉出到任意地址。由源碼可以知,該函數為一個public函數,詳細代碼如下圖所示:

成都鏈安:BasketDAO遭到攻擊,導致用戶損失約120萬美元:據成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,BasketDAO遭到攻擊,導致用戶損失約120萬美元。通過鏈必追產品進行追蹤分析,發現大部分被盜資金都被存入了 TornadoCash,以下為受害者地址:[2022/3/30 14:27:04]

圖二safeTransferFrom函數內部調用了execute函數。而execute函數的功能是調用safeTransferFrom參數中的_token代幣智能合約的transferFrom函數進行代理轉賬。execute函數源碼如下圖所示:

圖三我們通過一筆鏈上交易可以清晰的看到調用此函數的具體作用。如地址“0xc802”發起一筆交易,調用了智能合約“0x5f58”的safeTransferFrom函數,使地址”0x8a39”中的0.000000000000000003代幣MFG發送到”0x2955”,具體如下圖所示:

QitChain已通過成都鏈安安全審計:據官方消息,分布式搜索引擎項目QitChain已通過區塊鏈安全機構成都鏈安的安全審計。

分布式搜索引擎QitChain是一個基于IPFS的區塊鏈搜索工具,旨在成為Web3.0有效數據信息聚合器,在保障用戶安全隱私的同時帶來更高效、更精準的信息查找。

成都鏈安是領先的區塊鏈安全公司,自成立以來,一直致力于區塊鏈安全的生態建設。[2021/10/25 20:55:41]

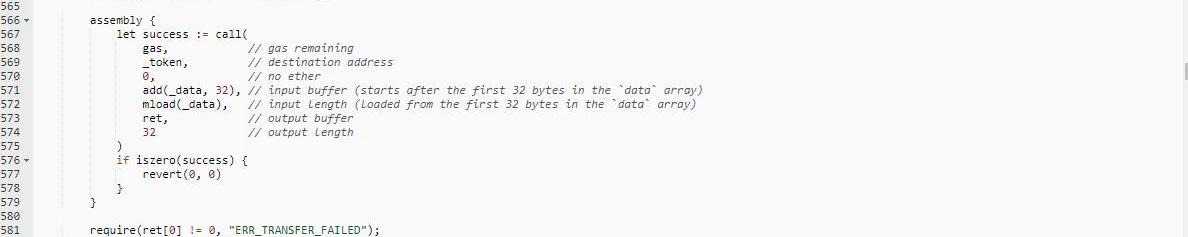

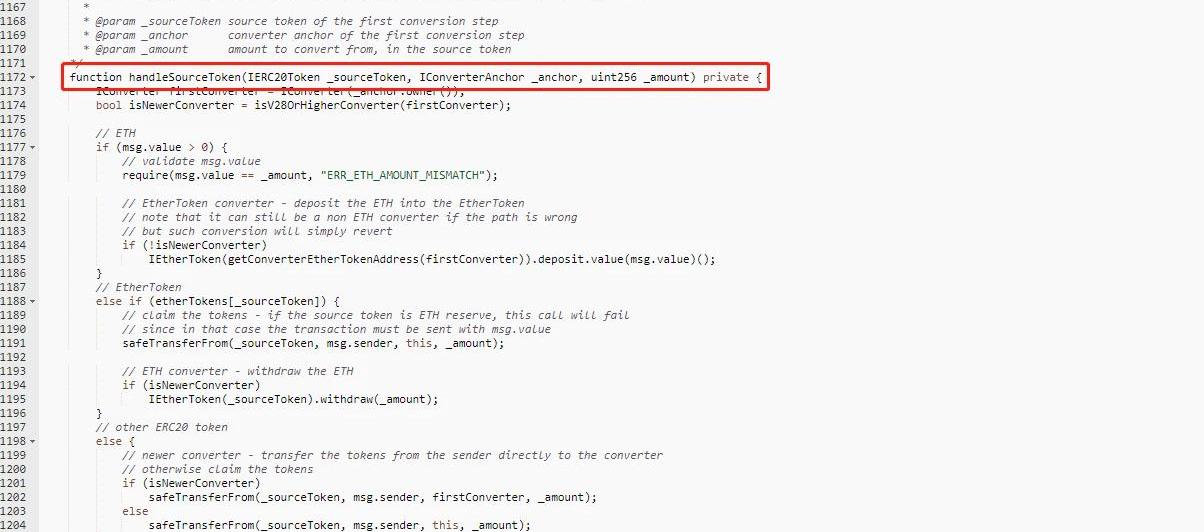

圖四以上就是本次事件漏洞的原理分析,該漏洞的原理十分簡單,是因為函數的調用權限設置錯誤,將本應該只有合約本身調用的函數,設置成了任何人都可以調用。而當BancorNetwork擁有用戶的授權額度時,任何人都可以通過調用safeTransferFrom函數,以BancorNetwork的身份對用戶的資金進行代理轉賬。針對該漏洞,有兩點值得我們進行深入分析:1.為什么BancorNetwork合約的safeTransferFrom函數會將權限設置成public。2.BancorNetwork合約的主要功能是代幣轉換,并非一個錢包,為什么用戶會有未使用的授權。對于第一個問題,我們追蹤了safeTransferFrom函數的調用情況,發現safeTransferFrom函數只在handleSourceToken函數中被調用,用于將用戶的代幣轉移到本合約中。handleSourceToken函數源碼如下圖所示:

圖五既然只是在handleSourceToken函數中調用,那么顯然是沒有必要設置成public權限,且根據業務來看,BancorNetwork的主要作用是用于代幣交換,并不需要用戶主動調用safeTransferFrom,也就沒有必要將safetransferFrom設置為public權限。于是我們對比了合約中其他的幾個函數,這幾個函數均被設置成了public權限。如下圖所示:

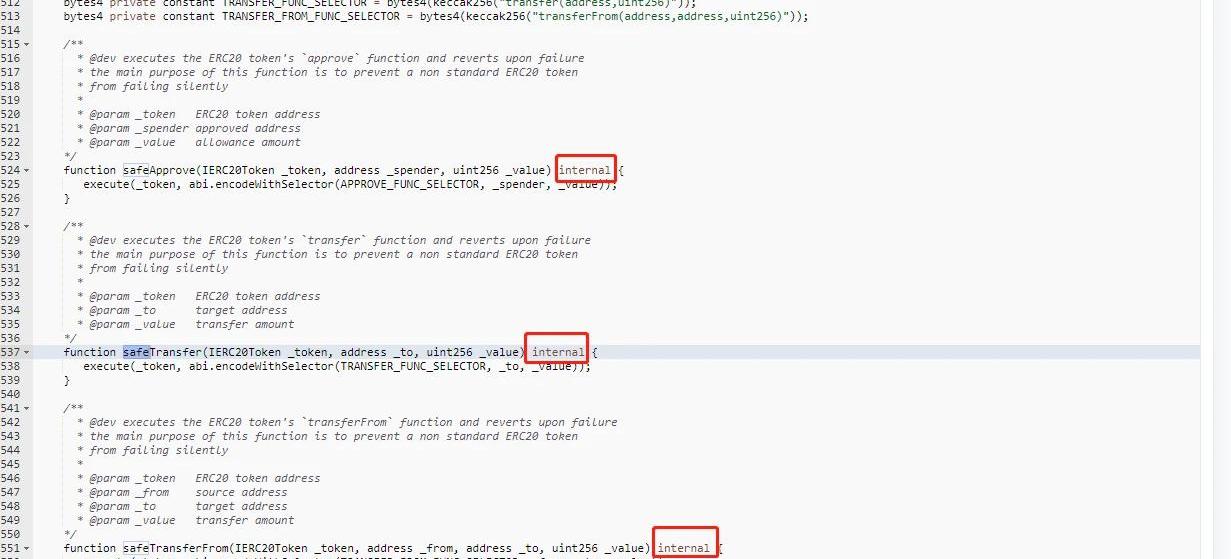

圖六由此,針對第一個問題,我們推測將這些函數設置為public權限可能是因為合約開發人員的疏忽。而目前來看,BancorNetwork團隊新部署的合約也驗證了這個推測。根據鏈上代碼顯示,官方部署的新合約已經將相關函數權限全部進行了更改。具體代碼如下圖所示:

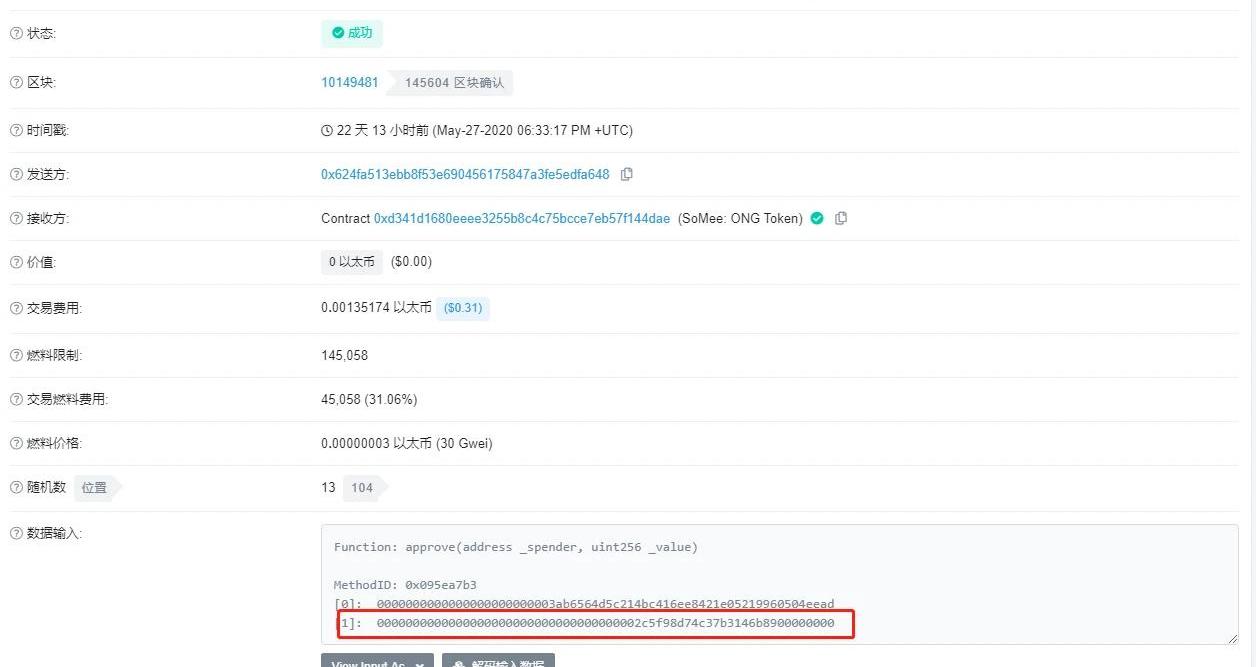

圖七針對第二個問題,我們跟蹤了漏洞爆出后被轉移資金的地址,發現這些地址在對BancorNetwork授權額度時,往往超過了所需要兌換代幣的數量,且在兌換完成后,并沒有收回額度。如下圖所示:

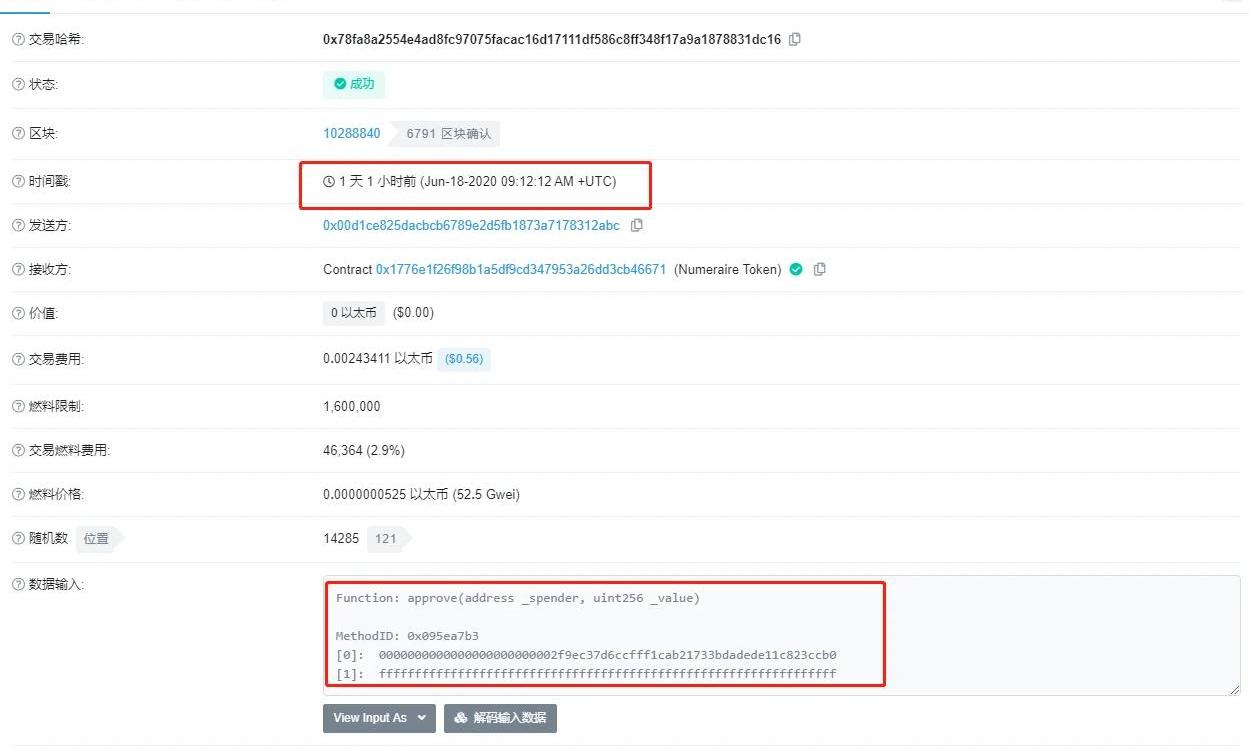

圖八“0x624f”開頭的地址對BancorNetwork合約授權了900000000000000個ONG代幣,此額度已經超過了ONG的發行量,相當于將“0x624f”所擁有的ONG代幣全部授權給BancorNetwork合約。而跟蹤“0x624f”開頭地址的交易我們發現,在進行完代幣兌換后,未使用完所有授權額度,但并未將授權額度收回。綜上所述,我們推測可能是用戶考慮到要隨時使用,為了方便,一次性將所有代幣都授權給了BancorNetwork合約。也可能是BancorNetwork的前端對授權金額設定了默認值。但這種行為存在巨大的風險,一旦智能合約爆發漏洞,資金極易被攻擊者竊取。而在對后續新的BancorNetwork合約進行分析時發現,BancorNetwork團隊和用戶似乎也意識到了此問題存在的巨大風險,并做出了相應的安全防護。如下圖九、十為用戶對新合約的授權情況,對比兩筆線上交易不難看出,兩次授權的時間間隔很短,當用戶成功兌換完代幣后,剩余授權即被收回。

圖九

圖十三、結語

BancorNetwork本次爆出的漏洞,是一個較為簡單的漏洞,此類漏洞在代碼審計過程中十分容易被發現,但此次漏洞的影響卻很大,上線僅兩天,涉及的資金就已經超過50w美元。幸而BancorNetwork團隊及時發現并修復了漏洞,否則后果不堪設想。成都鏈安-安全研究團隊在此提醒各大智能合約運營商,因區塊鏈合約部署后不可更改的特性,對比傳統軟件,上線前做好充分的代碼審計十分重要,此次事件雖未造成太大的經濟損失,但勢必會讓用戶對BancorNetwork團隊產品的安全性產生質疑。另外也提醒廣大用戶和運營商,在授權資金給第三方合約時,都應保持謹慎,切不可盲目相信“大公司”,對任何合約的授權都應當秉承最小原則,不要使自己的資金安全掌握在他人手中。

編者按:本文來自巴比特資訊,作者:MathewDiSalvo,編譯:CaptainHiro,星球日報經授權發布.

1900/1/1 0:00:00編者按:本文來自Deribit德瑞的交易課,星球日報經授權發布。本播報由Deribit和Greeks.live聯合推出.

1900/1/1 0:00:00業內對DeFi平臺“Compound”的反應大致有兩種:興奮和擔憂。這兩種完全相反的狀態同時存在。Compound代幣COMP在Uniswap上線,成了這場爭議的導火索.

1900/1/1 0:00:00編者按:本文來自巴比特資訊,作者:KevinHelms,譯者:Wendy,星球日報經授權發布。“埃隆·馬斯克”送比特幣的騙局仍然在Youtube上肆虐。受害者已經被騙取了價值數百萬美元的比特幣.

1900/1/1 0:00:00編者按:本文來自幣乎,直播活動整理,Odaily星球日報經授權轉載。大家好。我的名字是JackPlatts。我在Web3基金會深度參與波卡項目已經有2年多的時間了.

1900/1/1 0:00:00編者按:本文來自鏈聞ChainNews,撰文:LeftOfCenter,星球日報經授權發布。鏈上數據分析服務Glassnode發布一份報告,針對以太坊網絡中不同交易類別產生的費用進行分析發現,從.

1900/1/1 0:00:00