BTC/HKD+0.33%

BTC/HKD+0.33% ETH/HKD+0.65%

ETH/HKD+0.65% LTC/HKD+0.28%

LTC/HKD+0.28% ADA/HKD+1.1%

ADA/HKD+1.1% SOL/HKD+1.48%

SOL/HKD+1.48% XRP/HKD+0.46%

XRP/HKD+0.46%21日一名杭州用戶向吳說爆料:他的FTX賬戶在19日晚突然“瘋狂”地進行交易達5000多次,賬戶資產160萬美金接近歸零,包括10幾個BTC、上百個ETH以及幾千個FTT等,全部通過交易小幣DMG對敲盜走。用戶1年前開始使用量化機器人3Commas,FTX的API不需要更新,所以從來沒動過也沒保存過API。FTX反饋是由于有能夠訪問APIKEY的人通過RESTAPI完成,可能是泄露了用戶APIKEY。FTX表示需要拿到立案通知書才能配合相關例如凍結等工作,但在用戶提交報案回執后暫無回復。3Commas則表示沒有發生任何的泄露。

Cover Protocol官方提醒用戶警惕詐騙網站:Cover Protocol官方發推提醒用戶警惕詐騙網站。“請不要上當受騙,也不要給任何聯系您的人發送金錢/加密貨幣。Cover Protocol團隊永遠不會先給您發消息,也不會要求您發送COVER代幣或ETH來換取更多的COVER代幣。”[2021/1/25 13:26:18]

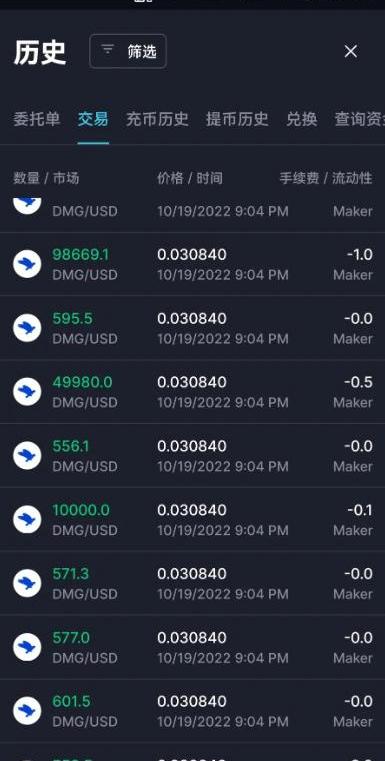

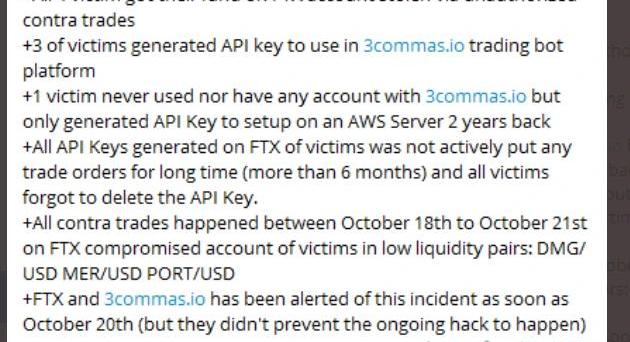

值得注意的是,FTX客服在最初回復中表示,“受影響的并非只有你”,可隨后FTX客服就不再聯系,并且表示這是個誤會。問題來到了3Commas這邊,它在吳說報道后連忙回應稱:目前,3Commas將此事視為重中之重。我們在登錄時使用2FA和OTP等具有最高安全性,以確保用戶帳戶始終安全。我們與用戶保持聯系,以確保他們獲得所需的所有支持。隨后3Commas發布了一個公告:10月20日,3Commas團隊接到警報,發生一起事件,其中一些合作伙伴交換API密鑰連接到3Commas,并用于在合作伙伴賬戶上對DMG加密貨幣交易對進行未經授權的交易。在3Commas和我們的合作伙伴交易所進行的合作調查中,發現許多APIKEY與新的3Commas帳戶相關聯,這些帳戶首次創建并用于在合作伙伴交易所對DMG交易對執行未經授權的交易。API密鑰不是從3Commas獲取的,而是從3Commas平臺外部獲取的。我們擴大了調查范圍,發現了幾個假冒的3Commas網站,這些網站通過復制3Commas網絡界面的設計并從3Commas用戶那里捕獲API密鑰來“釣魚”3Commas用戶,這些用戶不小心使用假冒網站嘗試連接他們的交易賬戶.API密鑰隨后由虛假網站存儲,隨后用于在合作伙伴交易所的DMG交易對上進行未經授權的交易。由于攻擊的規模和復雜性,我們還懷疑可能還使用了3rd方瀏覽器擴展或惡意軟件。作為預防措施,合作伙伴交易所和3Commas已識別出可能存在可疑活動的帳戶,并禁用了可能已泄露的API密鑰。如果您有一個連接到3Commas的交易所帳戶,并且顯示API“無效”或“需要更新”,那么您的API詳細信息可能已被泄露,并且API密鑰已被合作伙伴交易所刪除。我們敦促您在該交易所創建新的API密鑰。https://3commas.io/blog/3commas-security-update-october-20然而在公告發布后,更多的受害者開始出現。一名來自巴拉圭的受害者告訴吳說:他在攻擊中損失了近104比特幣,他強調FTX自10月19日以來就知道該漏洞,兩天后我遭到了攻擊!3Commas說是網絡釣魚攻擊,但我從未使用我的3Commas帳戶來設置機器人,而且該帳戶甚至已過期并已降級為免費帳戶。我已經有一年多沒有進入該帳戶,我從未將密鑰或API密鑰保存到任何文檔中,但僅在一年多前使用它來建立FTX連接。我也是一名IT工程師,我的筆記本電腦和智能手機由Norton360和其他積極防止任何網絡釣魚或病攻擊的機制保護。另一名來自中國的量化交易的受害者也表示,從未使用過3Commas。在他的截圖中,19、20、21日均發生了關于DMG的對敲盜幣,但FTX竟然沒有對此做預防措施。https://twitter.com/littlesand2/status/1583830658203283456

CertiK:Balancer遭黑客攻擊損失約90萬人民幣,其他DeFi合約需警惕:6月29日北京時間凌晨2點03分,CertiK天網系統檢查到在區塊10355807處Balancer DeFi合約異常。此次攻擊約獲利90萬人民幣。

安全研究員迅速介入調查,攻擊重現如下:

階段0:攻擊者從dYdX閃電貸處借款,獲得初始WETH資金。

階段1:攻擊者使用WETH將Balancer中的STA盡可能買空,最大程度提高STA價格。

階段2:攻擊者用獲得的STA多次買回WETH。每一次都用最小量的STA(數值為1e-18)進行購買,并利用Balancer內部漏洞函數gulp(),鎖定STA的數目,控制STA對WETH的價格。重復多次該種買回操作,直到將Balancer中的WETH取空。

階段3:換一種代幣,用STA重復階段2直到取空該種代幣。階段三重復了三次,一共有4種代幣受到了損失WETH,WBTC, LINK和SNX。

階段4:償還dYdX閃電貸,離場。

CertiK判斷攻擊者是有經驗的黑客團隊在充分準備后的一次攻擊嘗試,有很大可能還會繼續攻擊其他DeFi合約。[2020/6/30]

動態 | 警惕假冒imtoken“交易回滾”騙局,詐騙金額已達上千個以太坊:據全球數字資產安全追蹤平臺CoinHunter反饋,近期有用戶提交丟幣事件反饋稱遭受imtoken“交易回滾”詐騙。釣魚賬號創建假的imtoken官方電報群并充當官方技術人員身份,引導“搬磚套利\"被騙用戶在指定網站輸入私鑰進行所謂“交易回滾”操作進行二次詐騙,目前該電報群內人數已達68000人,已有諸多用戶遭遇“搬磚套利”及“交易回滾”詐騙。CoinHunter在此提示廣大用戶保持警惕,不要在任何陌生網站輸入私鑰、助記詞、驗證碼等敏感信息,謹防上當受騙。[2019/9/27]

隨著輿論發酵,10月24日SBF終于回應,表示將賠償600萬美金,但“這是一次性的事件,我們不會養成補償被其他公司的假冒版本釣魚使用的習慣”。目前用戶已經收到了賠償的金額。FTX對敲盜幣事件攻擊者已將所獲取利潤轉移至Binance和FixedFloat交易所。SBF表示若攻擊者在24小時內歸還95%的被盜資金,則免除其法律責任。目前來看,FTX與3Commas都堅稱是用戶登陸了虛假釣魚網站而泄露了APIKEY。受害者當然對此并不同意。但事件核心確實是APIKEY泄露。由于數據都掌握在3Commas與FTX內部,披露的信息目前也非常稀少,所以真相究竟如何,外界可能也無法完全了解。總而言之,對APIKEY的授權與管理需要更加謹慎。24日晚,據@x_explore_eth最新研究,因為APIKEY泄露,除了FTX用戶因為對敲遭到數百萬美金的損失,BinanceUS和Bittres的交易所也遭到類似的攻擊,使用的小幣種分別為SYS/USD與NXT/BTC,損失分別達到1053ETH和301ETH。FTX的DMG/USD當攻擊發生時,交易量增加千倍幣價波動2-3倍,屬于重大異常交易事件,但FTX并沒有即時阻止,問題后續持續多次發生,因此也需要承擔一定的責任,其他交易所也應該對此多加關注。閱讀更多原地址

動態 | 慢霧區:警惕假冒門羅幣分叉的 Monero Rings:據慢霧區消息,需警惕假冒門羅幣分叉的 Monero Rings(monero-rings.org),其錢包存在明顯的惡意行為,通過空投誘導門羅幣持有者在其錢包(myxrmwallet.com)輸入助記詞或相關私鑰,并偷偷上傳,以此完成盜幣目的。整個攻擊的準備工作至少實施了一個月,各方面都做了精心設計,容易被誤認為是一個計劃長期運營的門羅分叉幣,但實際上卻是個釣魚陷阱。慢霧區提醒用戶,私鑰即身份,需謹慎對待自己的私鑰。[2019/3/1]

熊市漫漫,熱點分散。在缺乏明確投資機會的當下,本著“寧可錯付gas,不能放過大毛”的原則,我將視線與精力投向了優質項目交互,說不定還能提前發現下一價值標的,是吧.

1900/1/1 0:00:00概述 二層網絡已經成為DeFiPerp協議的主要平臺。隨著2022年新玩家的出現,該領域的進化和創新持續增加.

1900/1/1 0:00:00八月初,美國財政部海外資產控制辦公室(OFAC)決定將TornadoCash添加到制裁名單中的消息將抗審查的問題放到了聚光燈下.

1900/1/1 0:00:00進入10月以來,3D虛擬人物NFT項目CloneX動作不斷。先是10月5日,它以「CloneXStoryMode」的宣傳短片預告開啟元宇宙之旅;2天后,CloneX虛擬人物手持裝有不明生物的蛋型.

1900/1/1 0:00:00熊市漫漫,熱點分散。在缺乏明確投資機會的當下,本著“寧可錯付gas,不能放過大毛”的原則,我將視線與精力投向了優質項目交互,說不定還能提前發現下一價值標的,是吧.

1900/1/1 0:00:00近期,有用戶反映被一些混跡在社區中的騙子用低價油卡釣魚,假借OKLink驗證地址為名,騙取USDT的事件發生。要知道,這并不是一種新型的騙局,類似的手法自從2022年年初就被曝光過.

1900/1/1 0:00:00