BTC/HKD-0.06%

BTC/HKD-0.06% ETH/HKD-1.61%

ETH/HKD-1.61% LTC/HKD-1.02%

LTC/HKD-1.02% ADA/HKD+1.57%

ADA/HKD+1.57% SOL/HKD-0.85%

SOL/HKD-0.85% XRP/HKD-1.66%

XRP/HKD-1.66%作者:HughKarp,NexusMutual創始人

翻譯:盧江飛

一、時間背景

世界標準時間12月14日星期一上午9點40分,我被騙批準了一筆總計37萬枚NXM代幣的交易。我原以為這筆交易是自己挖礦獎勵的錢,但結果卻直接發送給了黑客,這位黑客隨后將竊取的NXM代幣清算兌換成了比特幣和以太坊,接著又把這些資金分散到不同的地址和交易所。

我當時使用的是連接到?Ledger?的?Metamask?錢包,通過NexusMutual應用程序進行交互,電腦是Windows操作系統,目前Ledger上的私鑰是安全的,NexusMutual智能合約和資金也都沒有受到影響,因此基本上可以判斷這次應該只是一次個人攻擊。

二、到目前為止的事件情節

在這次針對性攻擊事件中,我們大概知道以下幾點情況:

Bitfinex支持AllianceBlock Nexera (NXRA) 空投給 (ALBT) 代幣持有者:2月24日消息,Bitfinex將支持AllianceBlock基金會空投AllianceBlock Nexera代幣(NXRA) 給某些人ALBT持有者。在“快照”時,Bitfinex客戶的交易錢包中每持有1個ALBT代幣,預計將收到1個NXRA代幣。[2023/2/24 12:27:21]

世界標準時間12月11日星期五10:20左右,我正在寫一封電子郵件,突然計算機屏幕變黑了2-3秒鐘,但很快就恢復了,當時我以為電腦可能只是發生一些奇怪的事情,因此并沒有太在意。

大約一個小時之后,也就是世界標準時間12月11日星期五11:20左右,我磁盤受到感染,其中Metamask錢包擴展程序被黑客版本所替代。有關細節信息可以參考?此處?和background.js文件。

實際上,我直到12月14日星期一才通過Metamask錢包擴展程序進行加密貨幣交易。

Bitfinex提供近4億美元獎金 尋求追回2016年被盜比特幣:針對在2016年被盜近12萬枚比特幣的黑客事件,Bitfinex推出了獎勵計劃意在尋回丟失的比特幣。對于幫助Bitfinex與黑客建立聯系的人和主動退還比特幣的黑客,Bitfinex均會提供賞金。Bitfinex將提供30%被盜比特幣作為獎金,按現價計算價值4億美元。而Bitfinex目前追回了近27枚比特幣。(The Block)[2020/8/4]

世界標準時間12月14日星期一上午9:40,我想去NexusMutual應用程序提取一些挖礦獎勵的代幣。像往常一樣,MetaMask彈出提幣申請確認信息,這其實沒什么奇怪的,因為每次交易都會彈出確認信息,一切看起來很正常。但問題是,這個確認信息里包含了發送到Ledger的一筆欺詐性交易。結果,我點擊了「確認」。

這筆交易很快就出現在Ledger上,我勾選交易信息后點擊了「批準」。實際上,如果我此時檢查一下「收件人」地址和其他交易信息就可能發現其中的問題,但是由于Ledger還沒有直接支持NXM,因此交易信息中并沒有默認帶入收件人等相關可讀信息。

分析 | BTC多空開單量有一定下滑 Coinbase BTC/USD 對 Bitfinex 處正溢價 ?:據TokenGazer數據分析顯示,截止至6月17日17點整,BTC價格為$9,181.5,市值為162,493.3MM,主流交易所24H BTC交易量約為$1200.3MM,較此前有較大幅度提升,BTC價格持續繼續攀升,目前在9100點高位盤整;BTCUSD/Coinbase對BTCUSDT/Bitfinex已經從此前的負溢價狀態轉變為正溢價;算力方面,受益于價格的不斷抬升,BTC算力呈現持續上升態勢,有望沖擊新高;活躍地址數增幅放緩;期貨方面,多空開單量都有一定幅度下降。[2019/6/17]

接著,我收到了MetaMask通知提醒,告知我交易已經完成,但NexusMutual應用程序仍在等待確認交易,此時我發現情況不對,于是檢查Etherscan,結果發現這筆錢轉到了黑客的地址。

回過頭看,我犯錯的地方發生在上述第5個步驟,交易時應該多加小心,可以說這次黑客盜竊事件完全是我自己的責任。但我要指出的是,除非你是一個很熟悉加密貨幣技術的人,否則很難在轉賬時候仔細查看相關信息,畢竟十六進制格式的信息是很難閱讀的。就個人而言,我自己其實擁有足夠的技術知識,也理解這些信息代表的含義,但還是犯錯了,所以普通用戶在這里很容易栽跟頭。

動態 | Tether核心錢包向Bitfinex地址轉入5000萬枚USDT:今日23:12:41 ,Tether核心錢包地址之一Tether Treasury向Bitfinex地址一次性單向轉入了5000萬USDT。上次Tether轉出一億枚USDT至Bitfinex錢包的時間為9月3日。[2018/9/22]

此外,我之前一直在自己信任的網站獲取加密貨幣獎勵代幣,比如NexusMutualAPP,因為我覺得在官方平臺上交易風險會比較低,但從本次黑客攻擊事件中發現,不管是不是可信站點,也不管交易價值是多少,每次確認交易之前都必須仔細檢查信息。

現在,我打算啟動調查本次黑客事件,并在社區的幫助下追蹤資金,感謝大家支持!在此,我想感謝很多人的支持,尤其是SergejKunz、JulienBouteloup、HarrySniko、RichardChen、Banteg,還有些人我現在不太方便透露名字。

三、調查結果摘要

過去,大多數MetaMask黑客攻擊都是誘使用戶下載包含惡意代碼的虛假程序版本,然后竊走用戶私鑰。但這次情況有所不同。我的計算機已經損壞,磁盤里的MetaMask應用程序被篡改,這意味著瀏覽器擴展程序出現問題時不會出現警告信息。

DragonEX作為無國界峰會合作伙伴在峰會上首次亮相:2018 無國界區塊鏈峰會于5月12日(美國東部時間)在紐約曼哈頓開幕。作為此次峰會深度合作的交易所,DragonEX受邀出席此次峰會。隨著DragonEX在歐美大型區塊鏈峰會的亮相,標志著DragonEX面向歐美市場邁出了第一步。[2018/5/13]

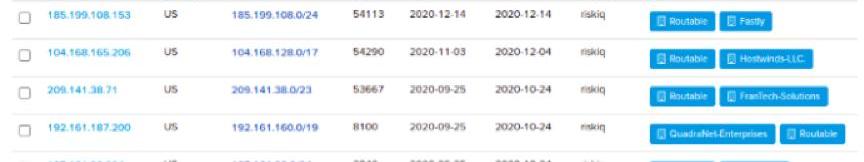

據了解,這個惡意擴展配置是從coinbene.team獲取的,我們從這個域名追蹤到了一些IP地址,如下圖所示:

我的瀏覽器已進入開發者模式,但我不是開發人員,因此這個操作很可能是由黑客執行的。

我們發現有其他受害者也遭到了類似的攻擊,并與之進行了聯系。

本次攻擊似乎具有很高的針對性,因為黑客沒有拿走受害者可能擁有的全部NXM代幣,因此黑客似乎已為我專門部署了事先準備好的交易負載。

下面我將列出相關性最高的幾個黑客地址:

以太坊:

0xad6a4ace6dcc21c93ca9dbc8a21c7d3a726c1fb1

0x03e89f2e1ebcea5d94c1b530f638cea3950c2e2b

0x09923e35f19687a524bbca7d42b92b6748534f25

0x0784051d5136a5ccb47ddb3a15243890f5268482

0x0adab45946372c2be1b94eead4b385210a8ebf0b

比特幣:

3DZTKLmxo56JXFEeDoKU8C4Xc37ZpNqEZN

Messaging(?)Channel

0x756c4628e57f7e7f8a459ec2752968360cf4d1aa

四、還有哪些事情我們不知道?

首先,我不知道自己的計算機是如何被入侵的。

在過去的一周時間里,我與殺軟件提供商卡巴斯基的專家在被感染的計算機上花費了大量時間允許完整診斷程序,但目前還沒有任何結果,這項工作仍在進行中。

黑客是誰?

從我們現在看到的情況,這個黑客非常厲害,但也說明攻擊事件很可能會持續發生,而且會影響越來越多人。可以說,這個黑客非常有才華,很可能是一個或多個來自大型技術團隊的成員。我們在Telegram上與一位黑客進行了簡短對話,基于他們的交易活動,我們覺得這個黑客身處在亞洲時區。

目前調查工作仍在繼續,如果有任何可用信息,我們會及時分享、發布出來。

五、學到的教訓

一些比較熟悉DeFi行業的用戶總是不太信任MetaMask,他們甚至會專門拿出一臺「干凈」的計算機來運行MetaMask,這臺設備只用來簽署交易,其他什么都不做。

MetaMask的確是許多黑客攻擊的目標,所以我一直非常謹慎地從正規渠道下載程序,但即便如此,我的電腦還是被感染了。如果你想規避此類問題發生,可以盡量將資金分配到不同賬戶,這樣可以最大程度減少損失。此外,在簽名之前務必檢查一下硬件錢包的交易信息。

到目前為止,我們還沒有拿到有關黑客的開源情報,但目前已經在Etherscan上標記了黑客地址,雖然這是調查工作邁出的重要一步,但后續仍有許多事情要處理。

六、下一步做什么?

我知道有很多團隊會從用戶體驗和安全性兩個角度來尋找最佳交易選擇,但是作為一個社區,在這方面我們顯然還有很長一段路要走。我無法推薦其他解決方案,不過我會拿出一部分募集到的資金,并將其捐贈為賞金,用于支持用戶體驗和安全性提升工作。

后續我們將公布賞金的細節信息,相信這么做可以鼓勵更多人開發個人錢包安全解決方案,并推動技術進步。

七、致黑客的公開信

你使用了非常復雜的技術,不僅從我這里盜走了資金,而且從以太坊社區中的許多其他人那里竊取大量資金。我知道你已經將部分資金發送給了幕后老板,因此我已放棄拿回這筆錢。

如你所知,以太坊社區中有許多以匿名方式工作的白帽黑客,他們會通過賞金獲得豐厚的回報,而且會因為一些出色工作在圈內名聲大噪。根據你所展示的技能,我覺得你完全可以成為白帽黑客中的一員,這樣你可以通過合法途徑賺錢,而且不用把不義之財發送給幕后老板。

我想,你可以充分利用自己所掌握的這些技能,并出于正確的理由從加密貨幣社區中獲得一些榮譽。

來源鏈接:medium.com

隨著以太坊2.0上線日期的臨近,質押合約中的押金已經達到啟動門檻,這意味著以太坊2.0將要進入創世啟動階段.

1900/1/1 0:00:00撰文:HaseebQureshi,DragonflyCapital管理合伙人?編譯:PerryWang美國國會今年年底新近提議的《穩定法案》,為加密行業帶來了不少爭論.

1900/1/1 0:00:00第一章共識機制的概念和作用1.1概念:分布式賬本正常運行的核心規則?由于加密貨幣多數采用去中心化的區塊鏈設計,節點是各處分散且平行的,所以必須設計一套制度,來維護系統的運作順序與公平性.

1900/1/1 0:00:00自從12年SunnyKing與ScottNadal在論文中首次提出PoS權益證明機制以及權益質押的概念,并在Peercoin項目初步實踐后,Staking質押經濟就成為區塊鏈行業的重要組成部分.

1900/1/1 0:00:00鏈捕手消息,據Beaconscan顯示,從今日早間7點開始,以太坊2.0信標鏈超70節點集體遭到slash懲罰,每個驗證節點的懲罰金額在0.2至0.3枚ETH左右.

1900/1/1 0:00:00鏈捕手消息,中國裁判文書網近日公布了原告梁信軍與被告CircleFund、竇毅返還原物糾紛一審民事裁定書.

1900/1/1 0:00:00