BTC/HKD+3.67%

BTC/HKD+3.67% ETH/HKD+4.57%

ETH/HKD+4.57% LTC/HKD+5.73%

LTC/HKD+5.73% ADA/HKD+5.27%

ADA/HKD+5.27% SOL/HKD+3.22%

SOL/HKD+3.22% XRP/HKD+3.76%

XRP/HKD+3.76%作者:EoceneResearch

概述

在區塊鏈上具有通縮機制的代幣最近經常受到攻擊。本文將討論并分析代幣令牌受到攻擊的原因,并給出相應的防御方案。

在代幣中實現通縮機制通常有兩種方式,一種是燃燒機制,另一種是反射機制。下面我們將分析這兩種實現方式可能存在的問題。

燃燒機制

通常,具有燃燒機制的代幣將在其_transfer函數中實現燃燒的邏輯。有時候會存在發送者承擔手續費的情況。在這種情況下,接收方收到的代幣數量不會發生變化,但發送方需要支付更多代幣,因為其需要承擔手續費。下面是一個簡單的例子:

function_transfer(addresssender,addressrecipient,uint256amount)internalvirtualreturns(bool){

require(_balances>=amount,"ERC20:transferamountexceedsbalance");

require(sender!=address(0),"ERC20:transferfromthezeroaddress");

require(recipient!=address(0),"ERC20:transfertothezeroaddress");

burnFee=amount*burnFeeRate;

_balances-=amount;

_burn(sender,burnFee);

_balances+=amount;

}

然后我們討論這種情況下可能存在的風險。

如果單看代幣合約,我們會發現這種寫法其實沒有什么問題,但是區塊鏈中有很多復雜的情況,需要我們考慮很多方面。

SushiSwap CEO:從技術上講我看好加密貨幣:金色財經報道,SushiSwap CEO Jared Grey在社交媒體上表示,監管的唯一好處是創造一個公平的競爭環境。坦率地說,這通常是失敗的。盲目的貪婪通常會獲勝,而在位者則會通過陰險的利益沖突為自己開路。從技術上講,我看好加密貨幣,因為它阻礙了人類最惡劣的濫用特性。[2023/7/24 15:54:17]

通常,為了讓代幣有價格,項目方會在Uniswap、Pancakeswap等去中心化交易所為代幣添加流動性。

其中,在Uniswap中,有一個函數skim,它會將流動性池中兩種代幣的余額和儲備金的差值轉移給調用方,以平衡余額和儲備金:

functionskim(addressto)externallock{

address_token0=token0;//gassavings

address_token1=token1;//gassavings

_safeTransfer(_token0,to,IERC20(_token0).balanceOf(address(this)).sub(reserve0));

_safeTransfer(_token1,to,IERC20(_token1).balanceOf(address(this)).sub(reserve1));

}

此時發送方變成了流動性池,當調用_transfer時,流動性池中的代幣將被部分銷毀,導致代幣價格部分上漲。

攻擊者利用此特性將代幣直接轉入流動性池中,然后調用skim函數轉出,然后多次重復此操作,導致流動性池中大量代幣被燃燒,價格也隨之飆升,最后賣出代幣獲利。

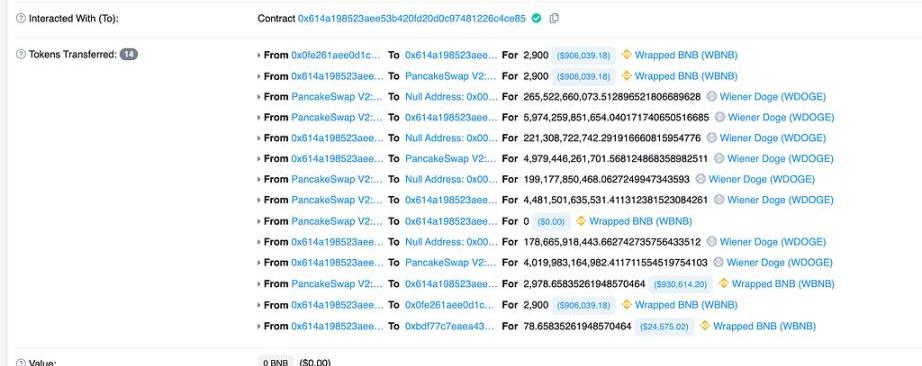

一個真實的攻擊案例,winnerdoge(WDOGE)?:

分析:從技術層面來說,Celsius可能已經資不抵債:6月6日消息,據推特用戶yieldchad分析,從技術層面來說,Celsius可能已經資不抵債。該項目一共有100萬枚ETH,但只有26.8萬枚(近27%)是有充足流動性的;另外44.5萬枚拿的是Lido的stETH,按當前Curve的匯率只能換出28.7萬枚ETH;最后28.8萬枚直接質押進了以太坊2.0合約,一時半會(至少1年內)拿不出來。按照每周5萬枚ETH的速度,Celsius在五周內就會耗盡具有流動性的ETH。[2022/6/6 4:05:49]

function_transfer(addresssender,addressrecipient,uint256amount)internalvirtualreturns(bool){

require(_balances.amount>=amount,"ERC20:transferamountexceedsbalance");

require(sender!=address(0),"ERC20:transferfromthezeroaddress");

require(recipient!=address(0),"ERC20:transfertothezeroaddress");

if(block.timestamp>=openingTime&&block.timestamp<=closingTime)

{

_balances.amount-=amount;

_balances.amount+=amount;

emitTransfer(sender,recipient,amount);

}

else

徐坤:Filecoin項目需要從技術角度和投資角度去分析:OKEx首席戰略官徐坤今日發微博表示,對于Filecoin項目本身,需要從技術角度和投資角度去分析它,一切的投資是可以用數據量化的,資產有背后的價值作為支撐,可持續就可以去考慮;

另外一方面,放長周期去看一個事物的發展,它是否能夠經歷時間的考驗。投資是反人性的,事實證明,很多投資者在每一個階段可以享受一個事物不同的紅利,所以分析判斷一個投資的周期長度以及市場變化,再認真思考去做決定。[2020/7/14]

{

uint256onePercent=findOnePercent(amount);

uint256tokensToBurn=onePercent*4;

uint256tokensToRedistribute=onePercent*4;

uint256toFeeWallet=onePercent*1;

uint256todev=onePercent*1;

uint256tokensToTransfer=amount-tokensToBurn-tokensToRedistribute-toFeeWallet-todev;

?

_balances.amount-=amount;

_balances.amount+=tokensToTransfer;

_balances.amount+=toFeeWallet;

_balances.amount+=todev;

if(!_balances.exists){

_balanceOwners.push(recipient);

_balances.exists=true;

掌柜調查署|節點資本創始合伙人杜均:單純從技術角度來看,并沒有看到IPFS技術的突破:在今日舉行的掌柜調查署中,針對“IPFS和Filecoin有哪些重大創新,為什么大家如此關注“的問題,節點資本創始合伙人杜均表示,個人認為,無論是比特幣為代表的區塊鏈1.0,還是以太坊為代表的區塊鏈2.0,以及現在我們大熱的IPFS(激勵層Filecoin),都是一群“技術中立”信仰者構建的理想國,希望通過“CODE IS LAW”促進社會變得更公平更美好。單純從技術角度來看,我并沒有看到技術的突破,我更多看到的是利用區塊鏈思維對傳統互聯網訪問協議以及分布式存儲的升級。大家關注的點不一樣,只有極少數人關注到IPFS的技術創新,更多的人關注的是如何賺錢。更多詳情見原文鏈接。[2020/7/4]

}

redistribute(sender,tokensToRedistribute);

_burn(sender,tokensToBurn);

emitTransfer(sender,recipient,tokensToTransfer);

}

returntrue;

}

在WDOGE合約的_transfer函數中,當block.timestamp>closingTime時,進入else循環。在代碼第21行中,轉賬金額從發送方的余額中扣除,在代碼第31行中,發送方又被燃燒了tokensToBurn數量的代幣。攻擊者利用這種手續費的機制,通過上述的攻擊方式竊取流動性池中的所有價值代幣(WBNB)。

反射機制

在反射機制中,用戶每次交易都會收取手續費,用于獎勵持有代幣的用戶,但不會觸發轉賬,只是單純修改一個系數。

原中央國家機關工委信息中心主任徐成濤:區塊鏈的核心意義在于第一次能夠從技術層面建立信任關系:中新網北京4月27日電 區塊鏈與產業互聯網融合應用60人論壇26日晚在北京落幕。原中央國家機關工委信息中心主任徐成濤認為,區塊鏈的核心意義在于,人類有史以來第一次能夠從技術層面建立信任關系。“相信區塊鏈能推動我國的電子政務事業更上一層樓,期待越來越多的政務區塊鏈應用案例在我國落地生根,為數字中國、智慧社會建設做出積極的貢獻。”[2018/4/27]

在這個機制中,用戶有兩種類型的代幣數量,tAmount和rAmount。tAmount為實際代幣數量,rAmount為反映后的代幣數量,比率為tTotal/rTotal,一般的代碼實現如下:

functionbalanceOf(addressaccount)publicviewoverridereturns(uint256){

if(_isExcluded)return_tOwned;

returntokenFromReflection(_rOwned);

}

functiontokenFromReflection(uint256rAmount)publicviewreturns(uint256){

require(rAmount<=_rTotal,"Amountmustbelessthantotalreflections");

uint256currentRate=_getRate();

returnrAmount.div(currentRate);

}

function_getRate()privateviewreturns(uint256){

(uint256rSupply,uint256tSupply)=_getCurrentSupply();

returnrSupply.div(tSupply);

}

反射機制的代幣中一般有一個叫做deliver的函數,會銷毀調用者的代幣,降低rTotal的值,所以比率會增加,其他用戶反射后的代幣數量也會增加:

functiondeliver(uint256tAmount)public{

addresssender=_msgSender();

require(!_isExcluded,"Excludedaddressescannotcallthisfunction");

(uint256rAmount,,,,,)=_getValues(tAmount);

_rOwned=_rOwned.sub(rAmount);

_rTotal=_rTotal.sub(rAmount);

_tFeeTotal=_tFeeTotal.add(tAmount);

}

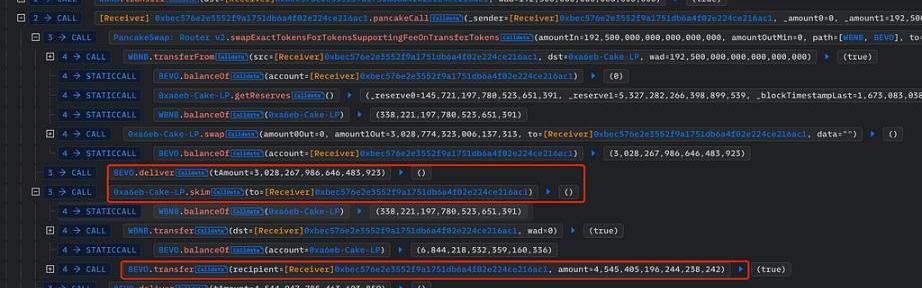

攻擊者注意到這個函數,并用它來攻擊相應的Uniswap?的流動性池。

那他該如何進行利用呢?同樣從Uniswap的skim?函數開始:

functionskim(addressto)externallock{

address_token0=token0;//gassavings

address_token1=token1;//gassavings

_safeTransfer(_token0,to,IERC20(_token0).balanceOf(address(this)).sub(reserve0));

_safeTransfer(_token1,to,IERC20(_token1).balanceOf(address(this)).sub(reserve1));

}

Uniswap中reserve是儲備金,與token.balanceOf(address(this))不同。

攻擊者先調用deliver函數銷毀自己的代幣,導致rTotal的值減少,比率隨之增加,所以反射后的代幣的值也會增加,token.balanceOf(address(this))也會相應變大,與reserve?的值出現了差距。

因此,攻擊者可以通過調用skim函數轉出數量為兩者之間差值的代幣從而進行獲利。

Attacker:token.deliver

rtotal:decrease

rate:increase

tokenFromReflection:increase

balanceOf:increase->token.balanceOf(address(this))>reserve

Attacker:pair.skim

token.balanceOf(address(this))>reserve

token.transfer

一個真實的攻擊案例,BEVONFTArtToken(BEVO):

而當代幣合約中存在burn函數時,存在了另外一種相似的攻擊手法:

functionburn(uint256_value)public{

_burn(msg.sender,_value);

}

function_burn(address_who,uint256_value)internal{

require(_value<=_rOwned);

_rOwned=_rOwned.sub(_value);

_tTotal=_tTotal.sub(_value);

emitTransfer(_who,address(0),_value);

}

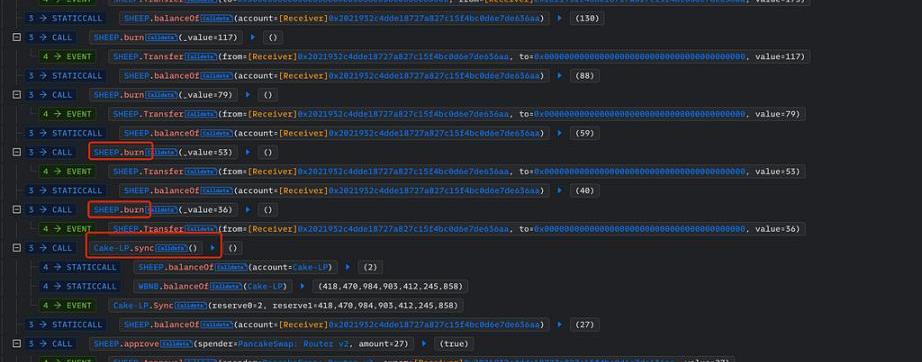

當用戶調用burn函數時,自己的代幣會被銷毀,同時tTotal的值會減少,所以比率會降低,對應的反射后的代幣數量也會減少,所以在此時流動性池的代幣的數量也會減少,從而代幣的價格會上漲。

攻擊者利用這個特性通過多次調用burn函數來減少tTotal的值,然后調用流動性池的sync函數同步reserve和balances。最后,流動性池中的代幣大幅減少,價格飆升。然后攻擊者出售代幣以獲取利潤。

Attacker:token.burn

tTotal:decrease

rate:decrease

tokenFromReflection:decrease

balanceOf:decrease

Attacker:pair.sync

token.balanceOf(address(this))>reserve

token.transfer

一個真實的攻擊案例,SheepToken(SHEEP):

防御方案

通過解讀針對燃燒機制和反射機制代幣的攻擊手法,不難發現攻擊者攻擊的核心點是操縱流動性池的價格,因此將流動性池的地址加入白名單,不涉及代幣的銷毀,不參與代幣的反射機制,可以避免此類攻擊。

總結

本文分析了通縮機制代幣的兩種實現機制以及針對這兩種機制的攻擊手段,最后給出了相應的解決方案。在編寫合約時,項目方必須考慮代幣與去中心化交易所結合的情況,以避免此類攻擊。

Tags:RESTOKENKENTOKEWarrior EmpiresfanstokenRoush Fenway Racing Fan TokenNFTMart Token

AlphaHomora給以太坊上借貸平臺IronBank發布第三封公開信,此前IronBank因壞賬糾紛于3月1日凍結了AlphaHomora的貸款賬戶.

1900/1/1 0:00:00作者:Chinchilla 編譯:DeFi之道 有一些項目為我們銜來了DeFi的火種。如今,出于某些原因,他們又同時開始為這個生態帶來創新.

1900/1/1 0:00:00作者:AvatarDAO 項目背景 一、Layer1與封閉的孤島Layer1指的是底層區塊鏈包括以太坊.

1900/1/1 0:00:00加密資產管理公司CoinShares發布2022年第四季度財報,公司第四季度收入為880萬英鎊,較2021年同期的2570萬英鎊減少65%.

1900/1/1 0:00:00Solana生態NFT交易平臺Tensor為SolanaNFT交易者發放第一季空投獎勵,其中任何在過去6個月內在任何市場上購買或出售SolanaNFT的人都有資格獲得獎勵盒子.

1900/1/1 0:00:00文章來源:blockbeats3月16日,Binance?官方公告即將上線第30個Launchpad項目BinanceLaunchpad將上線SpaceID,并開啟BNB專場.

1900/1/1 0:00:00